Представители Европола и Министерства юстиции США рассказали, что 30 ноября 2016 года был дан старт глобальной операции «беспрецедентных масштабов», получившей кодовое имя Avalanche («Лавина»). Для ликвидации огромной киберпреступной сети усилия объединили правоохранительные органы и ИБ-специалисты более чем из 40 стран мира (Европол, ФБР, Интерпол, ICANN, Symantec, Shadowserver Foundation, Registrar of Last Resort и многие, многие другие). Операцию предваряли четыре года расследований и другой предварительной работы.

В результате операции Avalanche обыски прошли в 37 различных локациях, и были арестованы пятеро подозреваемых. Представителей Евпропола рассказали Associated Press, что арестовать удалось именно глав преступной группы: «Avalanche работали как настоящая компания, так что мы арестовали их “президента” и “членов совета директоров”». Кроме того, более 800 000 доменов перешли под контроль властей или были заблокированы, 39 серверов были изъяты и еще 221 сервер ушел в оффлайн, после того как хостинг-провайдеров уведомили о нарушениях.

Правоохранители поясняют, что на протяжении минимум семи лет злоумышленники предоставляли услуги по схеме «киберпреступления как сервис». Инфраструктура Avalanche использовалась для хостинга и распространения более чем 20 семейств различной малвари, в том числе таких известных вредоносов, как GozNym, Marcher, Dridex, Matsnu, URLZone, XSWKit, Pandabanker, Cerber и Teslacrypt. Кроме того, злоумышленники занимались рассылкой спама, что идет рука об руку с распространением малвари, а также отмыванием денег, поиском и наймом так называемых «денежных мулов». Огромный ботнет насчитывал как минимум 500 000 устройств по всему миру, которые за прошедшие годы успели атаковать более 40 крупных финансовых организаций, а также пользователей более чем в 180 странах мира. Суммарный ущерб оценивается в «сотни миллионов евро».

«Вы просто связываетесь с такой организацией, а они предоставляют всё, что вам только нужно», — объясняют сотрудники Европола.

По данным компании Symantec, правоохранители начали «соединять точки» в 2012 году, когда в Германии расследовали деятельность нескольких вредоносов и обнаружили, что совершенно разная малварь использует одну и ту же инфраструктуру.

До этого, в 2010 году, аналитики Anti-Phishing Working Group в своем отчете (PDF) называли Avalanche «самой прибыльной группой фишеров в мире» и отмечали, что ботнет Avalanche ответственен за две трети фишинговых атак, проведенных во второй половине 2009 года (84 250 из 126 697). Тогда операторы Avalanche активно распространяли небезызвестный Zeus и уже использовали 959 доменов для своих вредоносных кампаний.

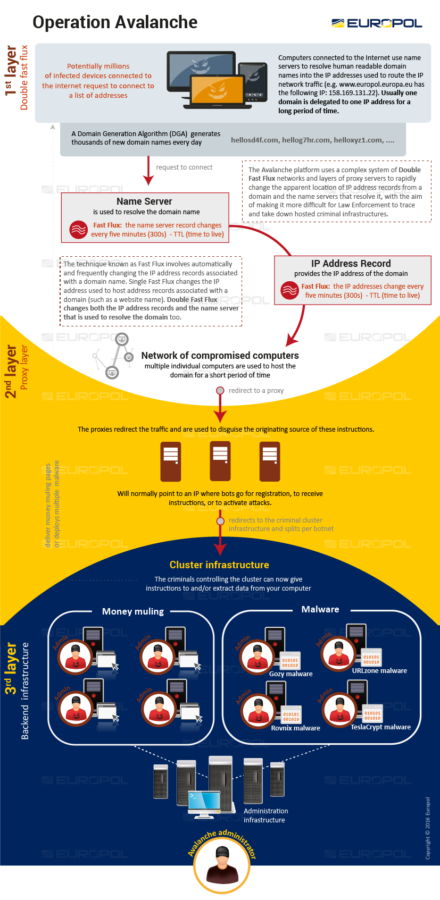

Инфраструктуру ботнета по состоянию на декабрь 2016 года описали в своем блоге представители некоммерческой организации Shadowserver Foundation, которые последние 18 месяцев помогали правоохранителям в подготовке операции. Ниже также можно увидеть инфографику Европола, посвященную операции.

Главный инженер-исследователь компании Bitdefender Каталин Косой (Catalin Cosoi), тоже помогавший правоохранительным органам, говорит, что операция Avalanche еще не завершена, и считает ее лишь началом. «В 2017 году мы станем свидетелями еще нескольких массовых операций, подобных Avalanche», — уверен специалист.