Название KillDisk знакомо многим, так как в конце 2015 года его плотно связывали с малварью BlackEnergy, которая атаковала украинские СМИ и энергосети. Напомню, что авторство данного вредоноса приписывают российской хакерской группе Sandworm, которая ранее осуществляла атаки на SCADA-системы в США и Европе.

Специалисты компании ESET сообщили, что им удалось обнаружить новую версию KillDisk. Теперь малварь не просто уничтожает данные на жестком диске, как делала ранее, но еще и требует от жертвы выкуп, так как обзавелась функциональностью шифровальщика. Для этого KillDisk повышает свои привилегии в системе, регистрирует себя как сервис и «убивает» ряд процессов.

Согласно данным ESET, новая вариация KillDisk – это разработка хакерской группы TeleBots, в которую, как полагают исследователи, эволюционировала группировка Sandworm. Известно, что TeleBots атакует преимущественно украинский финансовый сектор.

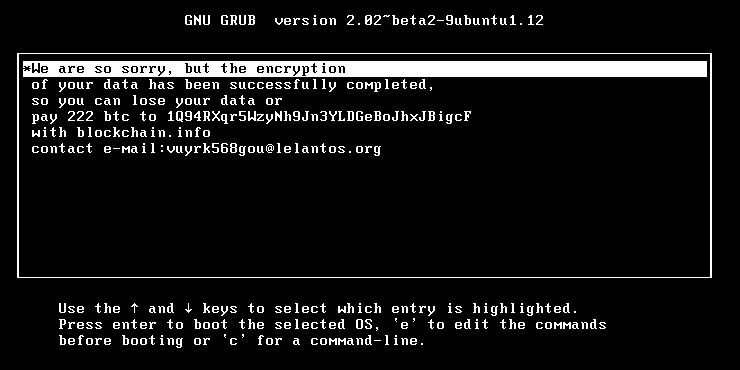

Исследователи пишут, что обновленный KillDisk представляет опасность для компьютеров и серверов, работающих как под управлением Windows, так и Linux. При этом, зашифровав файлы, малварь требует огромный выкуп в размере 222 биткоинов, что составляет примерно $210 000 по текущему курсу.

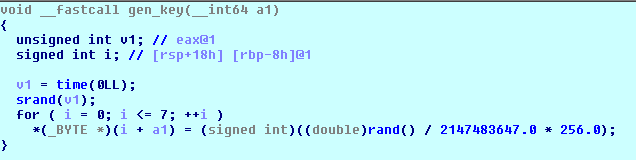

Специалистов ESET отдельно заинтересовала Linux-версия шифровальщика. Как выяснилось, KillDisk использует шифр Triple-DES, выполняемый на файловых блоках 4096 байт, а для каждого файла используется свой набор 64-битных ключей. Кроме того, сообщение с требованием выкупа малварь отображает посредством бутлоадера GRUB, то есть KillDisk перезаписывает загрузочный сектор и не позволяет ОС загружаться нормально.

Также исследователи обнаружили, что ключи шифрования не сохраняются локально и не отправляются на управляющий сервер злоумышленников. То есть платить огромный выкуп, надеясь на последующее восстановление данных, бесполезно.

Но есть и хорошая новость: эксперты ESET пишут, что обнаружили слабое место в Linux-версии шифровальщика (какое именно, исследователи не уточняют). Найденная проблема делает возможным восстановление информации, хотя процесс вряд ли будет легким. К сожалению, Windows-версия KillDisk такой слабости не имеет.