Эксперты «Лаборатории Касперского» представили отчет о новой финансовой кампании, которая получила название TwoBee. Как оказалось, чтобы украсть более 200 000 000 рублей, киберпреступникам не обязательно заражать банкоматы, системы банк-клиент или взламывать платежные системы.

«Даже в 2016 году можно украсть денежный перевод, просто отредактировав текстовый файл при помощи троянской программы. И не один раз, а проделать этот трюк с целым рядом серьезных организаций», — пишет антивирусный эксперт «Лаборатории Касперского» Денис Легезо.

В прошлом году аналитики «Лаборатории Касперского» обнаружили вредоносную кампанию TwoBee, названию «в честь» основной троянской программы злоумышленников — Trojan-Banker.Win32.TwoBee.gen. Легезо пишет, что TwoBee не первый подобный случай, так, несколько лет назад платежные поручения подменял троян Carberp. Но в настоящее время, из-за появления функции шифрования документов в большинстве финансовых систем, такая техника, казалось бы, уступила место другим, более сложным методам атак. Но, как известно, все новое – это хорошо забытое старое.

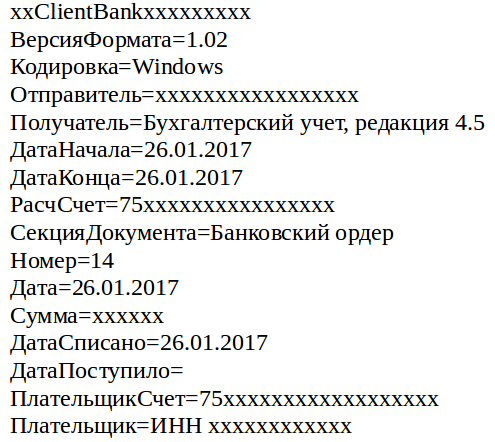

«Целью атакующих были типовые текстовые файлы, используемые для обмена данными между бухгалтерскими и банковскими системами. По умолчанию для этих файлов заданы стандартные имена, что позволяет легко найти их. Информация о денежных переводах попадает в эти файлы перед тем, как деньги уйдут по указанным реквизитам, и здесь у атакующих появляется возможность изменить получателя платежа. Благо, текстовый формат выгрузки данных прост, не защищен и может быть изменен зловредом», — рассказывает Легезо.

По данным «Лаборатории Касперского», в настоящее время операторы малвари TwoBee используют десятки банковских счетов, на которые переводят деньги своих жертв. Если изначально ранние версии модулей TwoBee получали реквизиты от C&C-серверов, то теперь злоумышленники указывают свои координаты для получения денег непосредственно в исполняемых файлах.

Почти 90% атак пришлось на компании среднего и малого бизнеса. Число жертв TwoBee на текущий момент исчисляется десятками, большинство из них находится в России. Самая большая концентрация пострадавших организаций (25%) наблюдается в Москве. Следом по числу заражений идут Екатеринбург и Краснодар.

На целевой компьютер TwoBee проникает с помощью других программ (к примеру, BuhTrap) или через средства удаленного администрирования (например, LiteManager). Непосредственно атака состоит из трех модулей, отвечающих за запуск троянца, подмену реквизитов в документах и удаление вредоносной программы. При этом число модулей, отвечающих за подмену реквизитов, исчисляется десятками, и все известные им вариации исследователи перечислили в приложении к отчету.

«Для защиты от атак с использованием TwoBee или похожих на него зловредов мы рекомендуем организациям, в первую очередь, сверять номер счета из подтверждающего запроса от банка с номером счета получателя, указанным в бухгалтерской системе. Это на 100% гарантирует защиту от мошенничества, – прокомментировал Игорь Митюрин, Департамент безопасности ПАО Сбербанк. – Вместе с тем важно убедиться, что вы используете актуальные и обновленные версии программного обеспечения, установили защитные программы и ограничили доступ в Интернет с тех устройств, на которых установлены системы дистанционного банковского обслуживания и бухгалтерские системы».

Фото: Depositphotos, "Лаборатория Касперского"