Специалисты компании DefenseCode раскрыли информацию об уязвимости в популярной e-commerce платформе Magento, которую им удалось обнаружить еще в ноябре 2016 года. Хотя исследователи немедленно сообщили о проблеме через Bugcrowd-трекер компании, патч до сих пор не был представлен, а разработчики Magento некоторое время назад перестали отвечать на вопросы и не сообщают о статусе исправления.

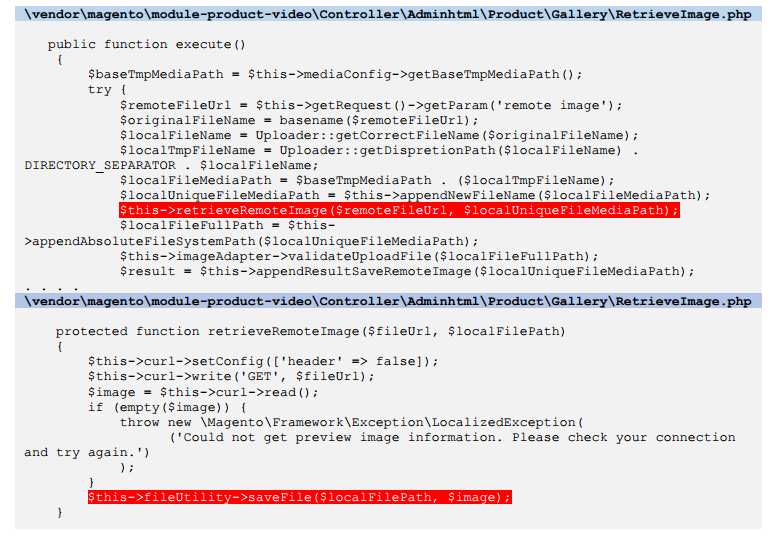

DefenseCode сообщает, что баг связан с функцией, позволяющей пользователям добавлять Vimeo-видео на страницы продуктов. После добавления такого ролика на сайт, Magento автоматически запрашивает превью-изображение для видео, используя для этого POST-запрос. Исследователи пишут, что POST можно заменить на GET, что позволит осуществить CSRF-атаку, загрузив на сайт произвольный файл. И хотя Magento не допустит использования некорректных файлов изображений, файл все-таки будет сохранен на сервере для проверки.

После этого выяснить местоположение файла не составит труда, и атакующий сможет загрузить на сервер вредоносный PHP-скрипт. Чтобы добиться выполнения произвольного кода на стороне сервера, в ту же директорию нужно будет поместить файл .htaccess. Для реализации атаки злоумышленнику нужно будет использовать приемы социальной инженерии на одном из пользователей магазина, который имеет доступ к панели управления. Вне зависимости от прав и уровня доступа жертвы, посещение специально созданной вредоносной веб-страницы станет триггером для CSRF-атаки.

Исследователи предупреждают, что такая атака может привести к полной компрометации магазина: злоумышленники получат полный доступ к конфиденциальным пользовательским данным, но при этом им не понадобится полноценный административный доступ, достаточно будет скомпрометировать сотрудника магазина с низкими привилегиями. Уязвимость по-прежнему не исправлена. Последнее обновление для Magento было представлено в феврале 2017 года, тогда разработчики устранили опасную RCE-уязвимость.