С самого начала 2017 года активность шифровальщика Locky, ранее занимавшего лидирующие позиции, снижалась. Дело в том, что распространением Locky занимался преимущественно ботнет Necurs, который ушел в продолжительный оффлайн в конце 2016 года. Затем Necurs вернулся из небытия, но владельцы ботнета решили отказаться от малвари в пользу манипуляций на рынке мелких акций, так называемых penny stock. Так, новая спам-кампания строилась на классической в этой области схеме «накачки и сброса» (pump-and-dump). Данная незаконная практика используется для искусственного повышения цен на акции, путем введения пользователей в заблуждение, с целью продать дешевые акции по более высокой цене.

Теперь, спустя месяц после этих событий, аналитики Cisco Talos и My Online Security сообщили, что Locky вернулся в строй, и Necurs вновь занимается распространением вымогателя. Специалисты Cisco Talos пишут, что впервые новая вредоносная кампания была замечена 21 апреля 2017 года, и только за первые несколько часов удалось зафиксировать рассылку более чем 35 000 спамерских писем.

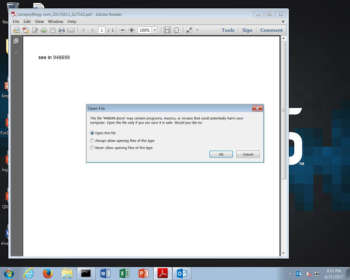

Новая спам-кампания практически ничем не отличается от других. Злоумышленники традиционно маскируют свои послания под платежные квитанции, указывая в теме письма нечто вроде: Receipt 435, Payment Receipt 2724, Payment-2677, Payment Receipt_739, Payment#229. По словам исследователей, меняются только цифры. При этом в теле письма не содержится никакой информации, то есть пользователю предлагают открыть приложенный к посланию вредоносный PDF-файл.

В этот раз злоумышленники используют ту же тактику, что и при распространении банкера Dridex: PDF-файл содержит вложенный файл DOCM (с таким же именем), в котором после открытия срабатывает вредоносный макрос. Специалисты My Online Security отмечают, что данная версия Locky по-прежнему шифрует файлы, добавляя к их расширению .OSIRIS.