Интересную историю, стоящую за публикацией ключей для шифровальщика AES-NI, рассказали журналисты ресурса BleepingComputer.

21 мая 2017 года ИБ-специалист, известный под псевдонимом Thyrex, получил от неизвестного пользователя приватное сообщение на форуме. К сообщению прилагалась ссылка на ZIP-архив, якобы содержащий ключи для дешифровки файлов, пострадавших в результате работы вымогателя AES-NI (версия frogobig777@india.com). Убедившись, что в архиве действительно содержатся 369 настоящих ключей и дешифровальщик, специалист опубликовал файлы в соответствующей ветке форумов BleepingComputer, где оказывали помощь жертвам AES-NI.

Пытаясь выяснить, откуда вообще взялись эти ключи, и кем был тот доброжелатель, который прислал файлы исследователю, журналисты BleepingComputer сумели выйти на контакт с автором AES-NI. Как оказалось, именно он и «слил» ключи ИБ-специалисту.

Создатель шифровальщика объяснил, что ключи подходят для старой версии вымогателя, которую раньше поддерживал, а теперь забросил его приятель. К тому же он сообщил, что вообще сворачивает «проект AES-NI» и пообещал опубликовать остальные ключи в обозримом будущем. Чуть забегая вперед, отмечу, что свое слово автор AES-NI уже сдержал.

Прекратить деятельность шифровальщика разработчик AES-NI решил неспроста. Он рассказал журналистам, что кто-то похитил у него исходные коды AES-NI между февралем и мартом 2017 года. Вскоре на базе украденных исходников был создан шифровальщик XData, и специалисты компании ESET уже заметили, что XData и AES-NI очень похожи и имеют общие корни.

Однако в коде AES-NI присутствовало ограничение: малварь не заражала пользователей из России и стран СНГ. Подобный «предохранитель» можно обнаружить в коде многих вредоносов. Русскоговорящие хакеры, как правило, стараются не атаковать собственных сограждан, а также не привлекать к себе внимание спецслужб в родных странах. Проблема разработчика AES-NI заключалась в том, что этот предохранить был убран из кода XData. Операторы XData напротив выбрали своей основной целью пользователей из стран СНГ и Украины. Также, по словам хакера, XData отличается тем, что не имеет управляющих серверов в Tor и не умеет осуществлять инжекты в другие запущенные процессы. В итоге разработчик AES-NI начал опасаться, что кто-то умышленно пытается его подставить, выдав за оператора XData.

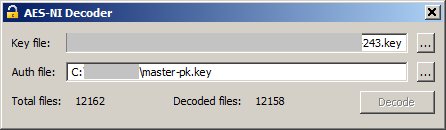

Создатель AES-NI уже сдержал данное журналистам обещание и окончательно свернул вредоносные операции. Он опубликовал мастер-ключ, подходящий для ряда версий AES-NI, легитимность которого была подтверждена известным ИБ-экспертом Якубом Крустеком (Jakub Kroustek). Теперь пострадавшие могут воспользоваться дешифровальщиком самого хакера, а если нет желания доверять этим файлам, можно подождать релиза бесплатного инструмента компании Avast, работа над которым уже идет полных ходом.