С марта 2017 года Wikileaks начала публикацию огромного архива секретных документов и хакерских инструментов Центрального разведывательного управления (ЦРУ) США, который недавно «утек» у спецслужб и оказался в распоряжении ресурса. Публикации выходят под кодовым названием Vault 7 и рассказывают о самых разных инструментах и техниках.

Дамп этой недели получил название Pandemic и рассказывает о весьма необычной одноименной малвари. Этот «устойчивый имплант» предназначен для атак на устройства под управлением Windows, использующим общие папки, к которым пользователи обращаются посредством SMB.

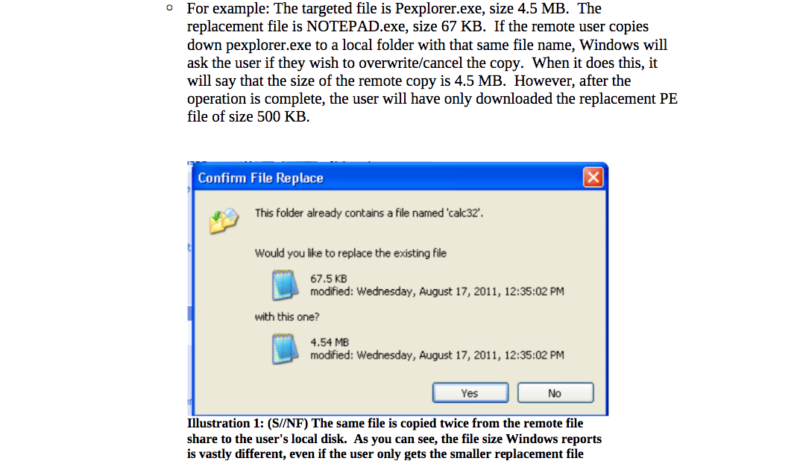

Согласно инструкциям, которыми ЦРУ снабдила свою малварь, проникнув в систему Pandemic работает как драйвер фильтра файловой системы (file system filter driver), то есть малварь подписана подлинным цифровым сертификатом. Задача этого драйвера «слушать» SMB-трафик и замечать, когда пользователи обращаются к зараженному устройству, желая скачать что-либо из общих папок. В таком случае Pandemic перехватит SMB-запрос и ответит пользователю «вместо» зараженного компьютера. В итоге вместо запрашиваемого файла жертва загрузит малварь, которую любезно предоставит ей Pandemic.

Документация гласит, что установка Pandemic занимает всего 15 секунд, и после вредонос способен подменять до 20 легитимных файлов за раз, когда максимальный размер файла ограничен 800 Мб. Pandemic может работать с 32- или 64-битными файлами.

По сути, в первую очередь инструмент предназначен для подмены исполняемых файлов в корпоративных сетях. Основная задача Pandemic – заражение файловых серверов, когда сервер становится «нулевым пациентом», а затем распространяет какую-либо малварь дальше, по всей сети целевой организации.