Специалисты компании Proofpoint сообщают, что им удалось обнаружить активность «русскоговорящего хакера», известного под псевдонимом TheBottle. По данным специалистов, недавно злоумышленник начал рекламировать и продавать малварь собственного производства, Ovidiy Stealer. Интересно, что инструмент предлагается по очень низкой цене, всего 450-750 рублей.

Исследователи объясняют, что низкая стоимость вредоноса обусловлена его невысокой сложностью по сравнению с другими похожими «продуктами». Специалисты Proofpoint обнаружили Ovidiy Stealer практически случайно: кто-то из покупателей вредоноса уже использовал его для заражения пользователей. Удалось выяснить, что Ovidiy Stealer распространяется под видом исполняемых файлов легитимных приложений. К примеру, за последний месяц малварь была найдена в составе следующих файлов:

- litebitcoin-qt.zip;

- zip;

- zip;

- 5.1.exe;

- WORLD OF TANKS 2017.txt.exe;

- exe;

- cheat v5.4.3 2017.exe;

- com BulliTl.exe.

Специалисты пишут, что такие «приложения» можно найти на различных файлообменных сайтах, а также на сайтах, распространяющих кейгены и кряки. Кроме того, малварь может распространяться посредством email-рассылок, в качестве почтового вложения или ссылки в письме.

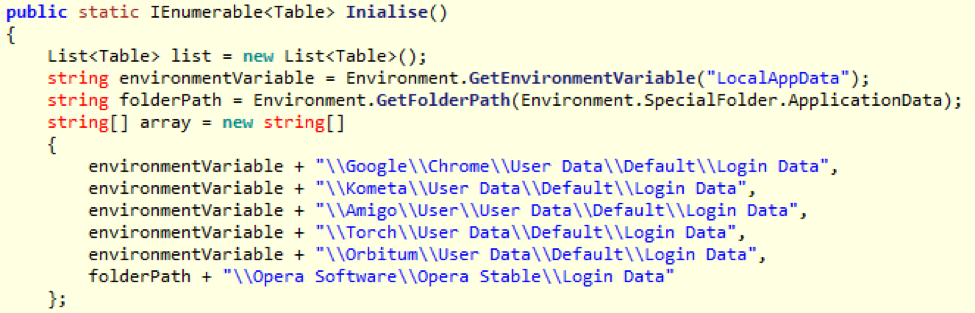

Хотя аналитики Proofpoint и называют функциональность Ovidiy Stealer весьма ограниченной, ее будет вполне достаточно многим киберпреступникам. Так, малварь, написанная на .NET, может похищать информацию из таких приложений, как FileZilla, бразуеров Chrome, Kometa, Amigo, Torch, Orbitum, Opera. При этом покупатель может приобрести только отдельный модуль, к примеру, воровать данные только из Google Chrome. Пострадавшим от инфостилера рекомендуется сбросить все учетные данные от любых онлайновых сервисов, которые могли храниться вышеперечисленными программами.

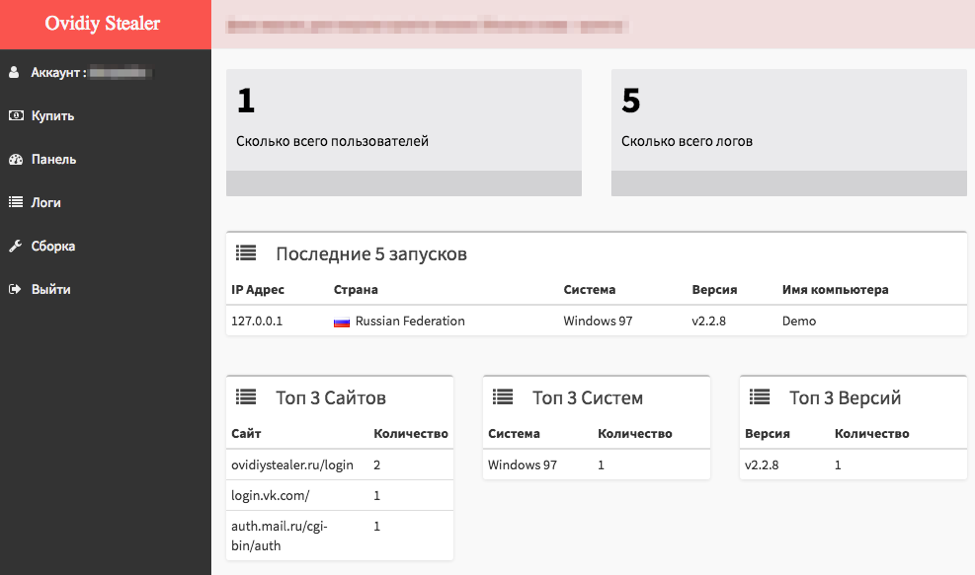

Информация, которую Ovidiy Stealer похищает у пользователей, отправляется на управляющий сервер, к панели управления которого злоумышленники и приобретают доступ. Бэкэнд размещается на том же сервере, где хостится сайт вредоносного инструмента (ovidiystealer[.]ru). Исследователи отмечают, что подобных ошибки совершают только новички, ведь правоохранительные органы могут «отключить» сайт малвари, а конкуренты могут организовать DDoS-атаку против оператора Ovidiy Stealer.

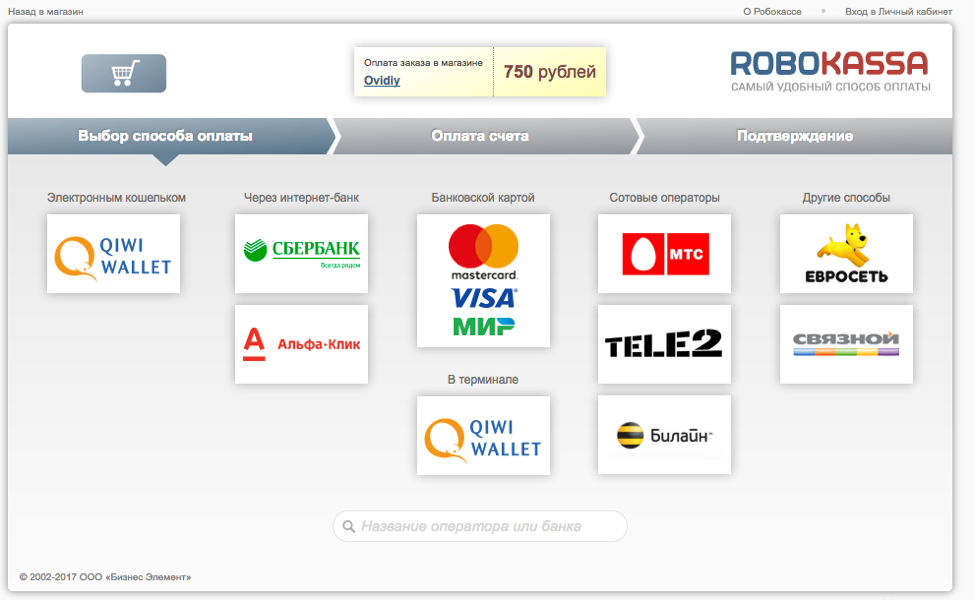

Но это не единственная ошибка TheBottle. Также злоумышленник принимает платежи через «Робокассу», где их возможно проследить, что в итоге может помочь властям узнать настоящую личность преступника.

Специалисты Proofpoint раскритиковали вредоноса и с технической точки зрения. Во-первых, Ovidiy Stealer работает с весьма ограниченным набором приложений (особенно если сравнивать с конкурентами). Во-вторых, инфостилер не способен обеспечить устойчивое присутствие на зараженной машине. После перезагрузки работа малвари прекращается, хотя сам вредоносный файл по-прежнему остается в системе. Впрочем, специалисты отмечают, что устойчивое присутствие скорее необходимо банковским троянами, RAT, кейлоггерам и другой малвари, тогда как похищающая данные малварь «делает свое дело» за несколько секунд.

В конце своего отчета аналитики Proofpoint резюмируют, что даже учитывая невысокую сложность Ovidiy Stealer, вредонос все равно опасен, особенно в свете его низкой стоимости. Подобные сервисы дополнительно снижают и без того невысокую планку входа «на рынок» киберпреступлений, позволяя практически любому желающему опробовать себя в роли киберпреступника.