Специалисты компании ESET опубликовали детальный анализ (PDF) нового, ранее неизвестного бэкдора Gazer, который используется в атаках на правительственные и дипломатические учреждения Европы и бывших союзных республик. Вредоносная программа была разработана АРТ-группой Turla и предназначена для хищения данных.

О существовании кибергруппыTurla (также известной под названиями Snake, Uroburos, Venomous Bear и Krypton) специалисты знают уже много лет, и все это время хакеры успешно занимаются кибершпионажем, избегая правоохранительных органов. Весной 2017 года ИБ-эксперты и вовсе предположили, что Turla существует с конца 90-х. Жертвами этой группировки становились крупные организации из Европы и США, а в 2016 году хакеры провели атаку на швейцарский оборонный холдинг RUAG. Характерные для Turla методы – это атаки типа watering hole и целевой фишинг.

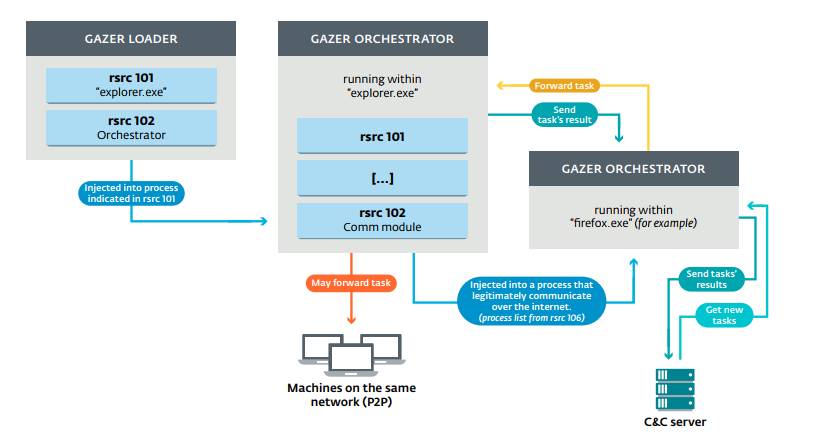

По данным телеметрии ESET, бэкдор Gazer установлен на компьютерах в ряде стран мира, но преимущественно в Европе. Техника, тактика и процедуры, используемые атакующими, соответствуют индикаторам, типичным для Turla: заражение системы бэкдором первого этапа (например, с помощью целевого фишинга), установка бэкдора второго этапа (сейчас это Gazer, а ранее также были замечены Carbon и Kazuar) для кражи данных.

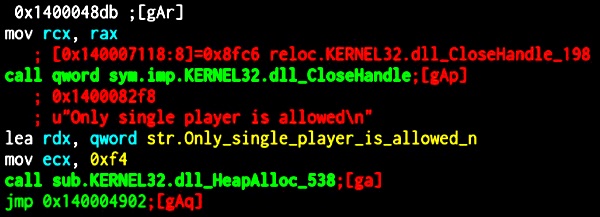

Как и другие сложные бэкдоры Turla, Gazer получает задачи в зашифрованном виде с удаленного командного сервера и выполняет их в зараженной системе или на других машинах сети. В каждом образце Gazer предусмотрены уникальные ключи для шифрования и расшифровки отправляемых и получаемых данных. Авторы Gazer используют собственную библиотеку для шифрования 3DES и RSA, вместо общедоступных. Кроме того, авторы Gazer используют виртуальную файловую систему, чтобы избежать обнаружения бэкдора антивирусными продуктами и спокойно продолжать атаки.

«Авторы Gazer проделали большую работу, чтобы избежать его детектирования. Для этого, в частности, предназначено удаление файлов из скомпрометированной системы и изменение строк кода,– комментирует Жан-Йен Бутен, ведущий вирусный аналитик ESET. – Обнаружение нового бэкдора – новый шаг к решению проблемы кибершпионажа в современном цифровом мире».