Интернет замер в ожидании релиза proof-of-concept эксплоита под названием KRACK (аббревиатура от Key Reinstallation Attacks). Дело в том, что в минувшие выходные стало известно, то сводная группа специалистов готовит скоординированное раскрытие информации о неких критических проблемах WPA2, которые позволяют обойти защиту и прослушивать Wi-Fi-трафик, передаваемый между точкой доступа и компьютером.

Формально исследователи расскажут о найденных ими уязвимостях лишь 1 ноября 2017 года, на конференции ACM CCS. На мероприятии будет представлен доклад, озаглавленный Key Reinstallation Attacks: Forcing Nonce Reuse in WPA2 («Атака на реинсталляцию ключей: принудительное повторное использование nonce в WPA2»).

В состав группы, работавшей над созданием KRACK и взломом WPA2, вошли: Мэти Ванхоф (Mathy Vanhoef) и Фрэнк Писсенс (Frank Piessens) из Левенского католического университета, Малихех Ширванян (Maliheh Shirvanian) и Нитеш Саксена (Nitesh Saxena) из Алабамского университета в Бирмингеме, Ионг Ли (Yong Li) из компании Huawei Technologies, а также представитель Рурского университета Свен Шеге (Sven Schäge).

Однако ждать ноября нам все же не придется. Скоординированное раскрытие информации запланировано на сегодня, 16 октября 2017 года, и должно состояться во второй половине дня. Информация о KRACK появится на сайте krackattacks.com, также исследователи подготовили репозиторий на GitHub (пока тоже пустующий). О том, что информация будет опубликована 16 октября, сообщил в своем твиттере сам Мэти Ванхоф, причем первый «тизер» этого события он запостил еще 49 дней назад.

Что известно о KRACK уже сейчас? По данным ArsTechnica, US-CERT уже направил более чем 100 организациям следующее описание проблемы: в механизме управления ключами в четырехэлементном хендшейке Wi-Fi Protected Access II (WPA2) были найдены критические уязвимости. Эксплуатируя эти баги, можно добиться расшифровки трафика, осуществить HTTP-инжекты, перехват TCP-соединений и многое другое. Так как уязвимости были найдены на уровне протокола, проблемы затрагивают большинство имплементаций.

ИБ-специалист Ник Лоу (Nick Lowe), уже посвященный в суть проблемы, сообщил в Twitter, что уязвимостям были присвоены следующие идентификаторы CVE: CVE-2017-13077, CVE-2017-13078, CVE-2017-13079, CVE-2017-13080, CVE-2017-13081, CVE-2017-13082, CVE-2017-13084, CVE-2017-13086, CVE-2017-13087 и CVE-2017-13088.

Также ArsTechnica ссылается на собственный источник и утверждает, что такие компании, как Aruba и Ubiquiti, поставляющие точки доступа крупным корпорациям и правительственным организациям, получили фору на устранение багов, и уже выпустили обновления.

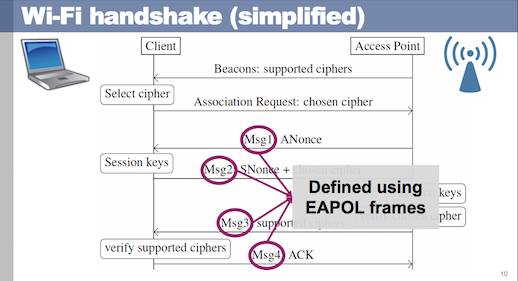

Интересно, что минувшим летом, на конференции Black Hat Ванхоф и Писсенс представили доклад (PDF), посвященный поиску проблем в сетевых протоколах. Судя по всему, документ содержал намек на KRACK, к примеру, иллюстрация ниже показывает, что исследователи уже тогда внимательно изучали механизм работы хендшейков.

][ продолжит следит за развитием ситуации. Как только данные будут опубликованы, мы обязательно расскажем о KRACK подробнее.

Пока можно сделать вывод, что если описание проблем не было преувеличено, то после сегодняшнего раскрытия информации, WPA2 более нельзя будет считать надежным, как это некогда произошло с WEP. Под ударом, вероятнее всего, окажутся миллионы сетевых устройств и их владельцы, а использования Wi-Fi придется избегать до выхода патчей. И если роутеры, скорее всего, получат обновления для этих потенциальных проблем, что произойдет с сонмом IoT-устройств, можно только догадываться.

UPD.

Подробная информация опубликована. Продолжение новости здесь.