Специалисты компании F-Secure обнаружили в Facebook изощренную фишинговую кампанию, в ходе которой злоумышленники выманивают у пользователей учетные данные Facebook или YouTube.

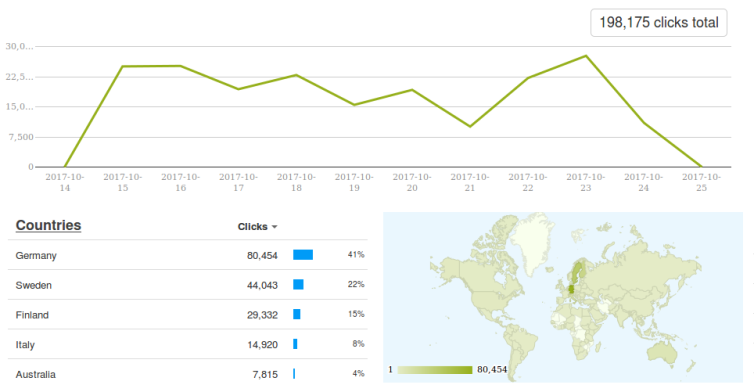

По данным специалистов, кампания активна более двух недель, и ее операторы за это время успели атаковать несколько стран. К примеру, 15 октября спамеры атаковали шведских пользователей, 17 октября финских, а 19 октября переключились на Германию. Суммарно аналитики F-Secure насчитали почти 200 000 кликов по вредоносным сообщениям, 80% которых пришлись на вышеупомянутые страны.

Атака строится на том, что злоумышленники перехватывают контроль над аккаунтами Facebook, незащищенными двухфакторной аутентификацией. После этого преступники рассылают личные сообщения всем друзьям жертвы через Facebook Messenger и просто публикуют вредоносные послания открыто.

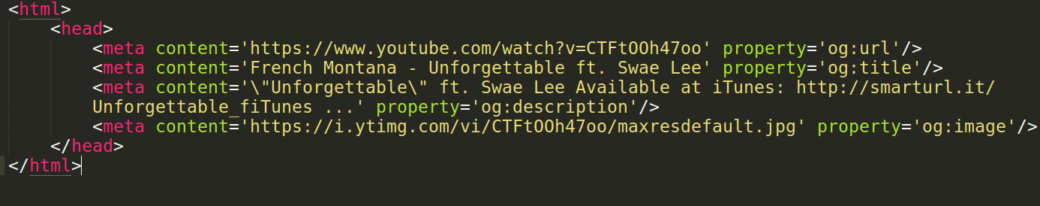

Так как в наше время пользователи стали менее доверчивыми, ссылки в ленте Facebook и Facebook Messenger комплектуются не только названием и описанием, но также отображают картинку и URL. Конечно, если URL ведет на какой-то доверенный сайт, вроде YouTube или Instagram, пользователь скорее потеряет бдительность. Именно на это и делают ставку мошенники.

Первым данную вредоносную кампанию обнаружил и подробно описал ИБ-специалист Барак Тавайли (Barak Tawily). Мошенники научились обманывать пользователей социальной сети, вынуждая Facebook отображать превью, якобы ведущее на YouTube, но на деле приводящее на вредоносный сайт. Дело в том, что для составления превью бот Facebook обращается к ссылке с GET-запросом и ищет определенную информацию, например, такие мета-данные как og:url, og:image и og:title. В силу отсутствия должной валидации между атрибутом og:url и оригинальным доменом, вернувшим HTML, мошенники научились подделывать эти мета-данные таким образом, что бот социальной сети формирует превью на основе информации, полученной с другого сайта. То есть ссылка, которая выглядит как YouTube-ролик, может таковым не являться.

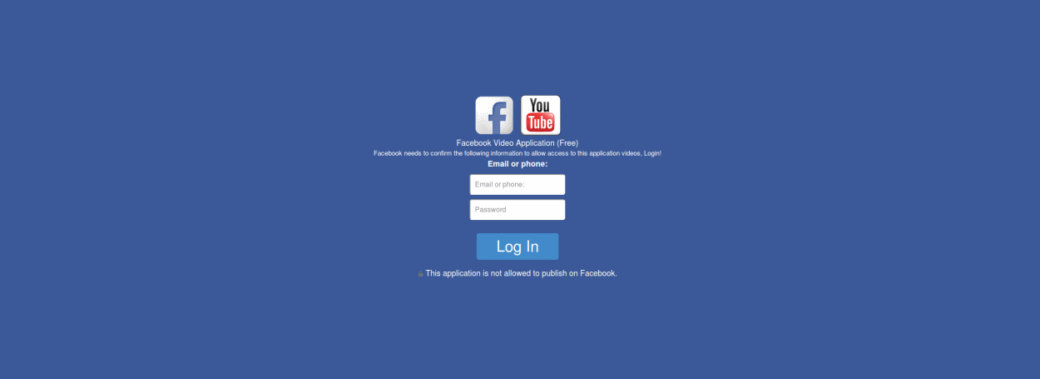

Такие вредоносные ссылки перенаправляют пользователей Android и iOS на фишинговые страницы, одну из которым можно увидеть на скриншоте ниже. Похищенные таким образом учетные данные используются для дальнейшего распространения атаки.

Другие пользователи попадают на contenidoviral[.]net. Ранее сайт был нашпигован всевозможной рекламой, но позже стал перенаправлять посетителей на случайные статьи Wikipedia (wikipedia.org/wiki/Special:Random).