Специалисты из университета Флориды представили доклад, озаглавленный «Стандартизируем плохую криптографическую практику» (Standardizing Bad Cryptographic Practice), в котором подробно рассказали об изучении стандарта IEEE P1735 и обнаруженных в нем уязвимостях.

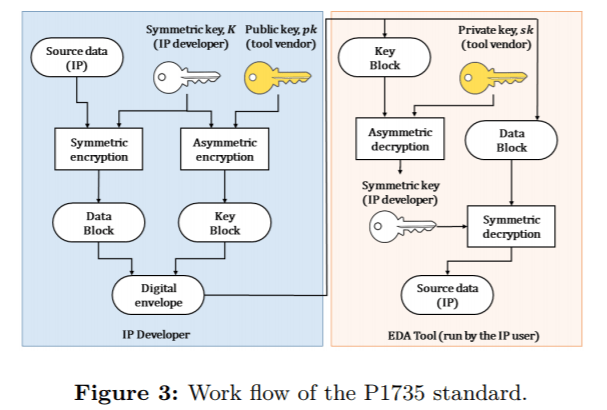

Стоит пояснить, что в IEEE P1735 – это стандарт, описывающий рекомендации, методы и техники, которые используются для шифрования различных «внутренних механизмов», которые задействуются во время работы ПО и железа. По сути, IEEE P1735 используется для защиты интеллектуальной собственности в сфере коммерческого электронного дизайна; этот стандарт позволяет разным производителям создавать совместные продукты, но при этом защищает их собственные наработки от обратного инжиниринга и кражи. IEEE P1735 можно назвать низкоуровневым DRM, который позволяет коду разных производителей функционировать совместно, при этом оставаясь зашифрованным.

Сводная группа исследователей из университета Флориды обнаружила, что повсеместно применяющийся стандарт IEEE P1735 уязвим перед некоторыми известными криптографическими атаками, например, padding oracle. Хотя в сумме исследователи выявили семь различных проблем, наиболее серьезная из них позволяет атакующему полностью обойти шифрование и получить доступ к сокрытой за ним интеллектуальной собственности, причем в формате обычного текста.

Исследователи отмечают, что такой баг фактически позволяет компаниям воровать разработки своих конкурентов, а это может грозить участникам рынка огромными финансовыми потерями, сулит банкротство небольшим компаниям, а также может привести к возникновению монополий и дуополий, которые позволят крупным корпорациям безраздельно контролировать цены на некоторые продукты.

Еще один обнаруженный баг не помогает получить доступ к зашифрованной интеллектуальной собственности, но позволяет использовать защиту IEEE P1735 для сокрытия жестко закодированных троянов или другой малвари. Хуже того, специалисты считают, что эта проблема в теории может помочь недобросовестным компаниям саботировать работу решений конкурентов.

Ознакомиться с перечнем всех обнаруженных проблем и статусом каждой из них можно здесь.