Издание Bleeping Computer, со ссылкой на бразильского специалиста по информационной безопасности Фабио Кастро (Fábio Castro), сообщило об обнаружении десятков тысяч уязвимых Django-приложений.

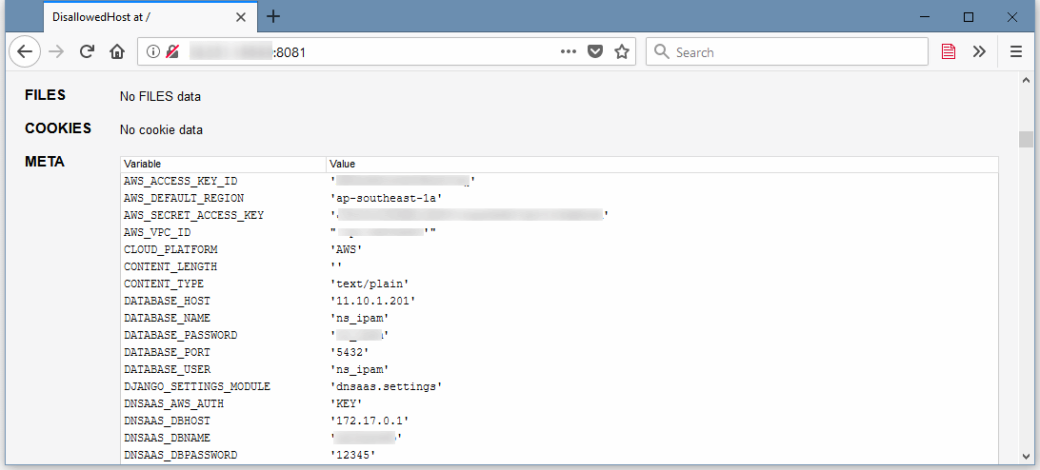

По данным Кастро и журналистов, различные приложения, построенные на базе Django, очень часто оказываются настроены неправильно, из-за чего раскрывают любому желающему конфиденциальные данные, такие как ключи API, пароли, токены AWS.

Так, при помощи простого поиска посредством Shodan, Кастро обнаружил 28 165 приложений, для которых администраторы забыли отключить режим отладки. Изучив лишь несколько таких серверов, исследователь пришел к выводу, что если бы на его месте были злоумышленники, те смогли бы без труда получить доступ к закрытой для посторонних информации. И чем сложнее будет уязвимое Django-приложение, тем больше шансов найти через него пароли от БД или токены AWS, которые помогут преступникам проникнуть еще глубже в инфраструктуру компании.

При этом исследователь подчеркивает, что разработчиков Django в сложившейся ситуации винить нельзя. Сами администраторы настраивают свои приложения неверно и очень часто забывают выключить режим отладки.

Еще один известный ИБ-эксперт, глава организации GDI Foundation, Виктор Геверс (Victor Gevers), сообщил изданию, что некоторые из обнаруженных Кастро уязвимых серверов, уже были скомпрометированы, а другие действительно «сливают» на сторону конфиденциальные данные. По словам Геверса, он уже уведомил о проблемах операторов 1822 серверов, но устранили ошибки или ушли в оффлайн только 143 из них.