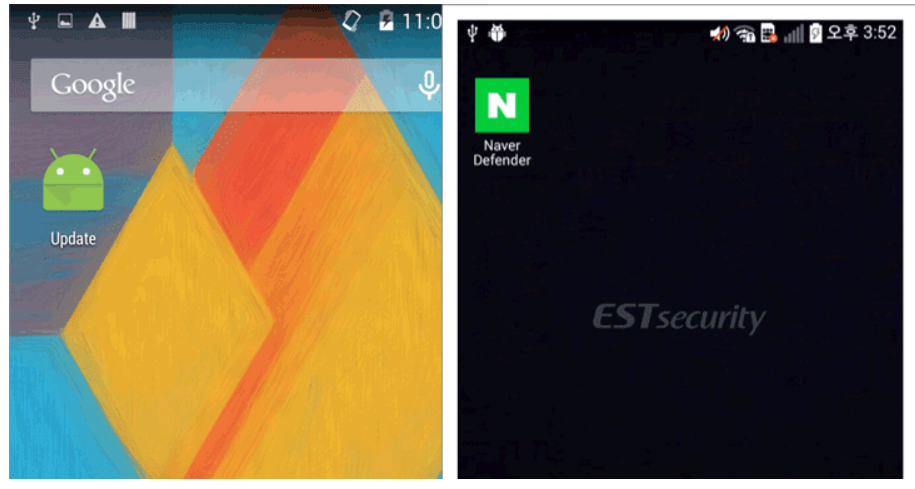

Аналитики Cisco Talos обнаружили две версии нового вредоноса для Android, трояна KevDroid, в частности скрывавшегося в фальшивом антивирусном приложении Naver Defender.

Эксперты рассказывают, что основная задача малвари – похищение данных с зараженных устройств, включая список контактов, сообщения и письма, фотографии, историю вызовов и список установленных приложений. Кроме того, исследователи предупреждают, что KevDroid способен записывать телефонные звонки своих жертв.

Аналитики пишут, что им удалось обнаружить разные образцы трояна. Так, одна из версий KevDroid использует эксплоит для уязвимости CVE-2015-3636 для получения root-привилегий, а для записи телефонных звонков оба образца применяют опенсорсную библиотеку, взятую с GitHub. Получив root-права, KevDroid расширяет свои возможности и уже способен воровать информацию из других приложений.

Исходно угроза была замечена две недели тому назад, корейскими специалистами из ESTsecurity. Корейские СМИ связывают KevDroid с северокорейскими правительственными хакерами, к примеру, с группой Group 123, однако специалисты Cisco Talos не нашли никаких доказательств этой теории, хотя и допускают, что троян может быть связан с некой кибершпионской кампанией.

Так, по мнению специалистов Cisco, при помощи похищенной информации злоумышленники могут шантажировать своих жертв, использовать перехваченные коды и токены для банковского мошенничества, а также могут накапливать данные для последующего проникновения в корпоративные сети.

В процессе изучения KevDroid, аналитики обнаружили еще и Windows-троян PubNubRAT, использующий те же управляющие серверы и PubNub API для передачи команд. Однако даже этого оказалось недостаточно, чтобы утверждать, что специалисты наткнулись на операцию правительственных хакеров.