На прошлой неделе мы рассказывали о критической уязвимости CVE-2018-0171, которая была обнаружена в составе Cisco IOS Software и Cisco IOS XE Software и набрала 9,8 балла по шкале CVSS. Проблема связана с некорректной валидацией пакетов в клиенте Cisco Smart Install (SMI). Так как разработчики Cisco уже выпустили патчи для обнаруженного бага, исследователи опубликовали не только описание проблемы, но и proof-of-concept эксплоит. Для эксплуатации этой проблемы атакующему достаточно обратиться к TCP-порту 4786, который открыт по умолчанию, что в итоге ставит уязвимые коммутаторы Cisco перед угрозой неаутентифицированной RCE-атаки.

Кроме того, на прошлой неделе эксперты Cisco Talos опубликовали предупреждение, так же связанное с SMI, однако не имеющее отношения к вышеупомянутой уязвимости. Специалисты предупреждали, что правительственные хакеры атакуют неправильно сконфигурированные устройства Cisco. По информации компании, администраторы зачастую не отключают протокол Smart Install должным образом, в результате чего устройства постоянно находятся в режиме ожидания новых команд на установку и конфигурацию. Так, массовые сканирования, призванные обнаружить коммутаторы с открытыми портами 4786 начались еще в феврале 2017 года, прекратились в октябре 2017 года, а затем возобновились текущей весной.

В частности, аналитики Cisco Talos ссылались на недавнее предупреждение US-CERT, в котором сообщалось, что связанные с российскими властями хак-группы, известные под кодовыми именами Dragonfly, Crouching Yeti и Energetic Bear, пытаются атаковать объекты ключевой инфраструктуры США.

В минувшую пятницу и субботу стало понятно, что ИБ-эксперты предупреждали об опасности совсем не зря. Хакерская группа, судя по всему, называющая себя JHT, атаковала уязвимые устройства Cisco, сосредоточив свои усилия на Иране и России. Одними из первых на происходящее обратили внимание специалисты «Лаборатории Касперского».

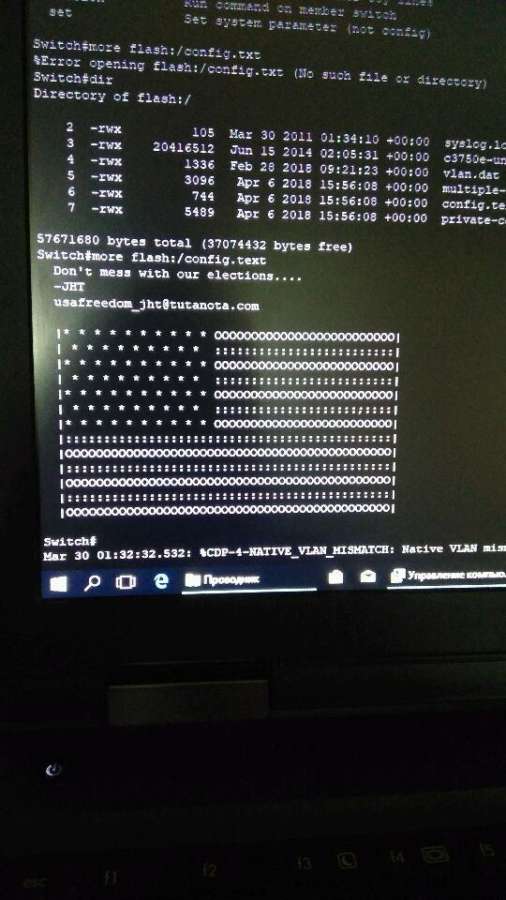

«Некая группировка использует уязвимость в программе под названием Cisco Smart Install Client, чтобы получить возможность исполнять произвольный код на устройстве. Злоумышленники перезаписывают образ системы Cisco IOS и меняют конфигурационный файл, оставляя в нем послание «Do not mess with our elections» («Не вмешивайтесь в наши выборы»)», — сообщили аналитики «Лаборатории Касперского» и проиллюстрировали свои слова скриншотом, которой можно увидеть ниже.

Эксперты предположили, что атакующие используют для поиска уязвимых девайсов поисковик Shodan или даже собственную утилиту Cisco. Так как, по данным Cisco Talos, таким образом можно обнаружить более 168 000 устройств с активным SMI, проблем с выбором целей у злоумышленников определенно не возникло.

По данным Reuters, иранское Министерство информационно-коммуникационных технологий насчитало более 200 000 пострадавших от атак устройств по всему миру, из которых 3500 находятся на территории Ирана.

Журналистам издания Vice Motherboard удалось связаться с хакерами по указанному в их сообщениях email-адресу и задать несколько вопросов. Атакующие утверждают, что «просто хотели послать сообщение» и атаковали Россию и Иран в ответ на многочисленных атаки со стороны «правительственных хакеров» этих стран (на США и не только). Кроме того, злоумышленники уверяют, что сканировали и другие страны, но в США и Великобритании использовали команду no vstack, отключая Smart Install и таким образом защищая ранее уязвимые коммутаторы.

Фото: ERIC GAILLARD/REUTERS