Специалисты компании Wordfence сообщают, что злоумышленники придумали новый способ компрометации сайтов, работающих под управлением WordPress. Атакующие используют плохо защищенные аккаунты WordPress.com и плагин Jetpack для установки плагинов с бэкдорами на различные сайты.

Согласно данным исследователей, новый вид атак используется преступниками с 16 мая 2018 года. Это также подтверждают сообщения пострадавших пользователей на форумах WordPress.org.

На первой стадии атаки хакеры подбирают имя пользователя и пароль (учетные данные берут из различных крупных баз утечек), подходящие к аккаунту WordPress.com. Так как проблема повторного использования паролей по-прежнему является одной из главных слабостей пользователей, недостатка в подобных учетных записях у злоумышленников нет.

Здесь стоит отметить, что аккаунты WordPress.com в основном используются для управления блогами, размещенными на платформе Automattic, то есть отличаются от учетных записей на WordPress.org или административных аккаунтов отдельных сайтов под управлением WordPress CMS.

Однако несколько лет назад разработчики Automattic представили публике опенсорсный аналитический плагин Jetpack, взял за основу версию, использовавшуюся тогда на WordPress.com. Теперь опенсорсная версия этого плагина обросла множеством полезных функций и широко применяется администраторами отдельно стоящих сайтов на базе WordPress.

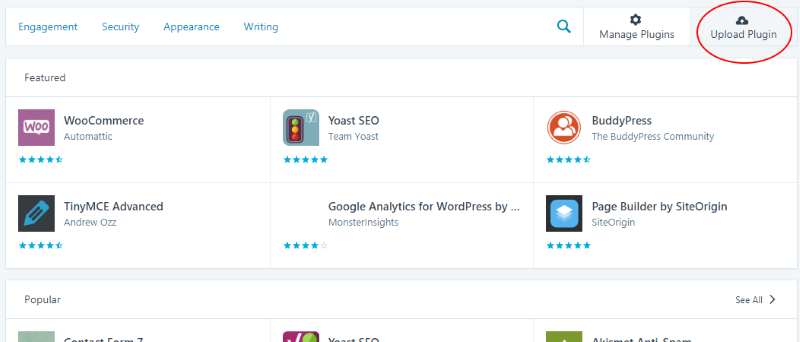

Одной из особенностей плагина Jetpack является возможность установления связи между отдельным WordPress-сайтом и учетной записью на WordPress.com. Таким образом панель Jetpack может использоваться напрямую из-под WordPress.com, и с ее помощью можно одновременно, из одного места управлять сотнями сайтов на базе WordPress. Для этого на каждый сайт, конечно, нужно установить Jetpack, но WordPress.com предлагает возможность установки Jetpack прямо из своей панели управления. При этом плагин даже не обязательно должен размещаться в официальном репозитории WordPress.org, что и дало злоумышленникам возможность загружать на сайты произвольный файл ZIP, содержащий вредоносный код.

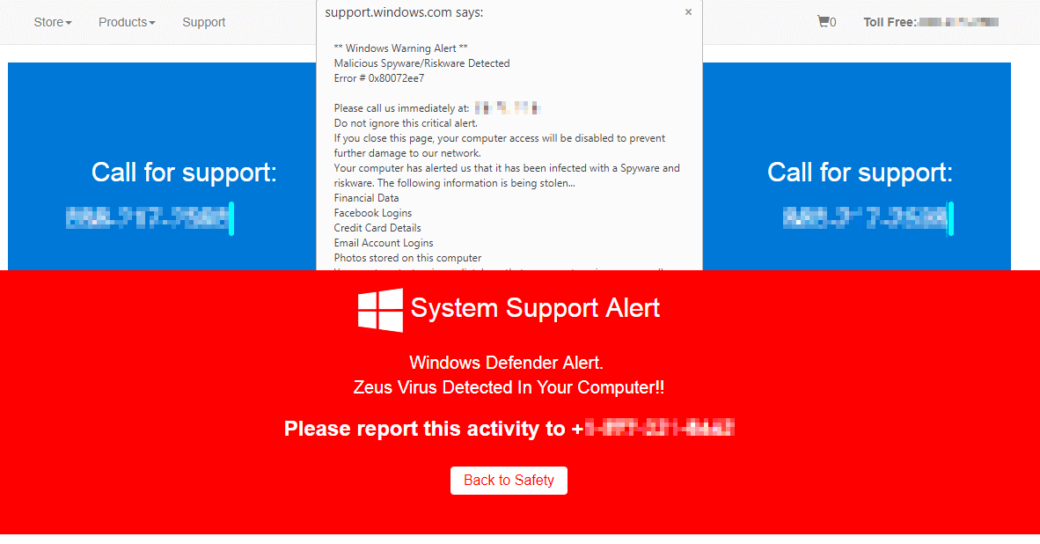

По информации Wordfence, атакующие перехватывают контроль над учетными записями WordPress.com, и если к аккаунту привязаны отдельностоящие сайты под управлением WordPress, преступники получают возможность установить на них вредоносные плагины, содержащие бэкдор. Так, 16 мая неизвестные хакеры распространяли таким способом плагин pluginsamonsters, а 21 мая переключились на плагин wpsmilepack. Пока злоумышленники используют такие бэкдоры для рассылки спама и создания страниц фальшивой технической поддержки.

Точное количество пострадавших ресурсов неизвестно, и исследователи отмечают, что даже обнаружить такую атаку весьма сложно. Дело в том, что вредоносные плагины видны в панели управления WordPress.com, но «невидимы» в списке плагинов на самих пострадавших сайтах. В итоге специалисты призывают владельцев сайтов, также имеющих учетные записи на WordPress.com, проверить список установленных плагинов и, в случае необходимости, удалить вредоносные решения, поменять пароли и включить двухфакторную аутентификацию.