Специалисты компании Kryptos Logic обнаружили новый виток развития известного семейства малвари Emotet. Новый модуль вредоноса массово ворует чужую корреспонденцию, и цели злоумышленников пока неясны.

Впервые Emotet был замечен еще в 2014 году, и тогда он представлял собой классический банковский троян. Этот банкер никогда не был слишком успешен, не входил топы самых опасных угроз, а к 2017 году его активность и вовсе постепенно сошла на нет.

Тогда создатели малвари решили переориентировать свою разработку, и Emotet превратился в модульную угрозу, в основном использующуюся для первичного заражения систем, с целью последующей доставки на машину дополнительных пейлоадов. Этот «бизнес» пошел куда лучше, и летом текущего года предупреждение об опасности новой вариации Emotet выпустило даже Министерство внутренней безопасности США. Дело в том, что многие модули нового Emotet используют для распространения SMB, что вызывает настоящий хаос в сетях зараженных организаций. К тому же, малварь часто распространяется вместе с другими угрозами, например, стилером TrickBot, RAT-троянами, вымогателями и так далее.

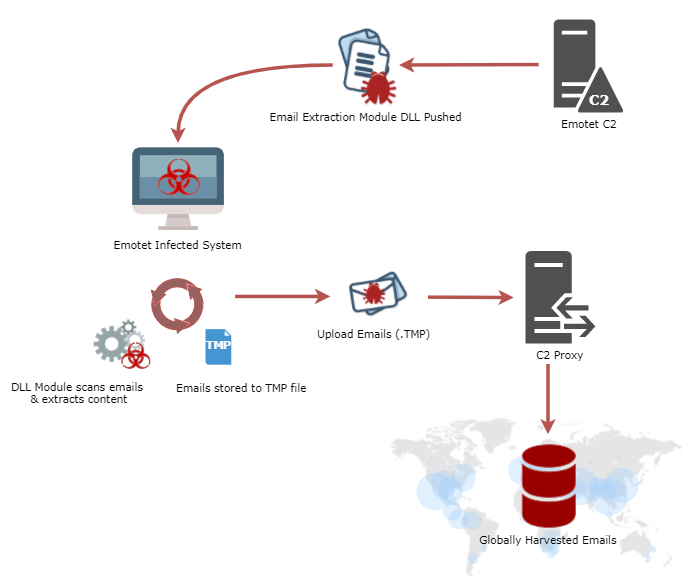

Но согласно отчету Kryptos Logic, теперь у Emotet появилась новая функциональность, которая сулит пользователям еще большие проблемы. Новый модуль малвари похищает с зараженных машин все отправленные и полученные за последние 180 дней письма. Пока модуль работает только с Microsoft Outlook, но в будущем его функциональность может расшириться.

Исследователи отмечают, что это крайне странное поведение. Как правило, малварь собирает не сами письма, а email-адреса, чтобы впоследствии использовать их, например, для рассылки спама. А авторы Emotet, судя по всему, ищут какую-то информацию на зараженных машинах.

По информации Kryptos Logic, ботнет Emotet в настоящее время насчитывает несколько сотен тысяч зараженных хостов, но оценить масштаб проблемы конкретнее весьма сложно, так как за одним IP-адресом зачастую скрывается далеко не один зараженный компьютер. Также эксперты пока не приводят точных данных о распространенности нового модуля, но уверяют, что он применяется весьма широко.

Также неясно и что движет злоумышленниками. Исследователи полагают, что массовый сбор писем свидетельствует о подготовке злоумышленников к какой-то специфической кампании. Возможно, операторы вредоноса собирают данные о корпоративных коммуникациях для будущих BEC-атак (Business Email Compromises), или ищут банковскую информацию для совершения кражи. Также не стоит забывать о том, что крупные компании все чаще страдают от атак шифровальщиков, и, возможно, операторы Emotet просто выбирают будущих жертв.

Аналитики Kryptos Logic предполагают, что новая активность малвари даже может быть связана с тем, что хакеры сотрудничают с правительством какой-то страны и передают собранные данные третьей стороне.