Специалисты Palo Alto Networks обнаружили множество образцов дроппера CARROTBAT, с помощью которого неизвестные распространяют самую разную малварь. Главными целями злоумышленников являются пользователи из стран Юго-Восточной Азии (в частности, Кореи), так или иначе связанные с криптовалютными обменниками и политикой.

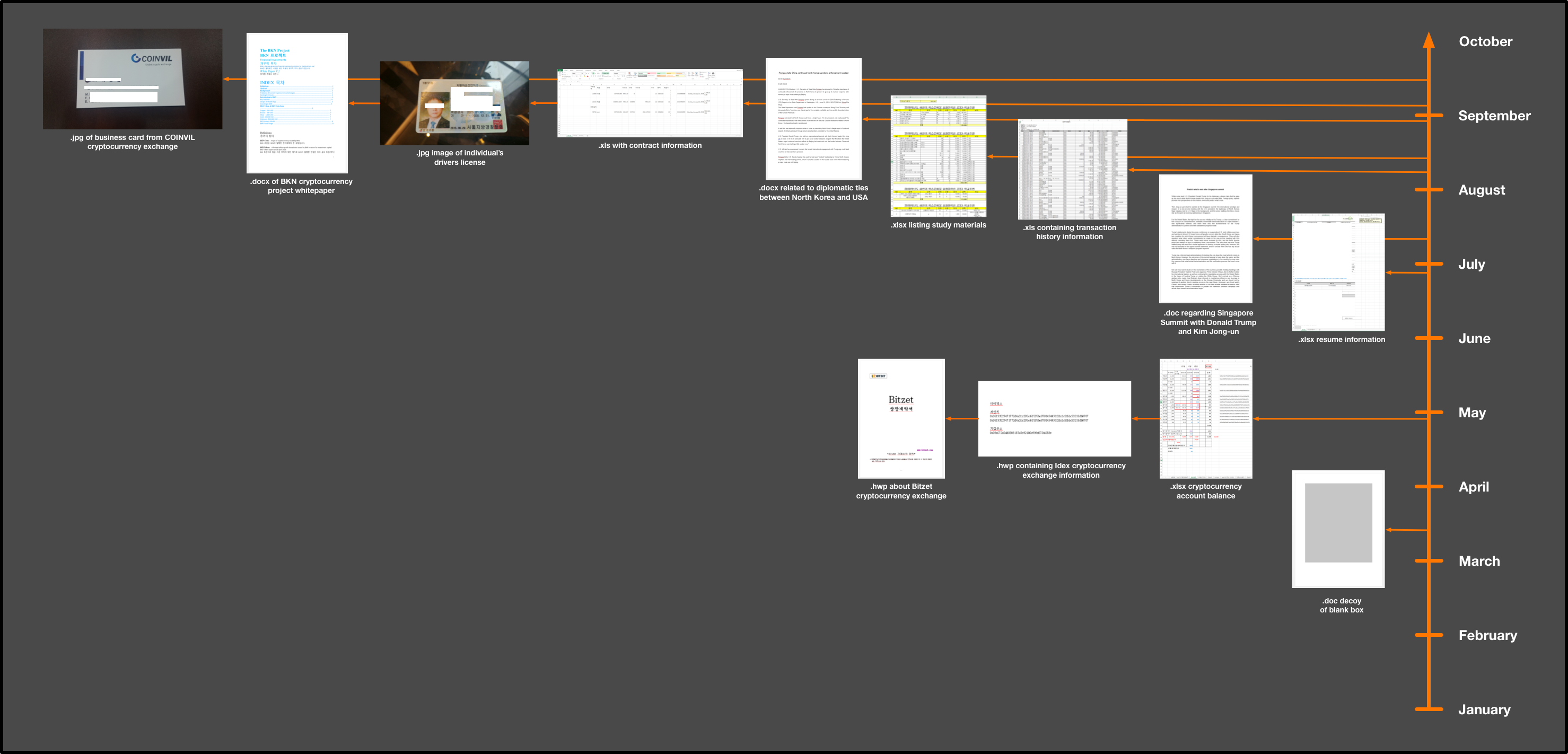

В настоящее время аналитики выявили уже 29 образов CARROTBAT и 12 уникальных документов-приманок, которыми тот оперирует. Впервые новые вариации дроппера были замечены еще в марте 2018 года, но исследователи пишут, что большая часть атак пришлась на последние три месяца.

CARROTBAT был замечен в распространении самой разной малвари, включая RAT SYSCON, в прошлом году атаковавший британские правительственные учреждения, и малварь OceanSalt, которую ранее использовала хак-группа Comment Crew, атакующая цели в Серверной Америке.

Исследователи рассказывают, что для организации атак CARROTBAT использует 11 форматов файлов (.doc, .docx, .eml, .hwp, .jpg, .pdf, .png, .ppt, .pptx, .xls и .xlsx), благодаря которым в системы жертв и проникает дополнительная малварь.

Кроме того, эксперты Palo Alto Networks пишут, что инфраструктура CARROTBAT пересекается с инфраструктурой семейства RAT-вредоносов KONNI. Считается, что эта малварь используются уже как минимум четыре года. Какая именно группировка стоит за KONNI доподлинно неизвестно, но основные цели атакующих так же размещаются в Юго-Восточной Азии. Все это перевело исследователей к выводу, что CARROTBAT, OceanSalt, SYSCON и KONNI, вероятнее всего, связаны между собой и, возможно, за этими атаками и угрозами стоит одна и та же группа хакеров.