«Лаборатория Касперского» рассказала об интересном семействе банковских зловредов WinPot, впервые замеченном еще в марте 2018 года. Малварь была создана для взлома банкоматов известного производителя и может автоматически опустошать кассету с самой крупной суммой.

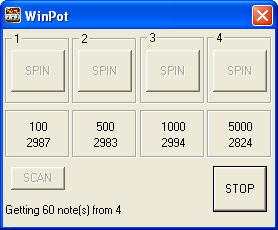

Эксперты отмечают, что преступники подошли к разработке интерфейса WinPot с выдумкой и стилизовали его под простейший игорный автомат. Возможно, они хотели обыграть термин «джекпоттинг» — так называется одна из техник опустошения банкомата.

В интерфейсе WinPot четыре пронумерованных слота, по одному на каждую кассету (в банкоматах может быть не больше четырех кассет с наличными), в каждом кнопка с надписью SPIN (ВРАЩАТЬ). Если нажать одну из этих кнопок, банкомат начинает выдавать наличные из соответствующей кассеты. Под кнопкой SPIN написано, сколько в соответствующей кассете банкнот и какой у них номинал. Кнопка SCAN позволяет обновить значения счетчиков для каждой кассеты, а кнопка STOP прекращает выдачу наличных.

Со временем у WinPot появился ряд новых версий, каждая с небольшими модификациями: менялся упаковщик (например, Yoda или UPX), менялись периоды, на протяжении которых малварь работала (например, только в течение марта: WinPot просто не загружал интерфейс, если системное время не совпадало с заранее определенным периодом).

Равно как и Cutlet Maker, WinPot продается в даркнете и интернете примерно за 500–1000 долларов США. Исследователи заметили, что к одному из предложений о продаже WinPot v.3 прилагалось видео, которое демонстрировало «новую» версию этого вредоносного ПО, а также ранее неизвестную программу, с названием ShowMeMoney. Ее интерфейс и функциональность напоминают Stimulator, который эксперты уже описывали ранее.

Специалисты резюмируют, что базовая функциональность малвари для вывода денег из банкоматов практически не меняется, так как прежними остаются и сами функции банкоматов. Однако преступники периодически сталкиваются с проблемами. В попытке их устранить они модифицируют свои «продукты», преследуя такие цели, как:

- обход систем безопасности банкоматов (преступники стремятся сделать каждый образец уникальным с помощью программ-протекторов и других средств);

- преодоление потенциальных лимитов банкомата (например, определение максимального количества банкнот в одной выдаче);

- защита малвари от злоупотреблений «дропами» (наемники, непосредственные исполнители ограблений);

- улучшение интерфейса и оптимизация обработки ошибок.

Аналитики считают, что в будущем появится еще больше вариаций малвари для банкоматов. Самая действенная защита то такого вредоносного ПО — заблокировать возможность подключения внешних устройств и запуска неизвестных приложений на ATM-терминалах.

Фото: "Лаборатория Касперского"