Специалисты Proofpoint опубликовали отчет, согласно которому, клиенты облачных сервисов Office 365 и G Suite регулярно подвергаются атакам через протокол IMAP. Таким образом злоумышленники обходят двухфакторную аутентификацию, проникают в сети компаний, а затем используют полученный доступ для фишинговых операций или дальнейшего «углубления» атаки.

По данным исследователей, хакеры используют IMAP для так называемых credential stuffing атак, то есть атак, направленных на подбор учетных данных. Этим термином обозначают как обычный брутфорс, так и ситуации, когда имена пользователей и пароли похищаются с одних сайтов, а затем используются против других (здесь злоумышленникам пригождаются многочисленные утечки данных и крупные дампы учетных данных).

Атаки против клиентов Office 365 и G Suite были особенно активны в период с сентября 2018 по февраль 2019 годов. По информации Proofpoint, злоумышленников в основном интересовали аккаунты руководителей и административного персонала. Такие атаки затронули более 2% всех учетных записей облачных платформ. Около 72% арендаторов облачных сервисов подверглись как минимум одной такой атаке, и в 40% случаев был обнаружен хотя бы один скомпрометированный аккаунт. В среднем преступникам удавалось взломать 15 аккаунтов из каждых 10 000.

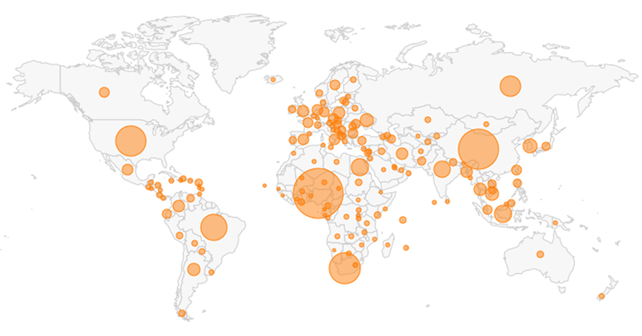

Злоумышленники действовали преимущественно с нигерийских и китайских IP-адресов, 65% и 26%, соответственно. В основном атаки исходили от взломанных роутеров и серверов.

Если после успешного взлома обнаруживалось, что у жертвы нет прямого доступа к финансовым средствам или ценной информации, хакеры использовали скомпрометированный аккаунт для рассылки фишинговых посланий (как внутри компании, так и другим организациям), меняли правила переадресации электронных писем, а порой устраивали man-in-the-middle атаки.