Известный ИБ-эксперт Трой Мурш (Troy Mursch) из компании Bad Packets предупредил уже о третьей волне атак на домашние роутеры производства D-Link, ARG, DSLink, Secutech и TOTOLINK. Хакеры взламывают устройства через известные уязвимости в прошивках, подменяют настройки DNS и перенаправляют трафик пользователей на вредоносные сайты.

Мурш рассказывает, что злоумышленники преимущественно нацелены на устройства компании D-Link и используют в своих кампаниях ресурсы Google Cloud Platform (AS15169).

Первая волна атак была обнаружена еще в декабре 2018 года. Тогда атакующие сосредоточили свои усилия на роутерах D-Link DSL-2640B, D-Link DSL-2740R, D-Link DSL-2780B и D-Link DSL-526B, и подменяли настройки DNS на 66.70.173.48, хостившийся у OVH Canada.

Вторую волну атак зафиксировали в начале февраля 2019 года. Хакеры вновь атаковали те же модели роутеров D-Link, но настройки DNS заменяли уже на 144.217.191.145, тоже размещавшийся у OVH Canada.

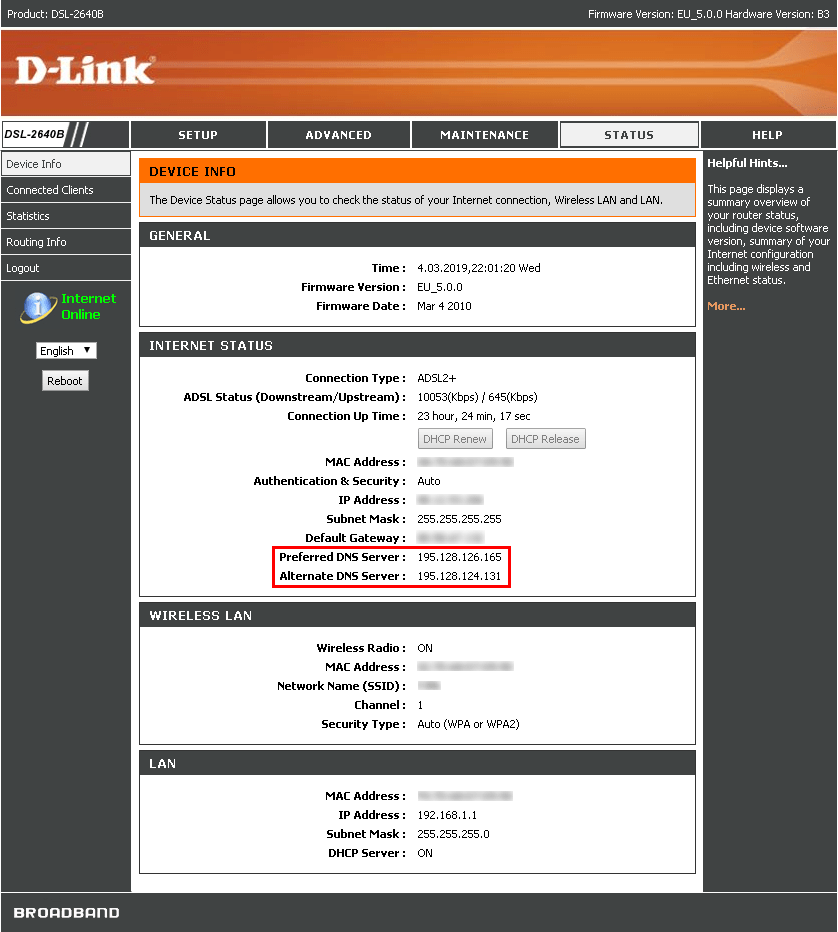

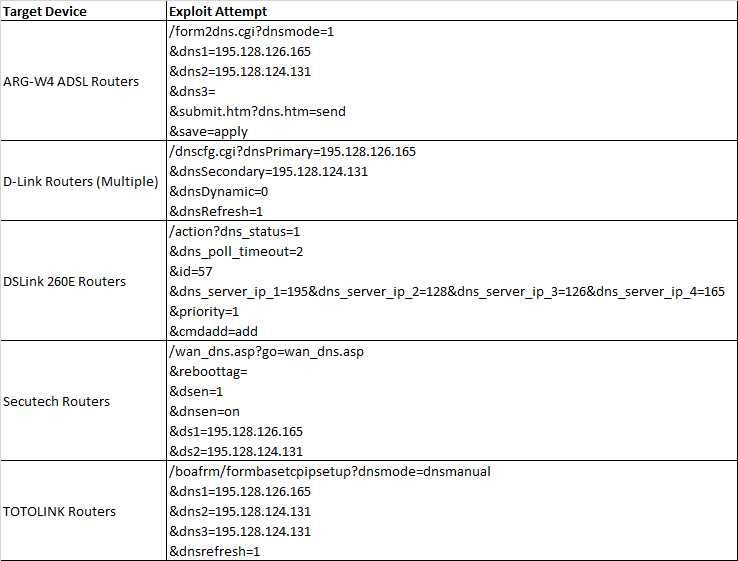

Третья волна атак началась 26 марта 2019 года, исходит с трех хостов Google Cloud Platform и продолжается до сих пор. На этот раз злоумышленники атаковали не только устройства D-Link, но и роутеры ARG-W4 ADSL, DSLink 260E, Secutech и TOTOLINK. DNS теперь подменяют на российские адреса 195.128.126.165 и 195.128.124.13.

С помощью поисковика BinaryEdge исследователи подсчитали, сколько уязвимых роутеров каждой модели по-прежнему можно обнаружить в онлайне:

- D-Link DSL-2640B: 14 327;

- D-Link DSL-2740R: 379;

- D-Link DSL-2780B: 0;

- D-Link DSL-526B: 7;

- ARG-W4 ADSL: 0;

- DSLink 260E: 7;

- Secutech: 17;

- TOTOLINK: 2 265.

Ни Трою Муршу, ни другим специалистам пока не удалось выяснить, какие именно сайты злоумышленники подменяют при помощи изменения настроек DNS. Известно лишь, что в ходе третьей волны атак жертв преимущественно перенаправляют на адреса, связанные со следующими провайдерами: AS206349 и AS395082.

Исследователи рекомендуют всем обладателям потенциально уязвимых роутеров проверить настройки своих устройств и сравнить указанные там DNS с адресами своих провайдеров.