HTB OverWatch. Эксплуатируем linked server MSSQL через DNS-спуфинг

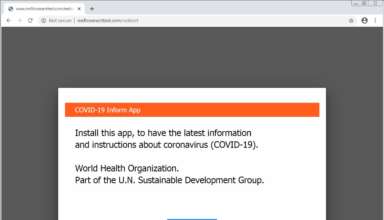

В этот раз мы декомпилируем .NET-приложение и получим учетные данные для подключения к серверу Microsoft SQL Server. Затем через связанный сервер и DNS-спуфинг добудем учетные данные пользователя. Для повышения привилегий выполним инъекцию команд в локально доступный SOAP-сервис.