Специалисты компании CrowdStrike обнаружили шифровальщика DoppelPaymer, активного как минимум с середины июня.

В настоящее время малварь имеет не менее восьми вариаций (самая ранняя датирована апрелем текущего года) и требует у своих жертв сотни тысяч долларов выкупа — от 2 до 100 BTC. По данным исследователей, у новой малвари есть уже как минимум три подтвержденных жертвы. Так, одним из пострадавших стал техасский город Эдкауч, от властей которого операторы вымогателя потребовали 8 BTC (около 40 000 долларов США на момент атаки). Также сообщается, что от атаки DoppelPaymer пострадало чилийское Министерство сельского хозяйства, но сумма выкупа в данном случае не раскрывается.

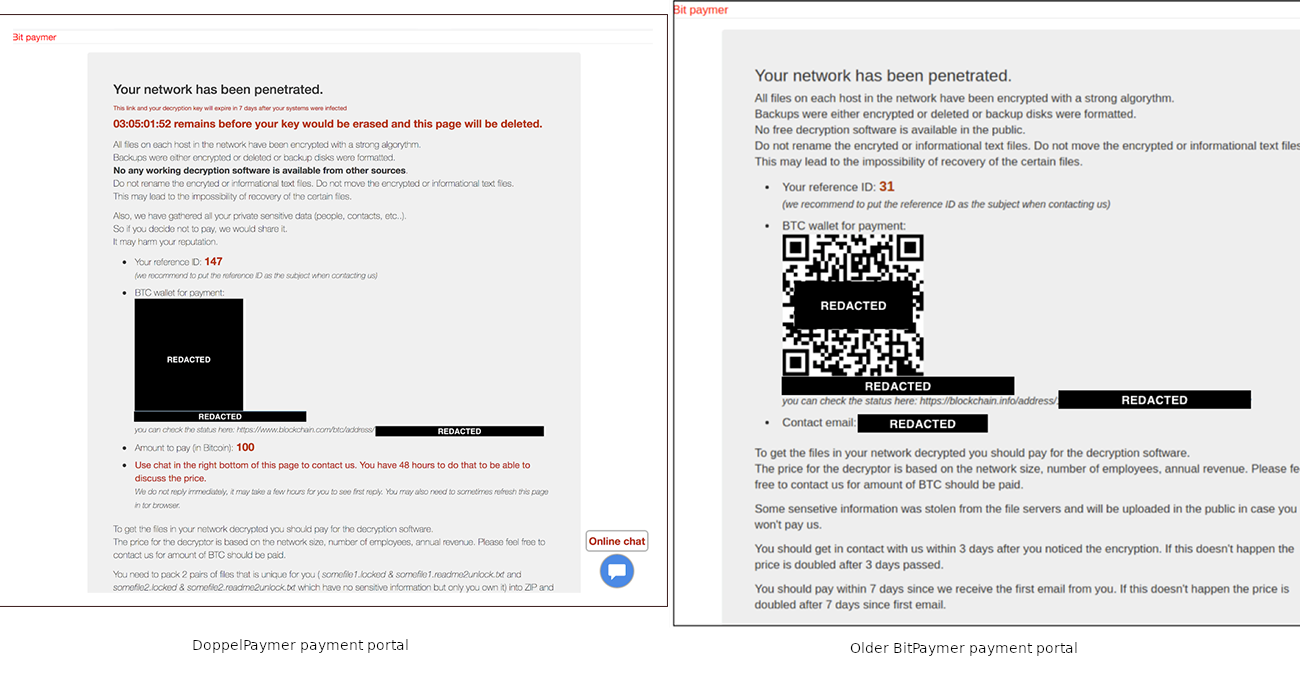

Эксперты CrowdStrike обратили внимание на странное сходство между платежным порталом DoppelPaymer и платежными порталом другого известного шифровальщика, BitPaymer (он же FriedEx). Как видно на иллюстрации, в обоих случаях в верхней части страницы можно обнаружить заголовок «Bit paymer», а также другие явные сходства.

Анализ исходного кода малвари показал, что платежные порталы похожи неслучайно. DoppelPaymer и BitPaymer имеют немало общего, хотя используют разные схемы шифрования: DoppelPaymer сочетает 2048-битные ключи RSA с 256-битным ключами AES, а BitPaymer последних версий использует 4096-битный RSA с той же спецификацией для симметричного шифрования. При этом отмечается, что DoppelPaymer во многом превосходит BitPaymer, например, использует многопоточное шифрование для ускорения работы.

Исследователи считают, что новый вымогатель мог быть написан кем-то из авторов оригинального BitPaymer, когда тот решил создать собственный вымогательский бизнес. Дело в том, что BitPaymer и DoppelPaymer работают параллельно, и, невзирая на все сходство кодовой базы, DoppelPaymer явно стоит рассматривать как отдельную операцию.

Напомню, что авторство шифровальщика BitPaymer приписывают группировке, разработавшей известнейшего банкера Dridex, одну из наиболее сложных вредоносных программ в своей категории. Еще в 2017 году специалисты компании ESET обнаружили, что у исходников BitPaymer и Dridex много общего и предположили, что хак-группа решила пополнить свое «портфолио» шифровальщиком.