Эксперты компании Trend Micro обнаружили, что серверы Elasticsearch стали целью новой вредоносной кампании. На этот раз атакующие не занимаются вымогательством и кражей данных, но устанавливают бэкдоры и создают DDoS-ботнет.

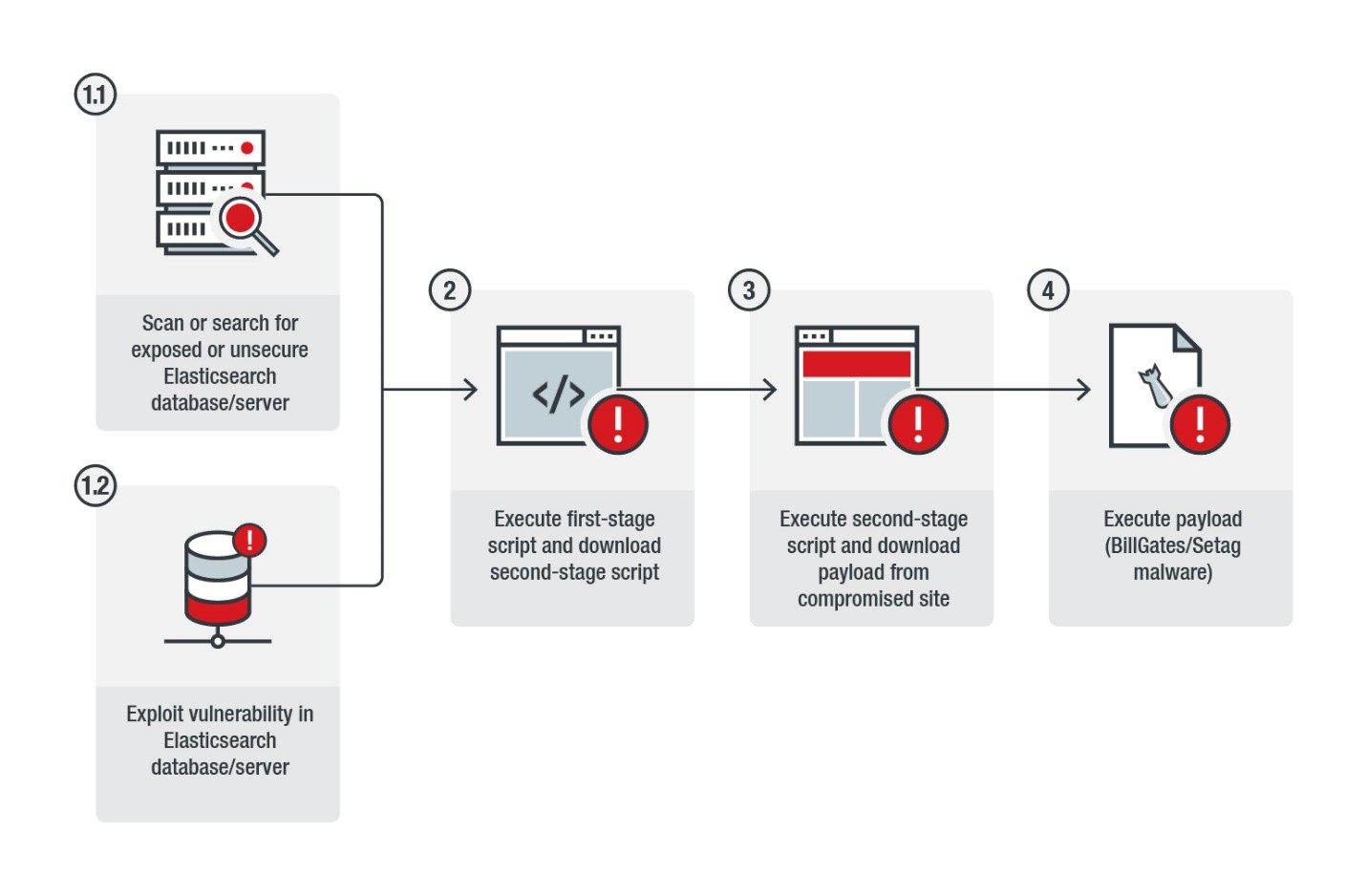

Атаки начинаются с того, что злоумышленники ищут в сети доступные и плохо настроенные серверы и БД Elasticsearch. Злоумышленники используют шелл с поисковым запросом, содержащим Java-команды, и в случае успеха происходит загрузка первого вредоносного скрипта с удаленного домена (домены злоумышленники регулярно меняют).

Данный скрипт пытается завершить работу брандмауэра и любых конкурирующих вредоносных программ для майнинга криптовалюты, уже запущенных на атакуемом сервере. Затем с какого-либо взломанного сайта подгружается второй скрипт. Он тоже пытается остановить работу брандмауэра, удаляет некоторые файлы, которые могут быть связаны с конкурирующей малварью, а также различные файлы конфигурации из /tmp.

Кроме того, скрипт второй стадии атаки «убивает» любые процессы по добыче криптовалюты, а также ряд процессов, выполняемых на определенных портах TCP, и пытается удалить следы первоначального заражения. Затем он загружает бинарник финальной малвари. Этаполезная нагрузка представляет собой бэкдор способный похищать системную информацию и запускать DDoS-атаки.

Исследователи сообщают, что в своих атаках злоумышленники эксплуатировали старый баг CVE-2015-1427 в Groovy Elasticsearch, перед которым уязвимы версии 1.3.0-1.3.7 и 1.4.0-1.4.2.

Также специалисты обратили внимание, что ранее данный бэкдор распространялся при помощи CVE-2017-5638, еще одной старой уязвимости в Apache Struts 2, позволяющей удаленно выполнить произвольный код. Более того, изученные специалистами образцы малвари оказались во многом схожи с известной угрозой BillGates, которая была обнаружена еще в 2014 году и известна тем, что использует скомпрометированные машины для проведения DDoS-атак.

Эксперты Trend Micro полагают, что пока операторы данной кампании лишь тестируют инструменты взлома или готовят свою инфраструктуру к проведению реальных атак. Напомню, что весной текущего года похожие атаки фиксировали и специалисты Cisco Talos.