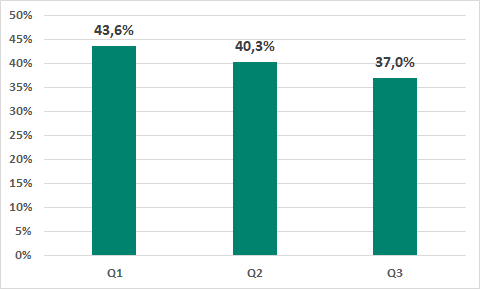

Специалисты Kaspersky ICS CERT подсчитали, что в третьем квартале 2019 года 37% компьютеров и серверов, использующихся для хранения и обработки биометрических данных (таких как отпечатки пальцев, геометрия кисти руки, шаблоны лица, голоса и радужной оболочки глаза), как минимум один раз подвергались риску заражения малварью. Хотя в динамике этот показатель снижается (в первом квартале он составлял почти 44%), он по-прежнему остается высоким.

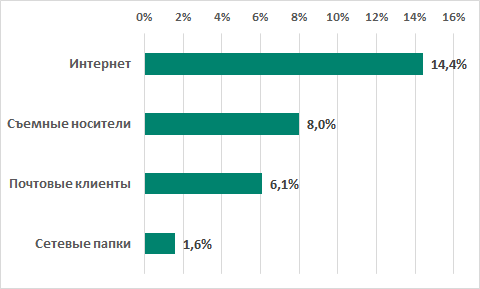

Основным источником угроз для устройств, работающих с биометрией, конечно, является интернет. Решениями компании были заблокированы атаки на такие устройства через различные браузеры (более 14% компьютеров и серверов). Также нередко угрозы проникают со съемных носителей (8%) и через почтовые клиенты (6%). В первом случае это чаще всего черви (которые после заражения загружают спайварь и шифровальщиков), во втором – фишинговые письма, содержащие вредоносные ссылки или вложения.

Исследователи отмечают тревожную тенденцию: шпионское ПО часто встречалось среди заблокированных угроз — этот показатель превысил 5%. Также на 5% компьютеров были предотвращены попытки фишинговых атак. Основную часть распространяемого таким способом вредоносного ПО составили дропперы шпионского ПО и трояны-загрузчики. К числу наиболее опасных угроз эксперты также отнесли банковские трояны и программы-вымогатели (около 2% в обоих случаях).

«Несмотря на то, что это вредоносное ПО не предназначено специально для атак на системы обработки биометрических данных, оно тем не менее представляет существенную опасность. Такие зловреды умеют красть конфиденциальные данные, загружать и выполнять произвольное ПО, а также дают злоумышленникам возможность удаленно управлять зараженным компьютером. Все это не только угрожает конфиденциальности биометрических данных, но и может серьезно влиять на их целостность, а также на доступность систем аутентификации, а это тоже большой риск», – отметил Кирилл Круглов, ведущий исследователь угроз Kaspersky ICS CERT.