Издание Bleeping Computer обратило внимание, что разработчики японского CERT создали специальный инструмент, который позволит пользователям Windows обнаружить заражение малварью Emotet.

Напомню, что Emotet — один из наиболее активных в настоящее время троянов, который распространяется с почтовым спамом, через вредоносные документы Word. Такие письма могут маскироваться под инвойсы, накладные, предупреждения о безопасности аккаунта, приглашения на вечеринку и даже под информацию о распространении коронавируса. Словом, хакеры внимательно следят за мировыми трендами и постоянно совершенствуют свои письма-приманки.

Проникнув в систему жертвы, Emotet использует зараженную машину для дальнейшей рассылки спама, а также устанавливает на устройство дополнительную малварь. Зачастую это банкер Trickbot (который ворует учетные данные, cookie, историю браузера, ключи SSH и так далее), а также шифровальщик Ryuk.

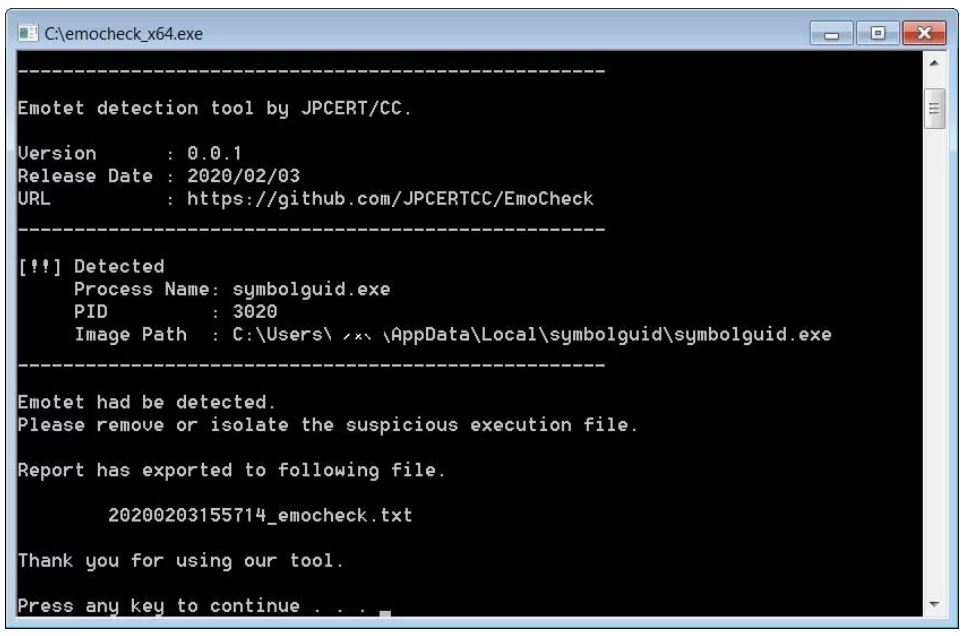

Японские специалисты создали специальный инструмент EmoCheck, который позволяет быстро и просто обнаружить заражение системы. Просканировав систему, EmoCheck уведомит об обнаружении Emotet, а также сообщит ID процесса, связанного с малварью, и местоположение вредоносного файла.

Данный инструмент также может оказаться полезен системным администраторам для быстрого поиска зараженных машин и, возможно, поможет предотвратить полномасштабную вымогательскую атаку.