Группа исследователей из Южной Кореи обнаружила 30 уязвимостей в механизмах загрузки файлов 23 веб-приложений (1, 2). Среди них популярные опенсорсные решения, форумы, CMS и так далее. По сути, такие уязвимости позволяют хакерам использовать формы загрузки файлов для размещения на сайтах жертв самых разных вредоносных файлов.

Для проведения этого исследования специалисты разработали собственный инструмент для автоматического пентеста, получивший название FUSE. Он предназначен для выявления уязвимостей типа UFU (unrestricted file upload, «неограниченная загрузка файлов») и UEFU (unrestricted executable file upload, «неограниченная загрузка исполняемых файлов») в приложениях PHP.

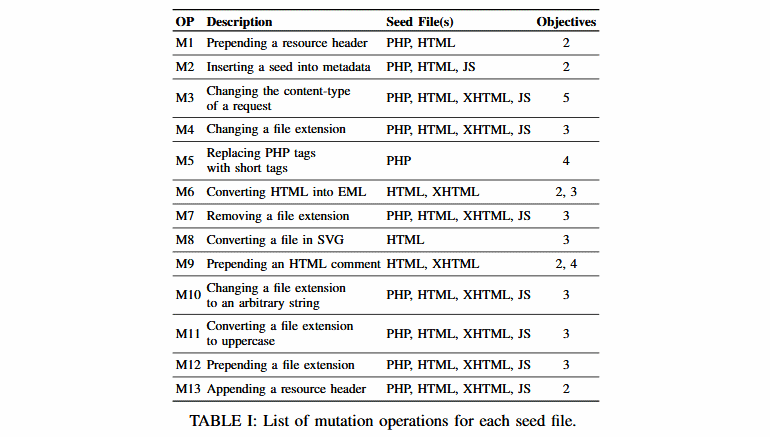

Перед созданием FUSE исследователи изучили обнаруженные ранее ошибки загрузки файлов и выделили восемь наиболее распространенных шаблонов и методов их эксплуатации. В итоге инструмент содержит восемь упомянутых шаблонов, а также пять новых вариаций, разработанных самой исследовательской группой.

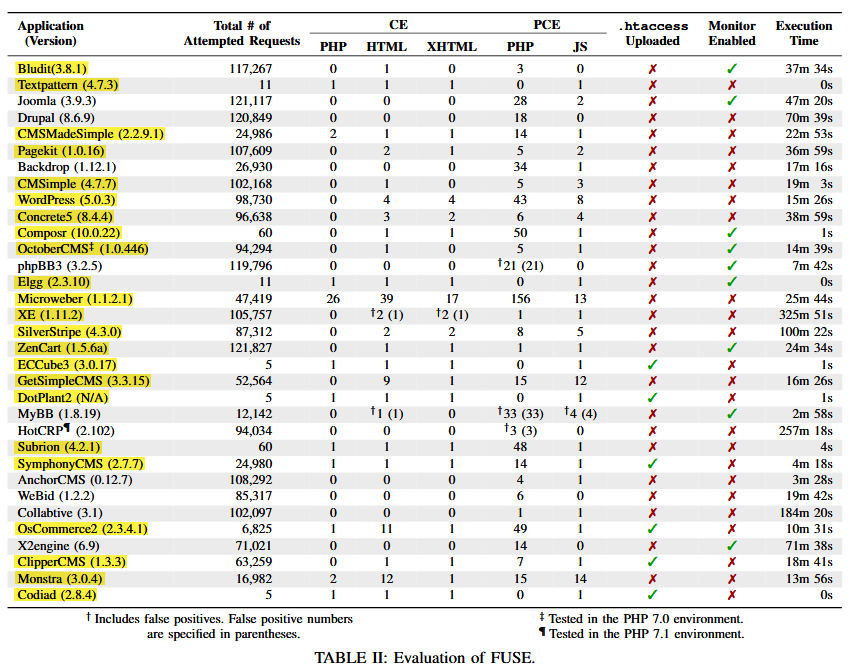

FUSE опробовали на 33 популярных веб-приложениях, в том числе форумах, CMS, корпоративных продуктах и ПО для создания интернет-магазинов. С помощью серии автоматических запросов исследователи воспользовались механизмами загрузки файлов в этих веб-приложениях, пытаясь внедрить различную малварь (PHP, JS, HTML, XHTML, htaccess). Как видно в таблице ниже, в результате было выявлено 30 различных ошибок, которые затронули 23 из 33 протестированных приложений.

Так как анализ проводился год назад, в феврале 2019 года, многие веб-приложения, отмеченные в таблице как уязвимые, с тех пор уже получили обновления. Впрочем, исследователи пишут, что за год далеко не все проекты исправили найденные проблемы, и некоторые могут по-прежнему быть уязвимы. Названия конкретных продуктов (с исправлениям или без) пока не раскрываются, чтобы предотвратить атаки на веб-приложения, которые еще не выпустили патчи.

«Мы сообщили обо всех 30 уязвимостях UEFU соответствующим поставщикам и получили 15 CVE для 9 приложений. 8 уязвимостей в продуктах 5 поставщиков уже были исправлены. Еще 5 уязвимостей в продуктах 4 поставщиков, включая WordPress, подтверждены разработчиками и будут устранены. Подтверждения от соответствующих вендоров ожидают 15 ошибок. Два поставщика отказались исправлять найденные уязвимости», — пишут исследователи.

Многие ошибки до сих пор не исправлены и находятся не в приоритете у разработчиков по той простой причине, что 14 из 30 найденных уязвимостей требуют административного доступа для эксплуатации, а хакер с правами администратора в любом случае способен установить полный контроль над уязвимым сервером.