В конце мая 2020 года ИБ-эксперты и журналисты Bleeping Computer обнаружили, что сайт ebay.com сканирует локальные порты посетителей в поисках приложений для удаленной поддержки и удаленного доступа. Многие из этих портов связаны с такими инструментами, как Windows Remote Desktop, VNC, TeamViewer, Ammy Admin и так далее. Ebay осуществляет сканирование при помощи скрипта check.js (архивная копия).

ИБ-специалист Дэн Немек посвятил этой странной активности eBay большой материал, где детально разобрал происходящее. Немек сумел проследить используемый аукционом скрипт до продукта ThreatMetrix, созданного компанией LexisNexis и использующегося для обнаружения мошенников. Хотя сканер eBay, по сути, ищет известные и легитимные программы для удаленного доступа и администрирования, в прошлом некоторые из них действительно использовались в качестве RAT в фишинговых кампаниях.

То есть сканирование, очевидно, проводится с целью обнаружения скомпрометированных компьютеров, используемых для мошенничества на eBay. К примеру, еще в 2016 году злоумышленники использовали TeamViewer для захвата чужих машин, опустошения счетов PayPal и заказа товаров с eBay и Amazon.

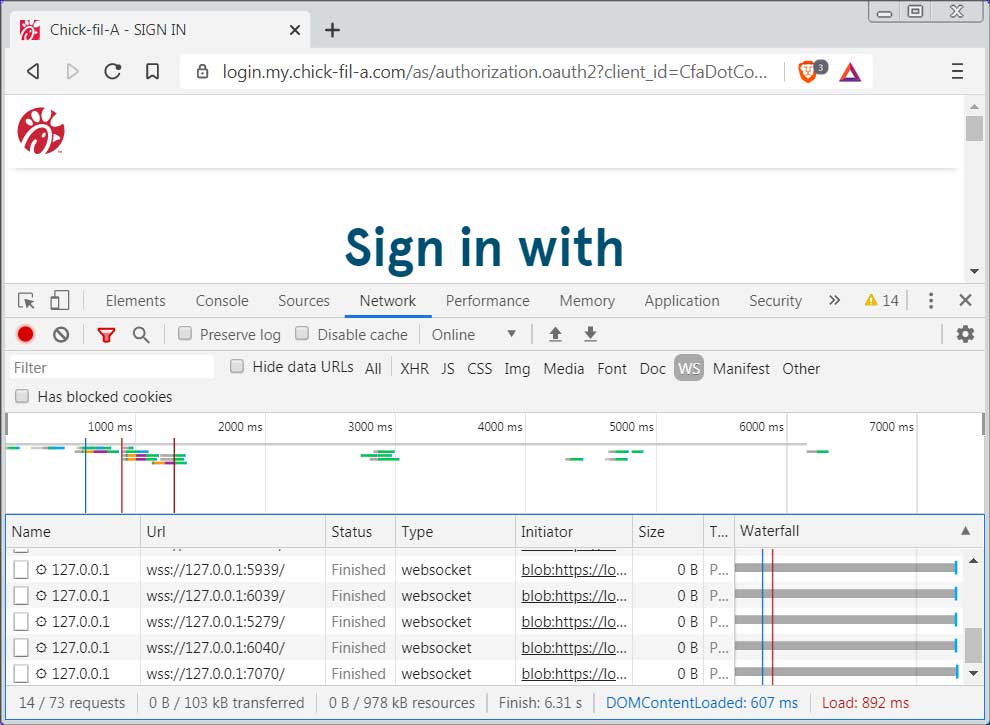

Сканирование выполняется с использованием WebSockets для подключения к 127.0.0.1. Все 14 сканируемых портов и связанные с ними программы перечислены в таблице ниже. Журналисты Bleeping Computer так и не смогли определить программу на порту 63333. Основываясь на идентификаторе «REF» они предполагают, что это контрольный порт для тестов.

| Программа | Обозначение Ebay | Порт |

| Неизвестно | REF | 63333 |

| VNC | VNC | 5900 |

| VNC | VNC | 5901 |

| VNC | VNC | 5902 |

| VNC | VNC | 5903 |

| Remote Desktop Protocol | RDP | 3389 |

| Aeroadmin | ARO | 5950 |

| Ammyy Admin | AMY | 5931 |

| TeamViewer | TV0 | 5939 |

| TeamViewer | TV1 | 6039 |

| TeamViewer | TV2 | 5944 |

| TeamViewer | TV2 | 6040 |

| Anyplace Control | APC | 5279 |

| AnyDesk | ANY | 7070 |

Чтобы узнать, какие еще сайты могут использовать этот скрипт, Bleeping Computer обратился за помощью к специалистам ИБ-компании DomainTools.

Дело в том, что когда сайты используют защитные скрипты ThreatMetrix, они загружают их с помощью пользовательского хоста на online-metrix.net. Например, eBay загружает скрипт ThreatMetrix с src.ebay-us.com, это CNAME DNS для h-ebay.online-metrix.net.

Компания DomainTools помогла изданию составить список из 387 аналогичных уникальных хостов на online-metrix.net. Используя этот список, журналисты посетили сайты многих крупных компаний и проверили, сканируют ли они компьютеры своих посетителей.

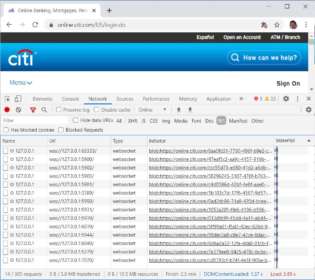

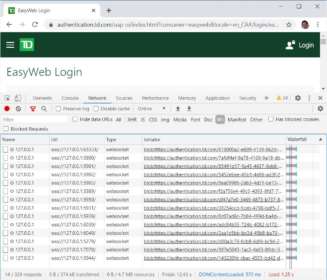

Хотя ни один сайт из полученного списка не дотягивает до eBay по размерам, многие их ресурсов принадлежат широко известным брендам. В частности оказалось, что компьютеры пользователей сканируют скрипты на сайтах Citibank, TD Bank, Ameriprise, Chick-fil-A, Lendup, BeachBody, Equifax IQ connect, TIAA-CREF, Sky, GumTree и WePay.

Интересно, что сканирование портов каждый раз осуществлялось по-разному, в зависимости конкретного от сайта. Например, Citibank, Ameriprise и TIAA-CREF сканируют компьютеры сразу же, при посещении главной страницы сайта. Тогда как TD Bank, Chick-fil-A, Lendup, Equifax IQ connect, Sky, GumTree и WePay сканируют только порты тех посетителей, которые пытались войти в систему. В свою очередь, BeachBody.com, сканирует порты только при оформлении заказа.

На основании полученного списка доменов были выявлены и другие известные компании, которые используют скрипт ThreatMetrix. Это: Netflix, Target, Walmart, ESPN, Lloyd Bank, HSN, Telecharge, Ticketmaster, TripAdvisor, PaySafeCard и, вероятно, даже Microsoft. Исследователям не удалось активировать функцию сканирования портов на этих сайтах, но она может использоваться на страницах, куда эксперты попросту не добрались.

Представители LexisNexis, к которым журналисты обратились за комментарием, пока не ответили на запросы издания.

Bleeping Computer отмечает, что те пользователи, которые считают, что сканирование портов является слишком навязчивым и представляет угрозу их конфиденциальности, могут использовать блокировщик рекламы uBlock Origin в браузере Firefox, чтобы заблокировать скрипт.

К сожалению, во время прочих тестов uBlock не смог блокировать сканирование портов в новом Microsoft Edge и Google Chrome, так как там расширение не имеет достаточных прав для раскрытия записей DNS CNAME. Также журналисты проверили браузер Brave, и тот тоже разрешил сканирование портов.