На конференции Virus Bulletin 2020 команда безопасности Facebook раскрыла информацию об одной из наиболее сложных вредоносных операций, с которой ей когда-либо приходилось сталкиваться.

Доклад экспертов был посвящен китайской хак-группе SilentFade и ее активности в период с конца 2018 года по февраль 2019 года. Основной целью этих хакеров, как не трудно догадаться, были пользователи Facebook. Злоумышленники использовали для своих кампаний трояны для Windows, браузерные инъекции, скриптинг и даже уязвимости в платформе Facebook. Задачей взломщиков было заражение пользователей трояном, захват контроля над их браузерами и кража паролей и файлов cookie, чтобы получить доступ к учетным записям жертв в социальной сети.

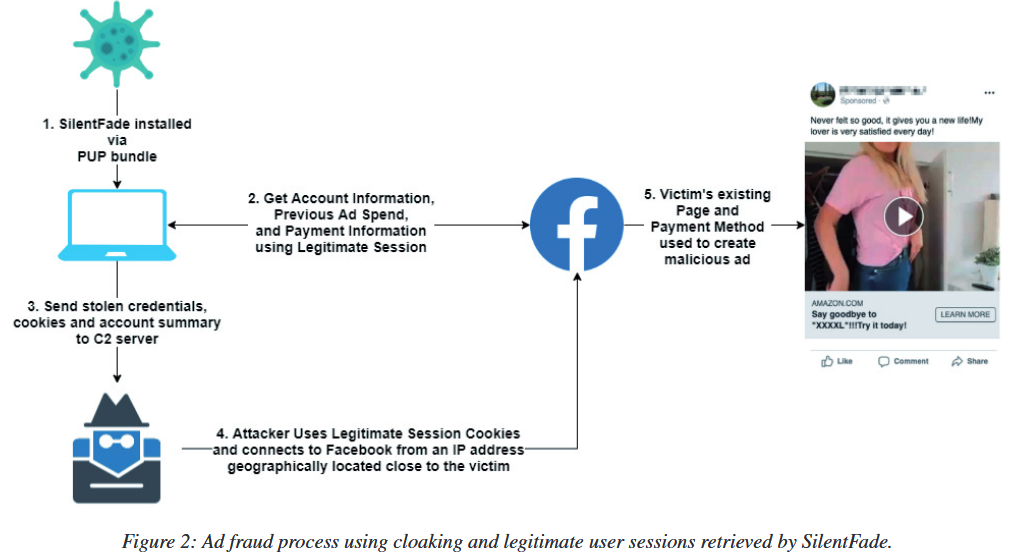

В первую очередь хакеров интересовали учетные записи, к которым привязан любой возможный способ оплаты. От лица таких аккаунтов SilentFade покупали в Facebook рекламу, разумеется, используя для этого средства жертвы.

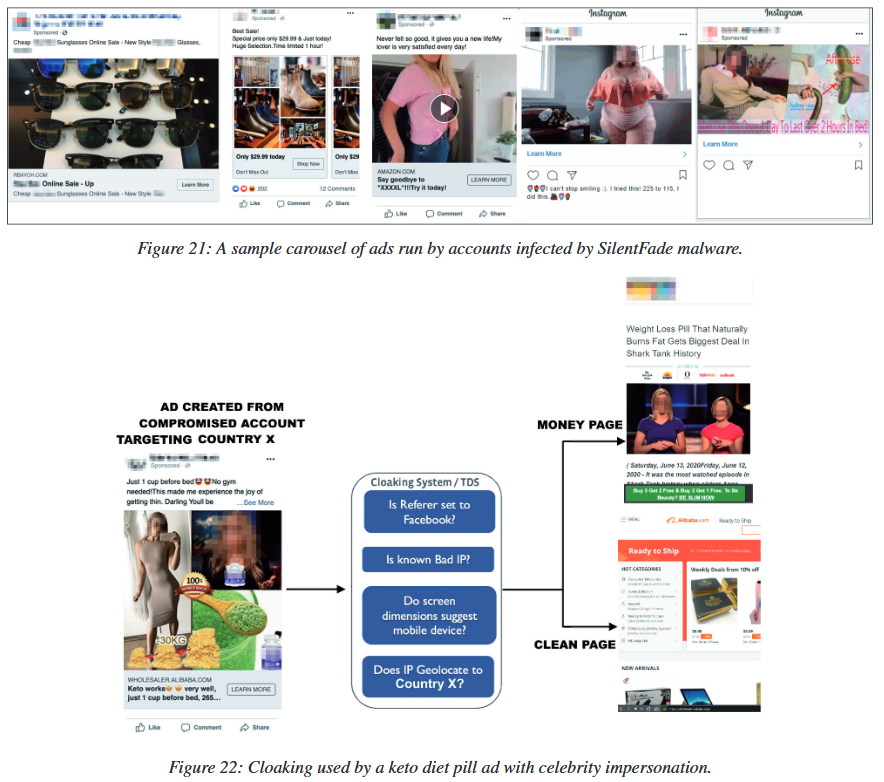

Хотя активность группировки продолжалась лишь несколько месяцев, по данным Facebook, за это время мошенникам удалось лишить пользователей более 4 000 000 долларов США, и все эти средства были использованы для размещения вредоносной рекламы.

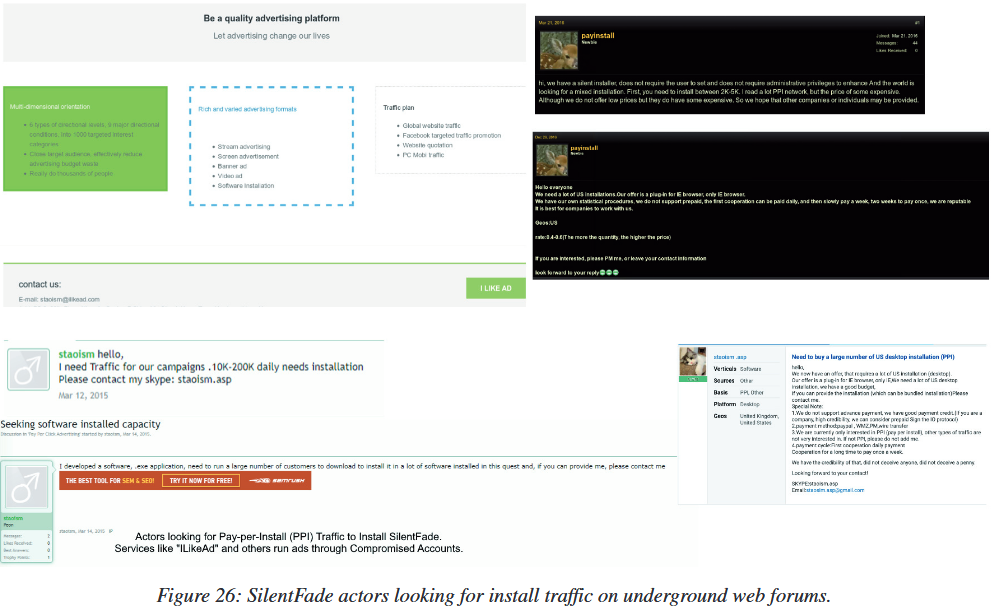

Такие объявления, как правило, ограничивались географическим регионом зараженного пользователя (чтобы ограничить их доступность и не привлекать лишнего внимания), и все строились по одинаковому шаблону. Так, хакеры использовали короткие URL и изображения знаменитостей, чтобы заманить пользователей на разные мошеннические сайты, торгующие сомнительными товарами, включая средства для похудания, кето-таблетки и многое другое.

Служба безопасности Facebook обратила внимание на SilentFade в феврале 2019 года, когда пользователи стали жаловаться на подозрительную активность и незаконные транзакции, исходящие от их учетных записей.

Проведенное расследование позволило выявить использованную злоумышленниками малварь, предыдущие штаммы вредоносных программ группы, а также кампании, датированные еще 2016 годом. В итоге все это помогло связать подозрительную активность с конкретной китайской компанией и двумя разработчиками.

Согласно информации Facebook, SilentFade начала свою деятельность в 2016 году, когда была разработана малварь под названием SuperCPA, в первую очередь ориентированная на китайских пользователей.

«Об этом вредоносном ПО известно не так много, поскольку оно управлялось загружаемыми файлами конфигурации, но мы полагаем, что оно использовалось для мошенничества с кликами (CPA в данном случае расшифровывается, как Cost Per Action)», — рассказали специалисты.

Уже в 2017 году группировка решила отказаться от использования SuperCPA, и тогда появилась первая версия малвари SilentFade. Эта ранняя версия атаковала браузеры и воровала учетные данные от аккаунтов Facebook и Twitter, уделяя особое внимание верифицированным профилям и профилям с большим количеством подписчиков. Однако на простом угоне аккаунтов хакеры не остановились, и SilentFade продолжила развиваться. Фактически, наиболее опасная версия малвари, которая использовалась для атак в последующие годы, появилась в 2018 году.

Исследователи сообщили, что злоумышленники распространяли новую версию SilentFade в связке с легальным ПО, которое они размещали для загрузки в интернете. Так, однажды эксперты Facebook наткнулись на объявление разработчиков SilentFade, опубликованное на хакерских форумах. Мошенники писали, что готовы покупать трафик взломанных сайтов и других источников, а после покупки перенаправляли его на страницы, где размещался различный софт, зараженный SilentFade.

Если пользователь попадался на уловку мошенников, и малварь проникала в систему, троян SilentFade получал контроль над компьютером жертвы и подменял легитимные файлы DLL браузера вредоносными версиями, которые, в сущности, позволяли операторам SilentFade контролировать браузер жертвы. Так, вредонос способен успешно атаковать Chrome, Firefox, Internet Explorer, Opera, Edge, Orbitum, Amigo, Touch, Kometa и «Яндекс.Браузер».

Затем эти вредоносные DLL использовались для хищения учетных данных, хранящихся в браузере, а также файлов cookie. Хакеры применяли cookie сессий Facebook для получения доступа к учетной записи жертвы, и в итоге им не нужно было ни предоставлять учетные данные, ни токен 2ФА.

Как только доступ к учетной записи пользователя был получен, малварь задействовала скрипты для отключения механизмов безопасности социальной сети. Расследуя происходящее, эксперты Facebook обнаружили уязвимость в собственной платформе, из-за которой пользователи не могли повторно включить деактивированные защитные функции.

Так, чтобы пользователи не узнали, что кто-то скомпрометировал их аккаунт и размещает рекламу от их имени, операторы SilentFade использовали контроль над браузером жертвы для доступа к разделу настроек Facebook и отключали:

- уведомления сайта;

- звуки уведомления чата;

- SMS-уведомления;

- любые уведомления по электронной почте;

- уведомления, связанные со страницами.

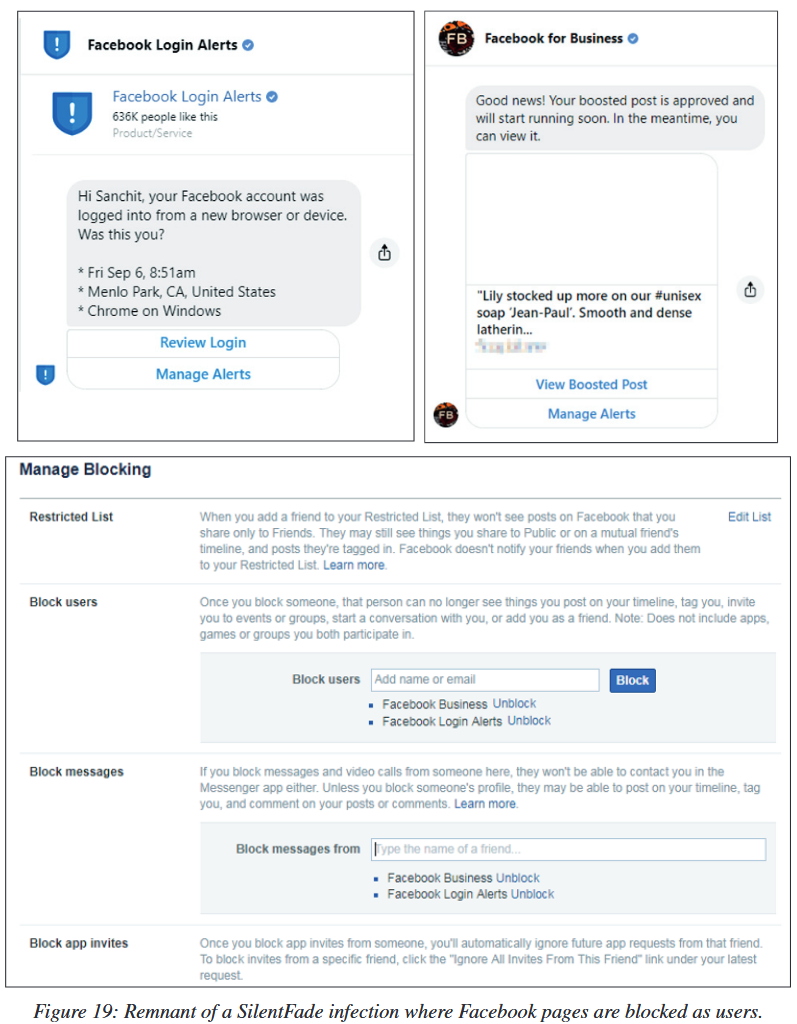

При этом злоумышленники понимали, что системы безопасности Facebook все равно могут обнаружить подозрительную активность и входы в систему, и сообщить об этом пользователям через личные сообщения. Поэтому хакеры дополнительно блокировали аккаунты Facebook for usiness и Facebook Login Alerts, от которых могли прийти подобные предупреждения.

Упомянутым багом в Facebook хакеры злоупотребляли каждый раз, когда пользователь пытался разблокировать эти учетные записи, провоцируя ошибку и не позволяя жертве избавиться от этих запретов.

«Мы впервые наблюдали, как вредоносное ПО активно изменяет настройки уведомлений, блокирует страницы и использует ошибку в подсистеме блокировок, чтобы надежно закрепиться в скомпрометированной учетной записи.

Однако использование связанной с уведомлениями ошибки стало даже положительным моментом. Благодаря этому мы обнаружили скомпрометированные учетные записи, смогли оценить масштаб заражений SilentFade и сопоставитьэти данные со злоупотреблениями, исходившими от учетных записей пользователей, связав их с вредоносным ПО, ответственным за первоначальную компрометацию аккаунтов», — говорят исследователи.

В итоге, в 2019 году инженеры Facebook устранили найденный баг, отменили все действия малвари по блокировке уведомлений и возместили ущерб пользователям, чьи учетные записи использовались для покупки вредоносной рекламы.

Но на этом специалисты компании не остановились: в течение всего 2019 года они отслеживали саму малварь и ее создателей по всему интернету. Так, им удалось обнаружить учетную запись на GitHub, где размещалось множество библиотек, которые явно использовались для разработки SilentFade.

Эту учетную запись эксперты связали с гонконгской компанией-разработчиком ILikeAd Media International Company Ltd., созданной в 2016 году, и двумя людьми, которые ее основали — Ченом Сяо Конгом и Хуангом Тао.

В результате, в декабре 2019 года Facebook подала на эту компанию в суд, и разбирательство еще продолжается.

В своем докладе специалисты Facebook подчеркнули, что SilentFade — это лишь часть крупного тренда среди киберпреступников. Оказалось, многие проживающие в Китае хакеры все чаще нацеливаются на социальную сеть и 2 000 000 000 ее пользователей. В частности, Facebook атакует такая мавларь, как Scranos, FacebookRobot и StressPaint.