Первые сообщения о проблемах у пользователей криптовалютных кошельков Electrum начали появляться еще в декабре 2018 года, когда преступники атаковали инфраструктуру проекта и похитили около миллиона долларов в криптовалюте.

Тогда разработчики Electrum назвали происходящее фишинговой атакой и, в сущности, были правы, это действительно был фишинг, хотя не совсем обычного формата. Напомню, что атака была крайне проста: мошенники нашли способ показывать пользователям легитимных кошельков выглядящие официально сообщения, согласно которым, жертве нужно немедленно загрузить и установить обновление Electrum из репозитория на GitHub. Указанный в сообщениях репозиторий, конечно, принадлежал сами злоумышленникам и распространял малварь, ворующую криптовалюту.

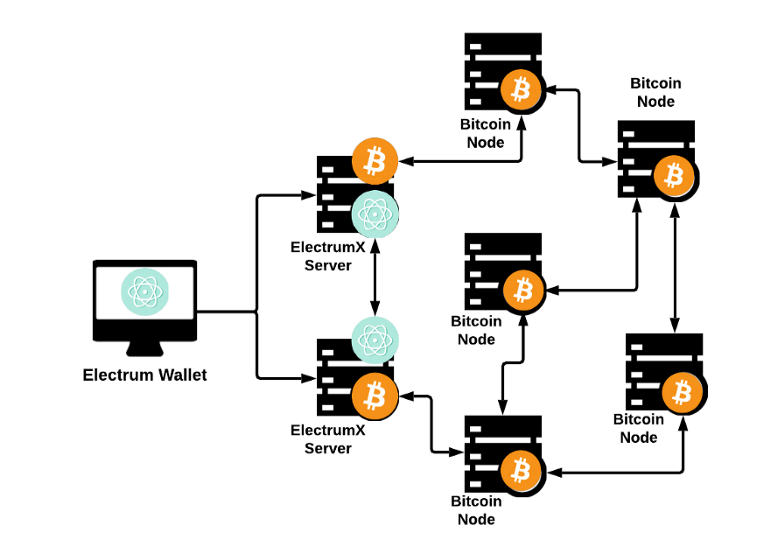

Дело в том, что для обработки транзакций кошельки Electrum подключаются к блокчейну Bitcoin через сеть серверов Electrum, известную как ElectrumX. Как правило, приложения-кошельки контролируют, кто может управлять такими серверами, однако экосистема Electrum работает иначе: здесь поднять сервер шлюза ElectrumX может любой.

Именно этой особенностью проекта и злоупотребляют злоумышленники, разворачивающие вредоносные ноды и присылающие пользователям фальшивые сообщения о необходимости срочно обновить кошелек. Обычно ссылка для загрузки такого «обновления» ведет вовсе не на официальный сайт Electrum (electrum.org), а похожий домен или прямиком на репозиторий GitHub.

Если жертва не обращает внимания на URL-адрес, она устанавливает вредоносную версию Electrum на свою машину, и в следующий раз, когда пользователь попытается использовать кошелек, малварь запросит у него одноразовый пароль. Такие пароли запрашиваются только для подтверждения перевода средств, а не при запуске кошелька, однако пользователи исправно попадаются на удочку мошенников и вводят запрошенный код, тем самым давая малвари официальное разрешение на перевод всех своих средств на счет злоумышленника.

К сожалению, к середине 2019 года ситуация изменилась лишь в худшую сторону, хотя разработчики выпускали патчи и пытались бороться с такими атаками, используя неизвестную публике DoS-уязвимость в старых клиентах Electrum, вынуждая их прекратить подключаться к нодам атакующих и обновиться. Также разработчики внедрили систему черных списков серверов на серверах ElectrumX и запретили серверам показывать конечным пользователям всплывающие окна в формате HTML. Увы, все это не слишком помогло, и по состоянию на апрель 2019 года мошенникам удалось похитить около 4,6 млн долларов, а инфраструктуру Electrum атаковал ботнет, чей максимальный размер превышал 152 000 хостов.

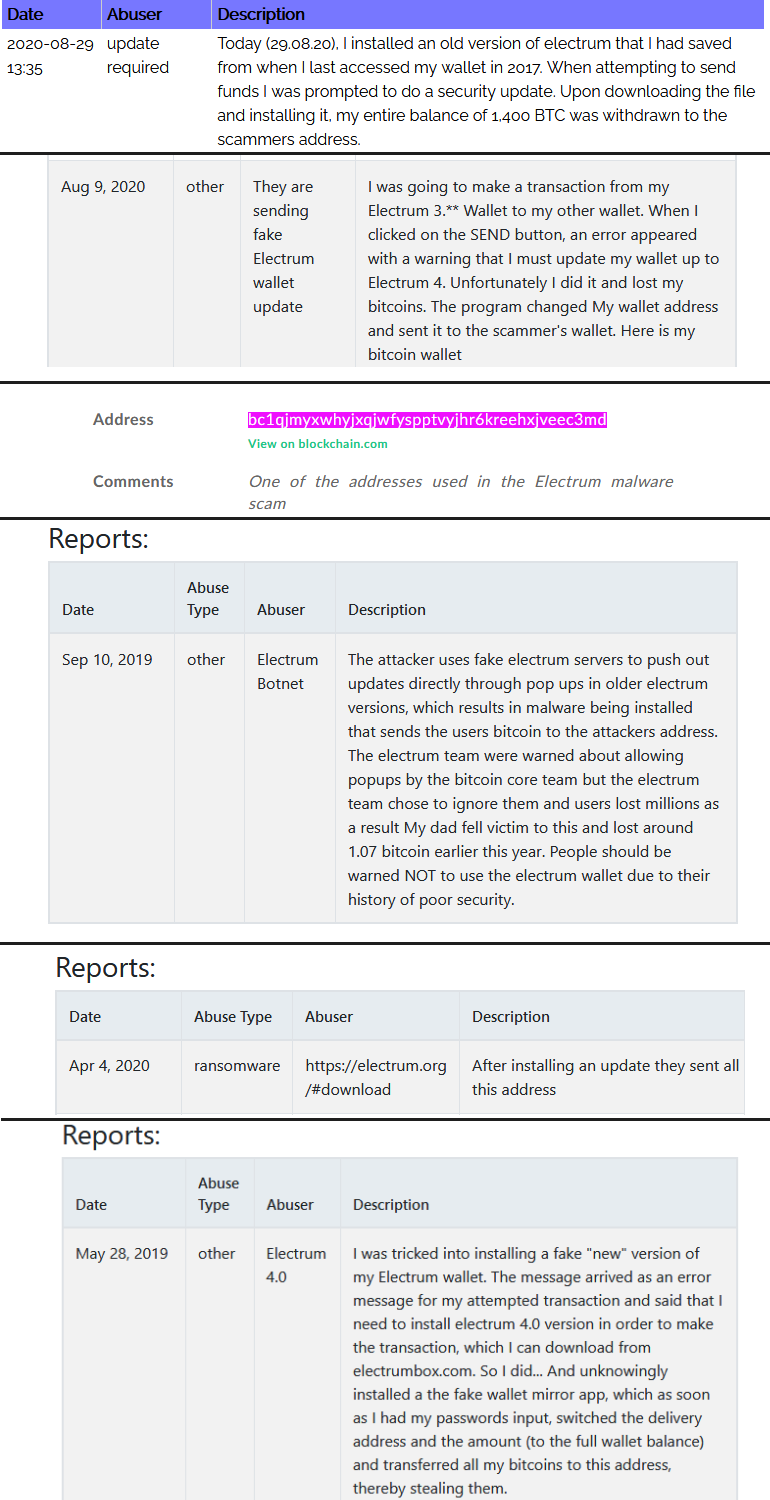

Теперь издание ZDNet сообщает, что все прошедшие годы данную схему атак продолжали использовать хакеры, причем некоторые инциденты произошли совсем недавно — в сентябре 2020 года. Пользователи Electrum по-прежнему получают фейковые всплывающие сообщения, сообщающие о необходимости обновления, а после обновления их средства немедленно уходят злоумышленникам.

По данным журналистов, в настоящее время в кошельках мошенников, промышляющих такими атаками, хранится около 1980 BTC, то есть примерно 22 000 000 долларов США. Если прибавить сюда 202 BTC, украденные еще в декабре 2018 года, общая сумма похищенных средств уже составляет более 24 600 000 долларов.

Примечательно, что большая часть этих средств, по-видимому, была украдена в результате одного единственного инцидента: в августе 2020 года пользователь сообщил о краже 1400 биткоинов (около 15 800 000 долларов) после обновления кошелька Electrum.