В минувшие выходные Reuters, Washington Post и Wall Street Journal сообщили, что американские власти стали жертвой атаки правительственных хакеров. По данным СМИ, в результате этой операции были скомпрометированы Министерство финансов США и Национальная администрация по информатике и телекоммуникациям при Министерстве торговли США.

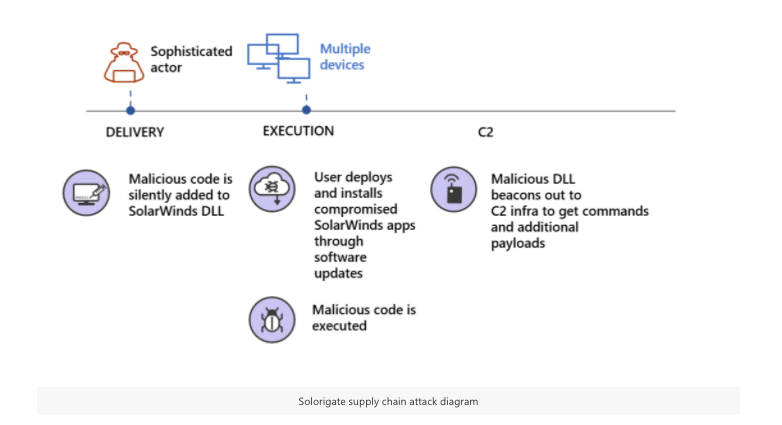

Вскоре после этих публикаций представители компании FireEye обнародовали собственный отчет о случившемся. По данным исследователей, злоумышленники взломали поставщика ПО SolarWinds, а затем снабдили продукт Orion вредоносным обновлением. Из-за этой компрометации пострадала и сама компания FireEye, о чем мы уже писали на прошлой неделе.

Компрометацию SolarWinds подтвердили и аналитики Microsoft, которые уже разослали своим клиентам предупреждение и перечень контрмер, которые следует предпринять в случае компрометации.

Газета Washington Post ссылается на собственные источники, согласно которым, от вредоносной версии Orion пострадали и многие другие правительственные учреждения в США. Агентство Reuters, в свою очередь, пишет, что инцидент был признан настолько серьезным, что в выходные в Белом доме было созвано экстренное заседание Совета национальной безопасности США.

Источники Washington Post связывают эту атаку с русскоязычной хак-группой APT29 (она же Cozy Bear и Dukes), которая, как считают эксперты, действует под эгидой российских властей.

Специалисты FireEye не пишут ничего об APT29 и возможной атрибуции, вместо этого компания присвоила группировке нейтральное кодовое имя UNC2452. Более того, в компании считают, что эта атака не была нацелена конкретно на США:

«Данная кампания широко распространена и затрагивает государственные и частные организации по всему миру. Среди пострадавших были государственные, консалтинговые, технологические, телекоммуникационные и добывающие компании в Северной Америке, Европе, Азии и на Ближнем Востоке. Мы ожидаем, что в будущем появится информация о других пострадавших в других странах мира и секторах», — пишут аналитики FireEye.

Вчера представители SolarWinds уже опубликовали пресс-релиз, в котором признают факт взлома платформы Orion, предназначенной для централизованного мониторинга и управления. Как правило, Orion используется в крупных сетях для отслеживания всех ИТ-ресурсов, таких как серверы, рабочие станции, мобильные телефоны и IoT-девайсы.

В настоящее время подтверждено, что версии 2019.4-2020.2.1, что были выпущены в период с марта 2020 года по июнь 2020 года, были заражены малварью. 15 декабря 20202 года разработчики планируют выпустить обновление 2020.2.1 HF 2, которое призвано «заменить скомпрометированный компонент».

Специалисты FireEye дали обнаруженному вредоносу имя SUNBURST и уже опубликовали детальный технический отчет, наряду с правилами для его обнаружения. В Microsoft малварь назвали Solorigate, и антивирус Defender уже получил соответствующие обновления.

Эксперты Агентства по кибербезопасности и защите инфраструктуры, организованного при Министерстве внутренней безопасности США (DHS CISA), уже подготовили собственные инструкции для госорганов, чтобы те могли обнаружить и изучить системы, скомпрометированные с помощью SUNBURST.