Журналисты Bleeping Computer обнаружили на Reddit информацию о новой фишинговой кампании, которая использует азбуку Морзе для обфускации и сокрытия вредоносных URL-адресов во вложениях электронной почты. Проверяя эту информацию, специалисты издания обнаружили многочисленные образцы такой замаскированной малвари, загруженные на VirusTotal в феврале 2021 года.

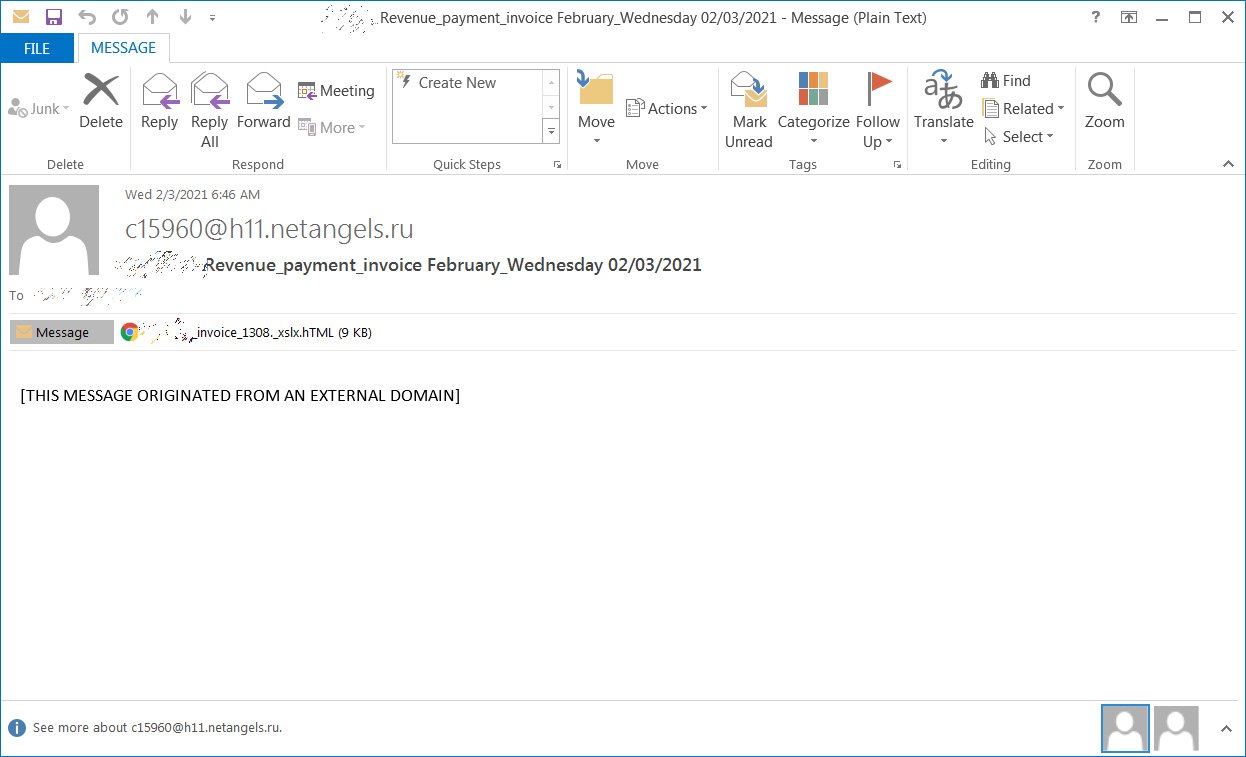

Фишинговая атака начинается с электронного письма, замаскированного под инвойс и содержащего вложение, названное по шаблону «[название_компании]_инвойс_[номер]._xlsx.hTML». Вложение в формате HTML с таким названием выглядит как инвойс формате Excel.

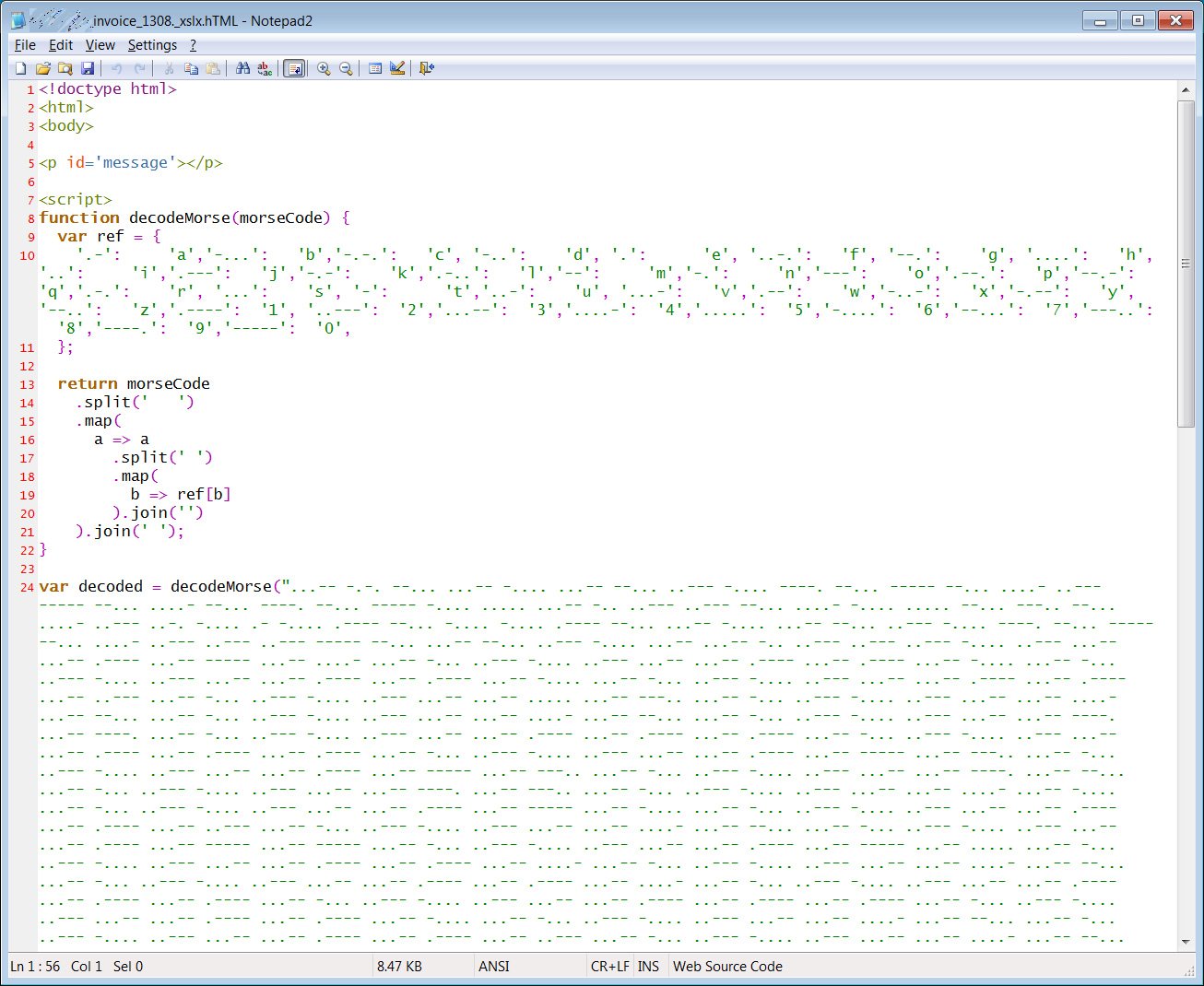

При просмотре вложения в текстовом редакторе можно увидеть, что в его составе есть JavaScript, который сопоставляет буквы и цифры с азбукой Морзе. Например, буква «a» отображается как «.-», а буква «b» — это «-...».

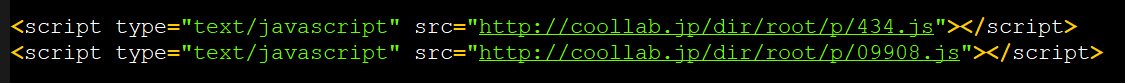

Скрипт вызывает функцию decodeMorse() для декодирования морзянки в шестнадцатеричную систему, а полученная таким образом шестнадцатеричная строка затем преобразуется в теги JavaScript, которые вставляются в HTML-страницу.

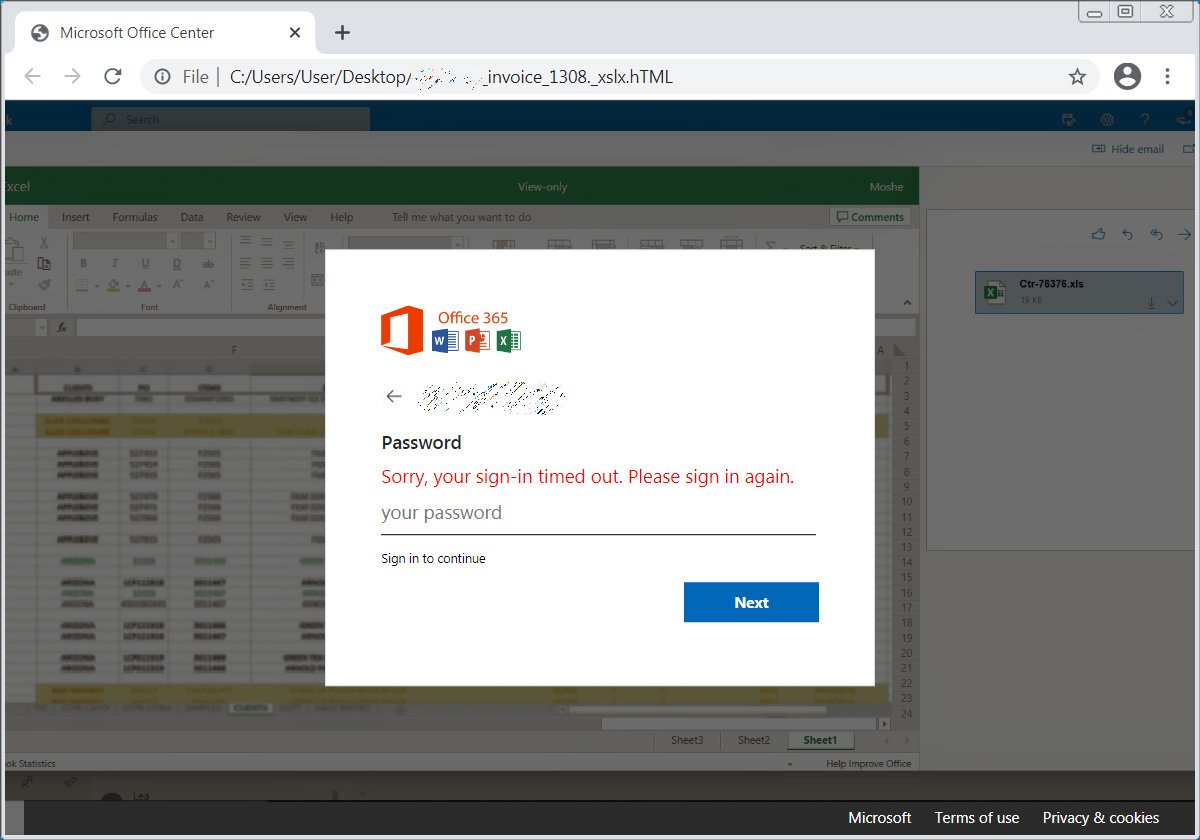

Эти скрипты в сочетании с HTML-вложением содержат различные ресурсы, необходимые для отображения поддельного файла Excel, в котором пользователю сообщат, что время его сессии якобы истекло, и нужно ввести пароль еще раз. Если пользователь введет свои данные в предоставленную форму, они будут переданы на удаленный сайт, принадлежащий злоумышленникам. Издание отмечает, что для этого мошенники используют службу logo.clearbit.com (внедряет логотипы компаний-получателей в форму для входа, чтобы сделать ее более убедительной). Если логотип недоступен, используется общий логотип Office 365, как на скриншоте ниже.

По информации издания, таким направленным атакам уже подверглись как минимум одиннадцать компаний, включая SGS, Dimensional, Metrohm, SBI (Mauritius) Ltd, NUOVO IMAIE, Bridgestone, Cargeas, ODDO BHF Asset Management, Dea Capital, Equinti и Capital Four.