Специалисты компании AdaptiveMobile опубликовали отчет о новых уязвимостях в протоколе 5G, благодаря которым можно выводить из строя сегменты сети (DoS) и похищать пользовательские данные, включая информацию о местоположении.

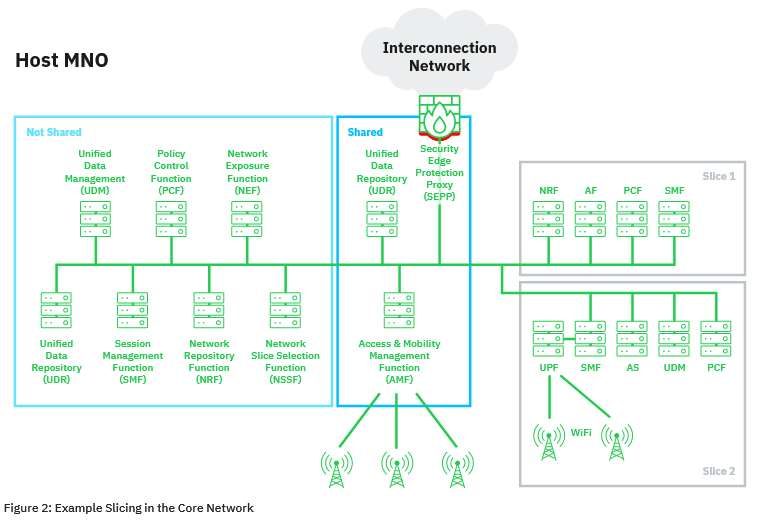

Выявленные проблемы связаны с механизмом разделения сетей 5G, который позволяет операторам дробить свою инфраструктуру на более мелкие блоки, предназначенные для конкретных сфер использования (например, автомобилестроение, здравоохранение, критическая инфраструктура и развлечении и так далее).

Обнаруженные уязвимости могут использоваться в гибридных мобильных сетях, где 5G смешивается с более старыми технологиями. Именно такие варианты будут встречаться в реальном мире в ближайшие годы, когда технология 5G будет постепенно заменять собой остальные.

Атаки возможны в силу недостатков маппинга между идентификаторами application и транспортного уровней, что позволяет потенциальным злоумышленникам выдать себя за легитимные сетевые функции в гибридных сетях 5G.

В итоге, если злоумышленнику удастся скомпрометировать периферийное сетевое оборудование оператора, он может злоупотребить функциями 5G для реализации DoS-атак против других сегментов сети или извлечения информации из соседних сегментов сети, включая данные абонентов (например, данные о местоположении). Также исследователи предупреждают, что возможны сценарии, когда партнеры оператора, которым предоставлен доступ к сегментам сети, могут злоупотреблять своими привилегиеями для атак на другие части сети.

Специалисты AdaptiveMobile уже уведомили о проблемах консорциум 3GPP (отвечающий за разработку стандарта 5G), организацию GSMA и отраслевую группу операторов мобильной связи. Эксперты говорят, что для защиты от описанных атак может потребовать разработка некоторых крупных функций, которые могут войти в Release 17.

Release 17 (или Rel-17) — это версия стандарта 5G, которая в настоящее время находится в разработке и должна быть выпущена в середине 2022 года .