ИБ-исследователи обнаружили, что тысячи расширений для Google Chrome из официального каталога Chrome Web Store изменяют заголовки безопасности на популярных сайтах, тем самым подвергая пользователей риску.

Эксперты объясняют, что заголовки безопасности — важная часть современного интернета. Технически они представляют собой HTTP-ответы, отправляемые сервером клиентскому приложению, например браузеру.

Каждый раз, когда пользователь обращается к сайту, браузер делает запрос к серверу, с которого затем загружается сайт. Хотя сами по себе сайты отображаются с помощью HTML, JavaScript и CSS, администраторы могут добавлять дополнительные настройки в заголовки HTTP-соединения, чтобы браузер пользователя обрабатывал предоставленный контент определенным образом.

Заголовки безопасности — это тип HTTP-ответа, который позволяет администраторам сайтов активировать и настраивать функции безопасности в браузере пользователя и в других клиентских приложениях. Некоторые наиболее распространенные заголовки обычно используются операторами сайтов, чтобы убедиться в том, что ресурс работает через HTTPS, пользователи защищены от атак XSS, а код, внутри iframe не может похитить данные.

В документе, представленном в рамках воркшопа MADWeb на конференции по безопасности NDSS 2021, исследователи из Центра информационной безопасности имени Гельмгольца в Германии (CISPA) заявили, им удалось оценить количество расширений для Chrome, вмешивающихся в работу заголовков безопасности.

Исследовательская группа заявила, что с помощью кастомного фреймворка, созданного специально для этого исследования, были проанализированы 186 434 расширения для Chrome из каталога Chrome Web Store. Выяснилось, что 2485 расширений перехватывают и изменяют по крайней мере один заголовок безопасности, используемый 100 самыми популярными сайтами.

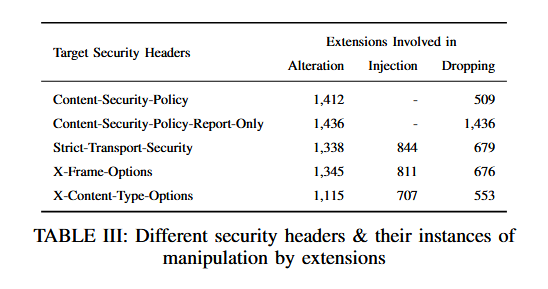

Эксперты не фокусировалось на всех заголовках безопасности, но только на четырех наиболее распространенных: Content-Security Policy (CSP), HTTP Strict-Transport-Security (HSTS), X-Frame-Options и X- Content-Type-Options.

Тогда как 2485 расширений отключили по крайней мере один заголовок, исследователи обнаружили, они еще 553 расширения отключали все четыре заголовка безопасности перечисленные выше. Чаще всего деактивации подвергался хэдер CSP, разработанный для того, чтобы владельцы сайтов могли контролировать, какие ресурсы разрешено загружать странице в браузере, а также типичная защита, которая оберегает сайты и браузеры от XSS-атак и инжектов.

В большинстве изученных случаев расширения отключали CSP и другие заголовки безопасности, «чтобы внедрить дополнительные и, казалось бы, безвредные функции на посещаемой веб-странице», то есть эти действия не были вредоносными по своей природе.