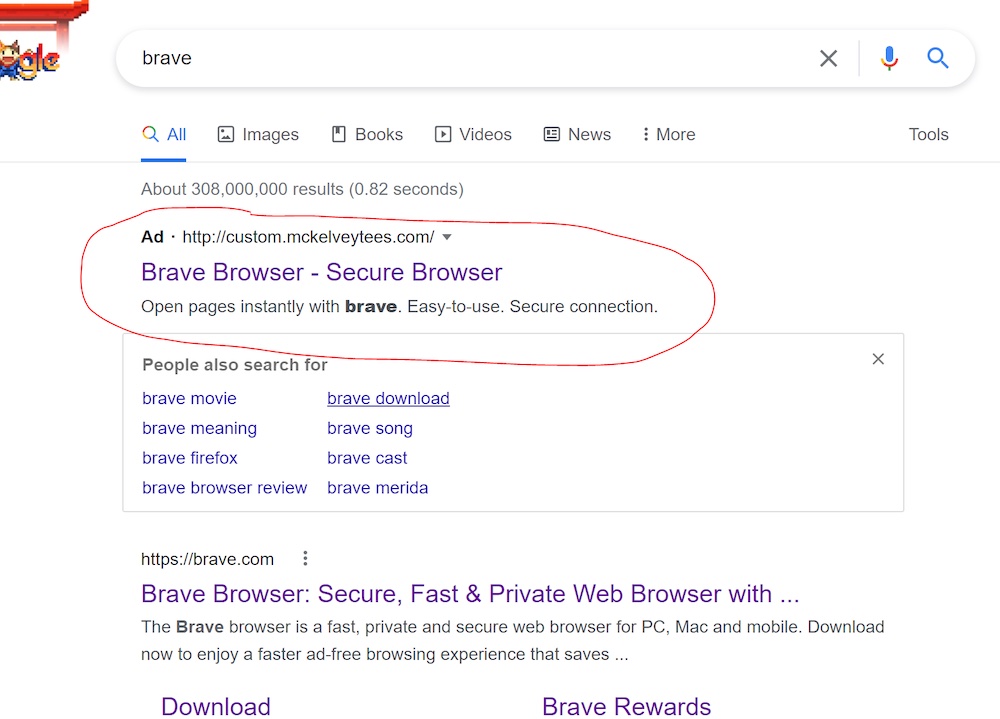

Специалисты Google остановили вредоносную рекламную кампанию, в рамках которой мошенники заманивали пользователей на поддельный сайт браузера Brave. Под видом браузера на сайте скрывался троян ArechClient (SectopRAT). Чтобы привлечь трафик на поддельный сайт, мошенники покупали в Google рекламу, которая отображалась в том случае, если люди искали что-то, связанное с браузерами.

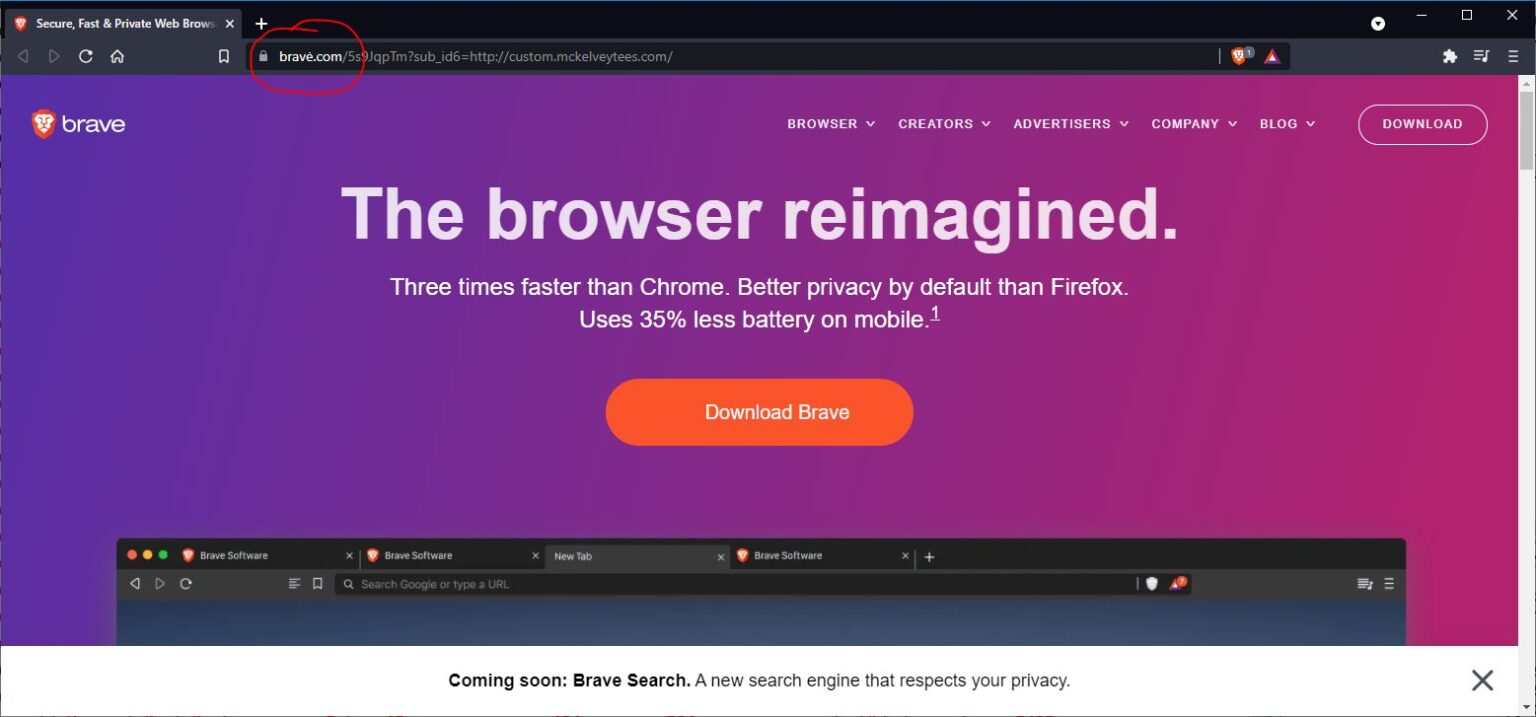

Исследователи рассказывают, что выявили эту искусно замаскированную рекламу, которая перенаправляла посетителей на вредоносный сайт. Ресурс располагался по адресу bravė.com, где слово «Brave» было написано с литовской буквой «ė», вместо обычного латинского «e» .

Мошенники используют Punycode обхода защитных фильтров и усыпления бдительности пользователей, и это уже давно не секрет. Punycode — стандартизированный метод преобразования последовательностей Unicode-символов в ACE-последовательности, которые состоят только из алфавитно-цифровых символов, как это разрешено в доменных именах. Punycode был разработан для однозначного преобразования доменных имен в последовательность ASCII-символов.

В современном браузере вредоносный домен bravė.com превратится в xn--brav-epa.com, однако пользователи могут не обращать внимания на адресную строку, не заметив подмену.

Сайт полностью имитировал официальный сайт Brave, но там пользователям предлагали загрузить файл ISO на 303 Мб, якобы содержащий установщик Brave. Как ни странно, браузер в этом файле тоже присутствовал, но вместе с ним распространялась малварь ArechClient (SectopRAT), основная задача которой — кража данных из браузеров и криптовалютных кошельков.

Также стоит сказать, что после обнаружения и блокировки атаки регистратор Namecheap, которым пользовались злоумышленники, отключил все их домены, включая другие мошеннические сайты, которые, к примеру, маскировались под официальные ресурсы Tor, Signal и Telegram (lędgėr.com, sīgnal.com, teleģram.com).

since this is getting some attention today, just want to add that Namecheap promptly took down the abusive domains (for Brave, Tor, Signal, etc.) and Google blocked their ads not long after these tweets went out.

— yan (@bcrypt) July 30, 2021

thanks twitterverse for keeping people safe 🙂