Авторы вымогателя LockBit 2.0 активно вербуют корпоративных инсайдеров, которые могут помочь взламывать и шифровать сети компаний. Взамен инсайдерам обещают «гонорар» в размере миллиона долларов.

Издание Bleeping Computer рассказывает, что многие вымогательские группы работают по схеме Ransomware-as-a-Service (RaaS). То есть разработчики малвари занимаются непосредственно вредносом и платежными сайтами, а их наемные «партнеры» взламывают сети жертв и шифруют устройства.

В итоге выплаты выкупов распределяются между самой хак-группой и ее «партнерами», причем последние обычно получают 70-80% от общей суммы. При этом нередко «партнеры» группировки покупают доступ к сетям будущих жертв у других преступников, а не взламывают компании самостоятельно. И сейчас разработчики LockBit 2.0 пытаются избавиться от таких посредников, вместо этого нанимая инсайдеров напрямую.

Шифровальщик LockBit переименовался в LockBit 2.0 в июне текущего года. Тогда же преступники заявили о старте новой RaaS-программы, представили обновленные Tor-сайты, а также многочисленные новые функции, включая автоматическое шифрование устройств в сети жертвы с помощью групповых политик.

#LockBit ransomware gang announced the start of the LockBit 2.0 affiliate program. The developers claim it's "the fastest encryption software all over the world". Alongside ransomware, they offer a stealer named StealBit to download victims' data. pic.twitter.com/uHXWpSpyb2

— KELA (@Intel_by_KELA) June 21, 2021

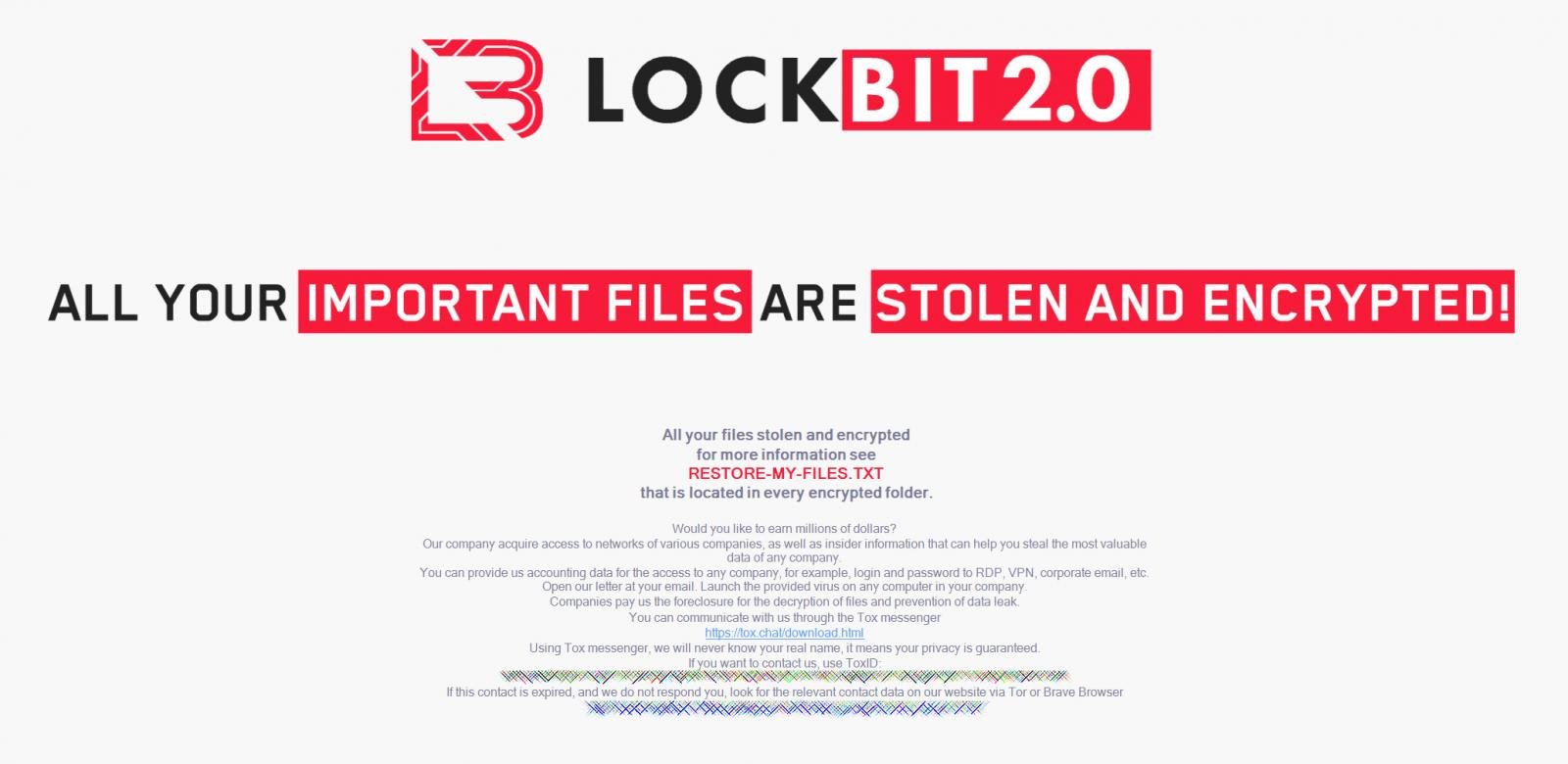

Тогда же в записке с требованием выкупа, которую малварь автоматически оставляет на машинах жертв, появилась информация о том, что LockBit вербует инсайдеров. Хакеры пишут, что их интересуют люди, обладающие доступом к RDP, VPN, учетными данными корпоративной электронной почты, и обещают инсайдерам «гонорар» в размере миллиона долларов.

Когда эксперты впервые заметили это сообщение, им показалось нелогичным, что хакеры ищут инсайдеров в уже взломанных сетях. Однако, судя по всему, это послание адресовано не сотрудникам пострадавших компаний, а внешним ИТ-консультантам, которых могут привлекать для расследования атак LockBit и минимизации их последствий.