В распоряжении исследователей оказался PowerShell-скрипт, используемый операторами вымогателя Pysa, и эксперты смогли оценить, какие типы данных хакеры пытаются похитить во время атак.

Обычно операторы вымогателей проникают в целевую сеть и начинают с ограниченного доступа к одному устройству. Затем они используют различные инструменты и эксплоиты для кражи других учетных данных, используемых в домене Windows, или получения повышенных привилегий. Получив доступ к контроллеру домена Windows, они ищут и воруют различную информацию из сети жертвы, перед тем как зашифровать устройства.

Журналисты Bleeping Computer пишут, что на днях специалисты MalwareHunterTeam поделились с ними скриптом, который операторы вымогателя Pysa используют для поиска и хищения данных с атакованного сервера.

Скрипт разработан для сканирования каждого диска в поисках папок с данными, имена которых соответствуют определенным строкам. Если папка соответствует критериям поиска, скрипт загрузит файлы на удаленный сервер, находящийся под управлением злоумышленников.

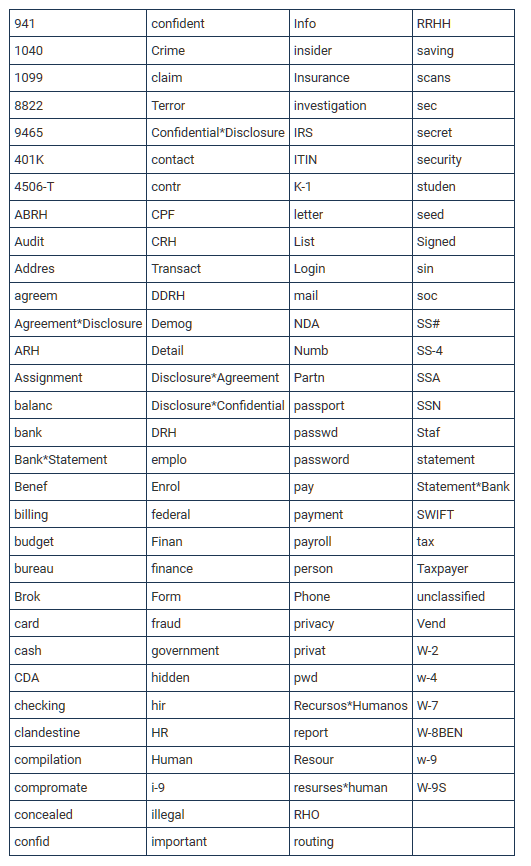

Особый интерес для исследователей представляли 123 ключевых слова, на которые ориентируется скрипт в своих поисках, и которые дают представление о том, что хакеры считают ценным. Как и следовало ожидать, скрипт ищет файлы, связанные с финансовой или личной информацией компании, включая данные аудитов и банковскую информацию, учетные данные, налоговые формы, номера социального страхования и документы SEC. Также он ищет и другие ключевые слова, включая crime (преступление), investigation (расследование), fraud (мошенничество), bureau (бюро), federal (федеральное), hidden (скрытое), secret (секрет), illegal (нелегальное), terror (террор). Полный список можно увидеть ниже.

Издание напоминает, что недавно свет на работу другого шифровальщика, Conti, пролил недовольный партнер группировки. Согласно опубликованным им данным, после получения контроля над контроллером домена Windows партнерам группировки предлагалось искать следующие ключевые слова:

-

- Cyber;

- Policy;

- Insurance;

- Endorsement;

- Supplementary;

- Underwriting;

- Terms;

- Bank;

- 2020;

- 2021;

- Statement.