Аналитики компании Avast рассказали о вредоносной спам-кампании, распространяющей малварь BluStealer. Этот инфостилер предназначен для кражи криптовалют (Bitcoin, Ethereum, Monero и Litecoin) из популярных кошельков — ArmoryDB, Bytecoin, Jaxx Liberty, Exodus, Electrum, Atomic, Guarda и Coinomi. В общей сложности эксперты отследили более 12 000 фишинговых писем по всему миру.

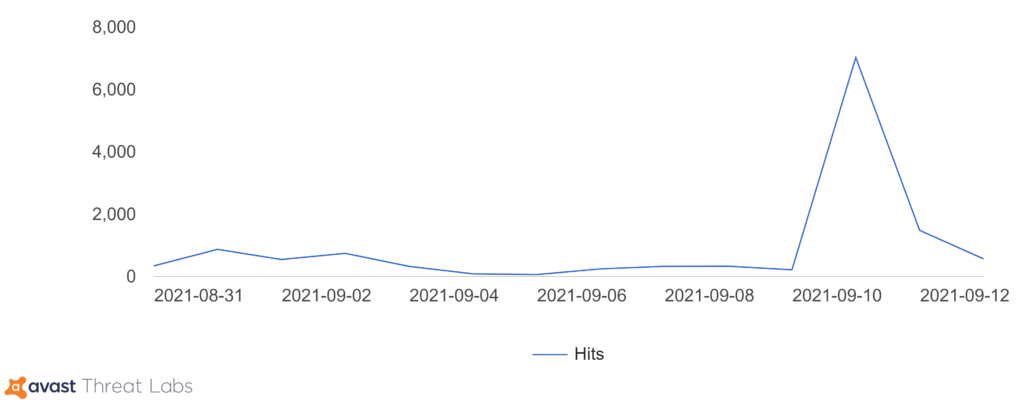

В середине сентября команда Avast Threat Intelligence зафиксировала всплеск вредоносной активности — фишинговых писем, использующих названия транспортной компании DHL и мексиканской металлургической компании General de Perfiles, и распространяющих малварь BluStealer.

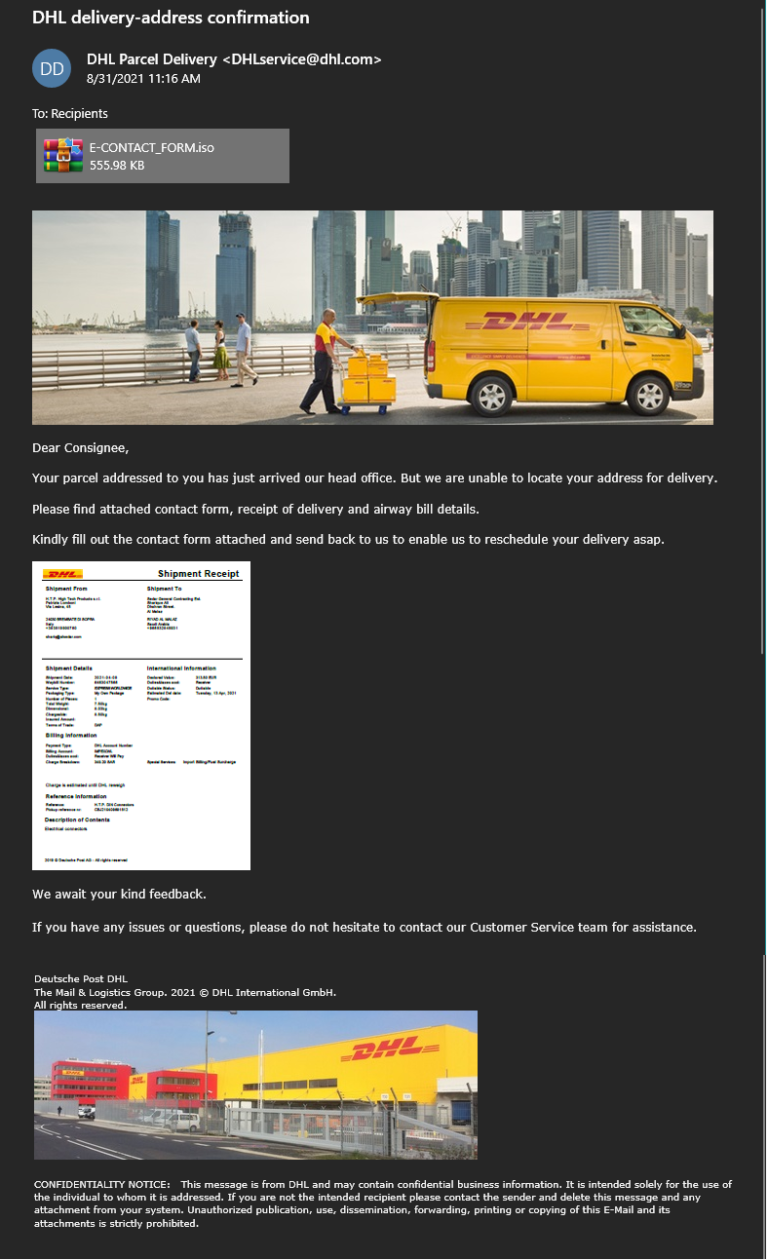

Как правило, в таких посланиях сказано, что некая посылка была доставлена в головной офис компании из-за отсутствия получателя на месте. Далее получателю предлагается заполнить вложенный документ, чтобы перенести доставку. Когда пользователь пытается открыть его, запускается установка BluStealer.

В фишинговых кампаниях, связанных с General de Perfiles адресаты получают письма о том, что они переплатили по счетам, и что для них был сохранен некий кредит, который будет учтен в счете следующей покупки. Как и в кампании имитирующей DHL, сообщение General de Perfiles содержит BluStealer во вложении.

В число наиболее пострадавших от BluStealer стран входят Россия, Турция, США, Аргентина, Великобритания, Италия, Греция, Испания, Франция, Япония, Индия, Чехия, Бразилия и Румыния. Так, российским пользователям пришло 139 таких писем.

Большое количество образцов малвари, изученных Avast, принадлежали к одной определенной кампании, которую удалось идентифицировать по уникальному загрузчику .NET. Так, спамерские послания содержали вложения .iso и URL-адреса для загрузки. Такие вложения содержат исполняемые файлы малвари, упакованные с помощью упомянутого .NET-загрузчика.

BluStealer сочетает в себе функциональность кейлоггера и загрузчика документов, а также ворует криптовалюту: может похищать данные криптовалютных кошельков, например, закрытые ключи и учетные данные, в результате чего жертва может потерять доступ к своим активам.

Также BluStealer умеет обнаруживать криптовалютные адреса, скопированные в буфер обмена, и подменять их на заранее заданные злоумышленниками. В итоге криптовалюта попадает в руки киберпреступников, а не туда, куда на самом деле был сделан перевод.