Аналитики компании Binarly обнаружили 23 критические уязвимости в UEFI от InsydeH2O, которая используется многими крупными вендорами, включая HP, Lenovo, Fujitsu, Microsoft, Intel, Dell, Bull (Atos) и Siemens.

Исследователи говорят, что суммарно эти баги могут затрагивать миллионы устройств, включая ноутбуки, серверы, маршрутизаторы, сетевое оборудование, ICS и различные периферийные девайсы. В общей сложности проблемы касаются продукции более чем 25 поставщиков.

Большинство уязвимостей было найдено в коде System Management Mode (SMM), который отвечает за общесистемные функции, такие как управление питанием и аппаратным обеспечением.

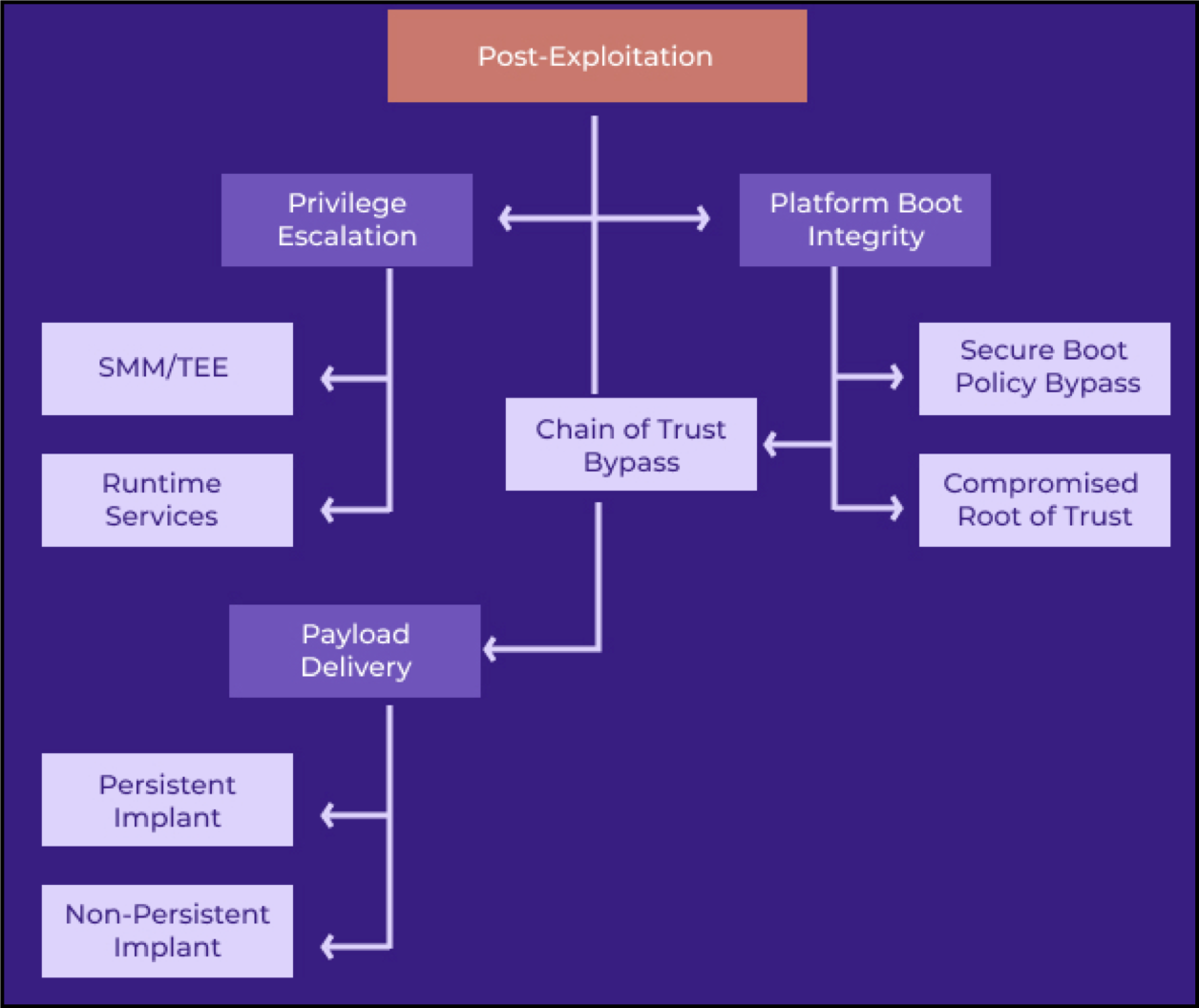

Так как привилегии SMM превышают даже привилегии ядра ОС, любые проблемы с безопасностью в этом пространстве могут иметь крайне серьезные последствия. В частности, локальный или удаленный злоумышленник с правами администратора получит возможность выполнить следующие действия:

- отключить аппаратные функции безопасности (SecureBoot, Intel BootGuard);

- установить ПО, которое крепко закрепится в системе;

- создавать бэкдоры и скрытые каналы связи для кражи конфиденциальных данных.

Наиболее опасными из всех обнаруженных багов являются CVE-2021-45969, CVE-2021-45970, и CVE-2021-45971, набравшие 9,8 балла из 10 по шкале оценки уязвимостей CVSS. Еще 10 уязвимостей могут использоваться для повышения привилегий, 12 связаны с нарушением целостности информации в памяти в SMM, и еще одна уязвимость связана с нарушением целостности информации в памяти в среде выполнения драйверов InsydeH2O (DXE).

«Активная эксплуатация всех обнаруженных уязвимостей может не обнаруживаться системами мониторинга целостности прошивки из-за ограничений Trusted Platform Module (TPM). Решения для удаленной аттестации работоспособности устройств так же не обнаружат уязвимые системы из-за конструктивных ограничений», — предупреждают эксперты.

На данный момент американский CERT подтвердил наличие уязвимостей в продуктах трех поставщиков продуктов: Fujitsu, Insyde Software Corporation и Intel (только баг CVE-2020-5953).

Разработчики InsydeH2O из компании Insyde Software уже выпустили патчи, устраняющие все найденные баги, а также опубликовали бюллетени безопасности, где каждая проблема разобрана детально. К сожалению, сначала эти обновления должны быть приняты в работу OEM-производителями, и лишь затем они будут распространены на уязвимые продукты. Весь этот процесс займет немало времени, то есть патчи дойдут до конечных пользователей еще нескоро.