Аналитики Fortinet рассказали о ранее неизвестном бэкдоре Rozena, для распространения которого хакеры используют нашумевшую уязвимость Follina (CVE-2022-30190), связанную с Windows MSDT.

Напомню, что Follina представляет собой проблему удаленного выполнения кода в Microsoft Windows Support Diagnostic Tool (MSDT) и затрагивает все версии Windows, получающие обновления безопасности (то есть Windows 7 и выше и Server 2008 и выше). Уже несколько месяцев уязвимость находится под активными атаками хакеров. В рамках июньского «вторника обновлений» Microsoft исправила этот опасный баг.

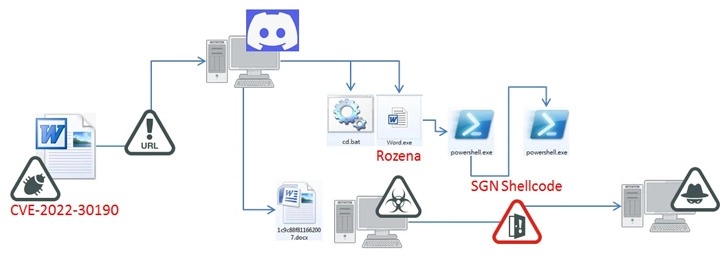

Исследователи Fortinet сообщают, что обнаруженная ими атака начинается с вредоносного документа Office, в случае открытия которого происходит подключение к CDN Discord для получения HTML-файла (index.htm). Этот файл, свою очередь, вызывает диагностическую утилиту, используя PowerShell для загрузки следующего пейлоада (из того же CDN).

Полезная нагрузка включает в себя малварь Rozena (в виде файла Word.exe) и файл cd.bat, предназначенный для завершения процессов MSDT и закрепления бэкдора в системе, посредством модификации реестра Windows, а также загрузки безвредного документа Word для отвлечения внимания.

Основной функцией этой малвари является внедрение шелл-кода и запуск реверс-шелла к хосту злоумышленников (microsofto.duckdns[.]org). Все это позволяет хакерам установить контроль над зараженной системой (для мониторинга и сбора информации), а также оставить в системе бэкдор, которым можно воспользоваться в любое время.