ИБ-эксперты обнаружили в Google Play Store малварь, которая тайно подписывала пользователей на платные услуги и была загружена более 3 000 000 раз. Угроза проникла в официальный магазин приложений еще летом 2021 года, но Google понадобилось более года, чтобы избавится от всех вредоносных приложений.

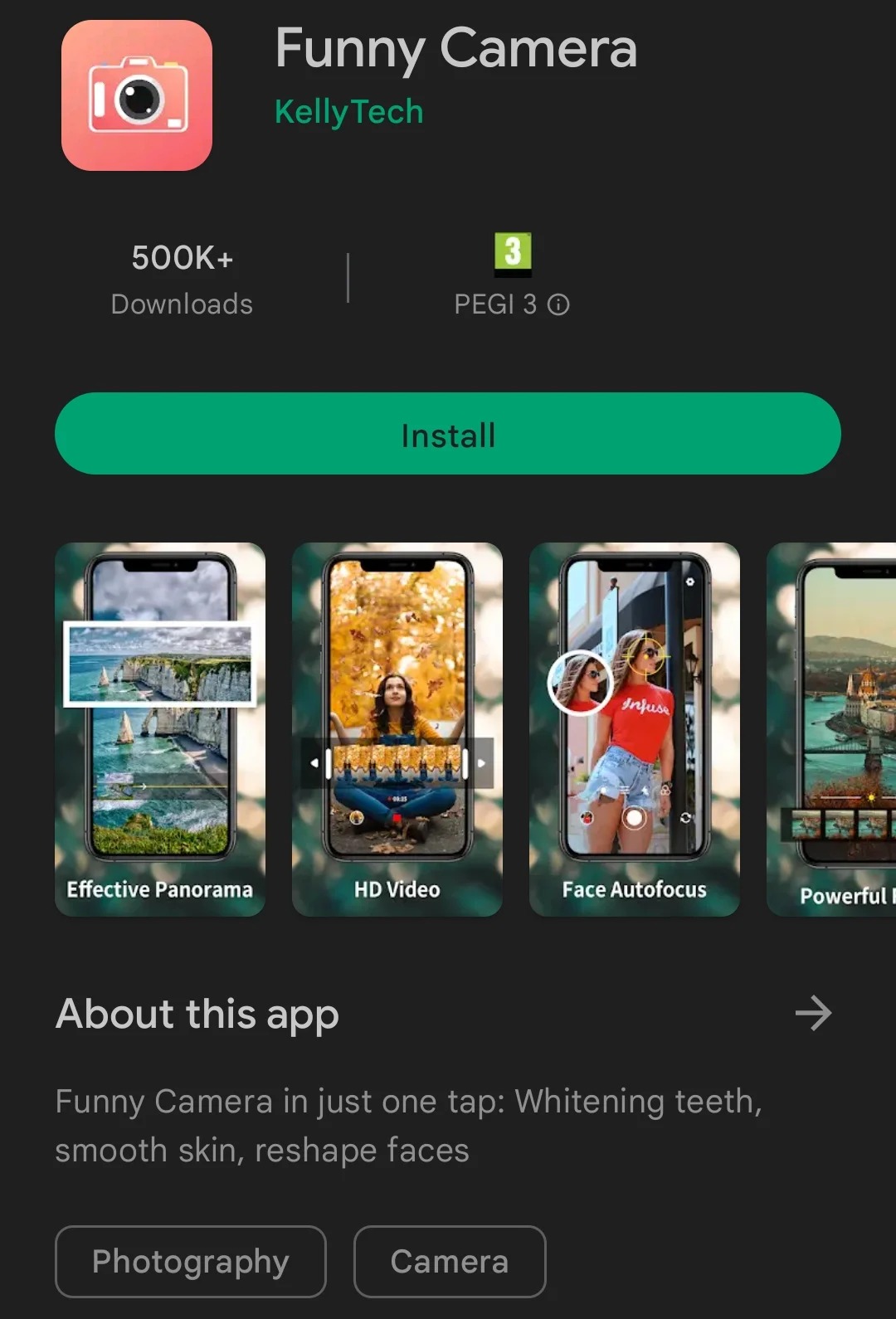

Малварь Autolycos заметили специалисты компании Evina, которые пишут, что вредонос скрывался как минимум в восьми приложениях для Android, два из которых (Funny Camera с 500 000 установок и Razer Keyboard & Theme с 50 000 установок) еще недавно были доступны в Google Play Store.

В общей сложности вредоносные приложения были загружены более 3 000 000 раз:

- Vlog Star Video Editor (com.vlog.star.video.editor) – 1 млн загрузок;

- Creative 3D Launcher (app.launcher.creative3d) – 1 млн загрузок;

- Wow Beauty Camera (com.wowbeauty.camera) – 100 000 загрузок;

- Gif Emoji Keyboard (com.gif.emoji.keyboard) — 100 000 загрузок;

- Freeglow Camera 1.0.0 (com.glow.camera.open) — 5000 загрузок;

- Coco Camera v1.1 (com.toomore.cool.camera) – 1000 загрузок.

Интересно, что заражение Autolycos было обнаружено еще в июне 2021 года, и тогда же эксперты сообщили о своих выводах в Google. Хотя разработчики подтвердил получение отчета, компании потребовалось шесть месяцев, чтобы удалить шесть из восьми вредоносных приложений, а еще два вредоносных приложения, упомянутых выше, были исключены из Google Play Store лишь после публикации данных о малвари. Исследователи объясняют, что с момента обнаружения проблемы прошло так много времени, что было принято решение обнародовать информацию.

При этом лишь некоторые вредоносные приложения страдали от неизбежных отрицательных отзывов в Google Play Store, тогда как другие сохраняли хороший рейтинг благодаря отзывам ботов.

Исследователи отмечают, что Autolycos отличала скрытность, к примеру, вредонос обрабатывает URL-адреса в удаленном браузере, а затем включал результат в HTTP-запросы (вместо использования Webview). Также отмечается, что при установке вредоносные приложения часто запрашивали разрешение на чтение содержимого SMS на устройстве жертвы, что в итоге позволяло им не только иметь доступ к чужой информации, но и тайно подписывать пользователей на платные услуги.

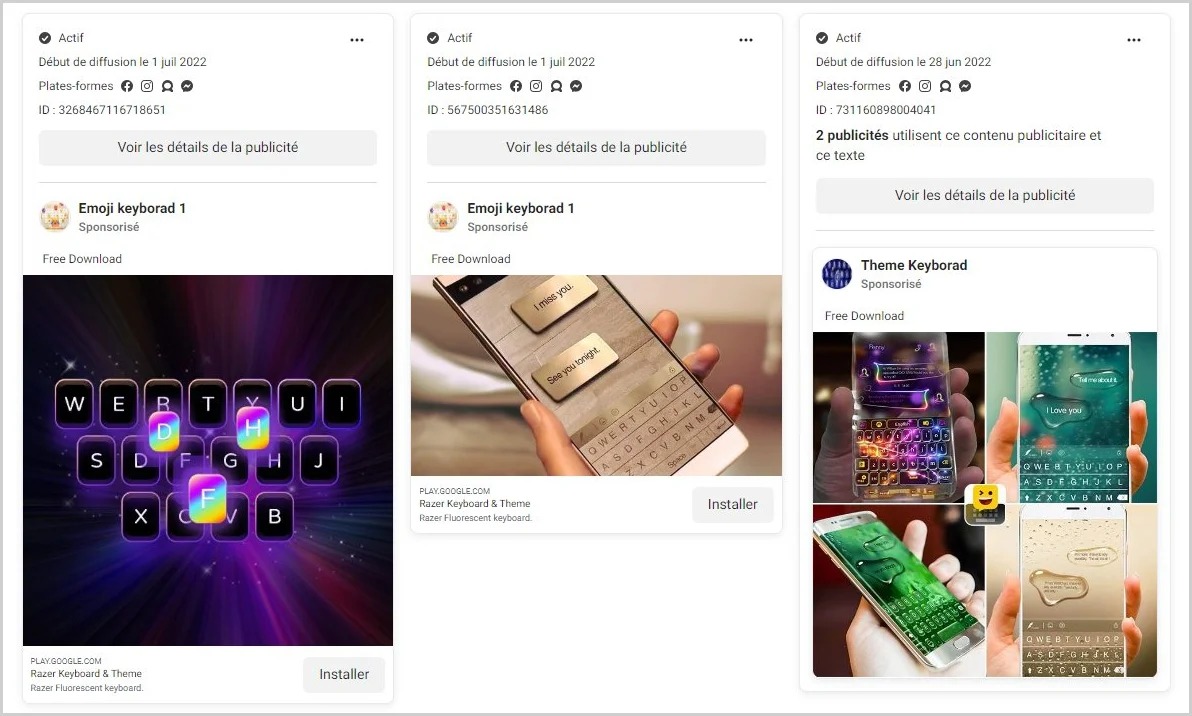

Для продвижения малвари среди новых пользователей операторы Autolycos создавали многочисленные рекламные кампании в социальных сетях. Например, только для приложения Razer Keyboard & Theme в Facebook* насчитывалось 74 рекламные кампании.

* Заблокирована в России, принадлежит компании Meta, признанной экстремистской организацией, запрещенной на территории РФ.