Аналитики из компании Cyble и издания Bleeping Computer обнаружили более 200 тайпсквоттерских доменов, которые имитируют ресурсы 27 известных брендов. Таким образом мошенники пытаются вынудить посетителей загружать различную малварь для Windows и Android.

Исследователи рассказывают, что домены, использованные в этой кампании, очень похожи на настоящие: обычно в них заменена лишь одна буква или присутствует дополнительная буква «s», что достаточно легко не заметить. В большинстве случаев внешне такие вредоносные сайты являются полными клонами оригиналов или выглядят достаточно убедительно, чтобы пользователи не заподозрили мошенничество.

Судя по всему, обычно жертвы попадают на эти ресурсы, неправильно набрав адрес сайта в адресной строке браузера, хотя журналисты отмечают, что пользователи также могут попасть на сайты через ссылки из фишинговых писем, а также SMS, личных сообщений в социальных сетях, на форумах и так далее.

Эксперты Cyble, чей отчет сосредоточен вокруг кампании по распространению Android-малвари, рассказывают, что мошенники имитируют популярные магазины приложений для Android, включая Google Play, APKCombo и APKPure, а также порталы загрузки PayPal, VidMate, Snapchat и TikTok.

Некоторые из доменов, используемых злоумышленниками:

- payce-google[.]com — выдает себя за Google Wallet;

- snanpckat-apk[.]com — выдает себя за Snapchat;

- vidmates-app[.]com — выдает себя за VidMate;

- paltpal-apk[.]com — выдает себя за PayPal;

- m-apkpures[.]com — выдает себя за APKPure.

- tlktok-apk[.]link — имитирует портал загрузки приложения TikTok.

Во всех этих случаях злоумышленники распространяют банковский троян ERMAC, впервые обнаруженный в 2021 году и в настоящее время нацеленный на банковские счета и криптовалютные кошельки в 467 приложениях.

Журналисты Bleeping Computer пишут, что им удалось выявить еще более масштабную тайпсквоттерскую кампанию тех же операторов, которая используется для распространения Windows-малвари. В этой кампании задействовано свыше 90 сайтов, которые имитируют ресурсы более 27 известных брендов. Здесь у посетителей могут похитить ключи восстановления криптовалютных кошельков, а также «раздать» им малварь для Android.

| Категория | Бренды |

| Мобильные приложения и сервисы | TikTok Vidmate SnapChat Paypal APK Pure APKCombo Google Wallet |

| Софт | Microsoft Visual Studio Brave Browser ThunderBird Notepad+ Tor Browser |

| Криптовалюты | TronLink MetaMask Phantom Cosmos Wallet Mintable Ethermine GenoPets |

| Биржевая торговля | Trading View IQ Option NinjaTrader Tiger.Trade |

| Сайты | Figma Quatro Casinos Big Time CS:Money |

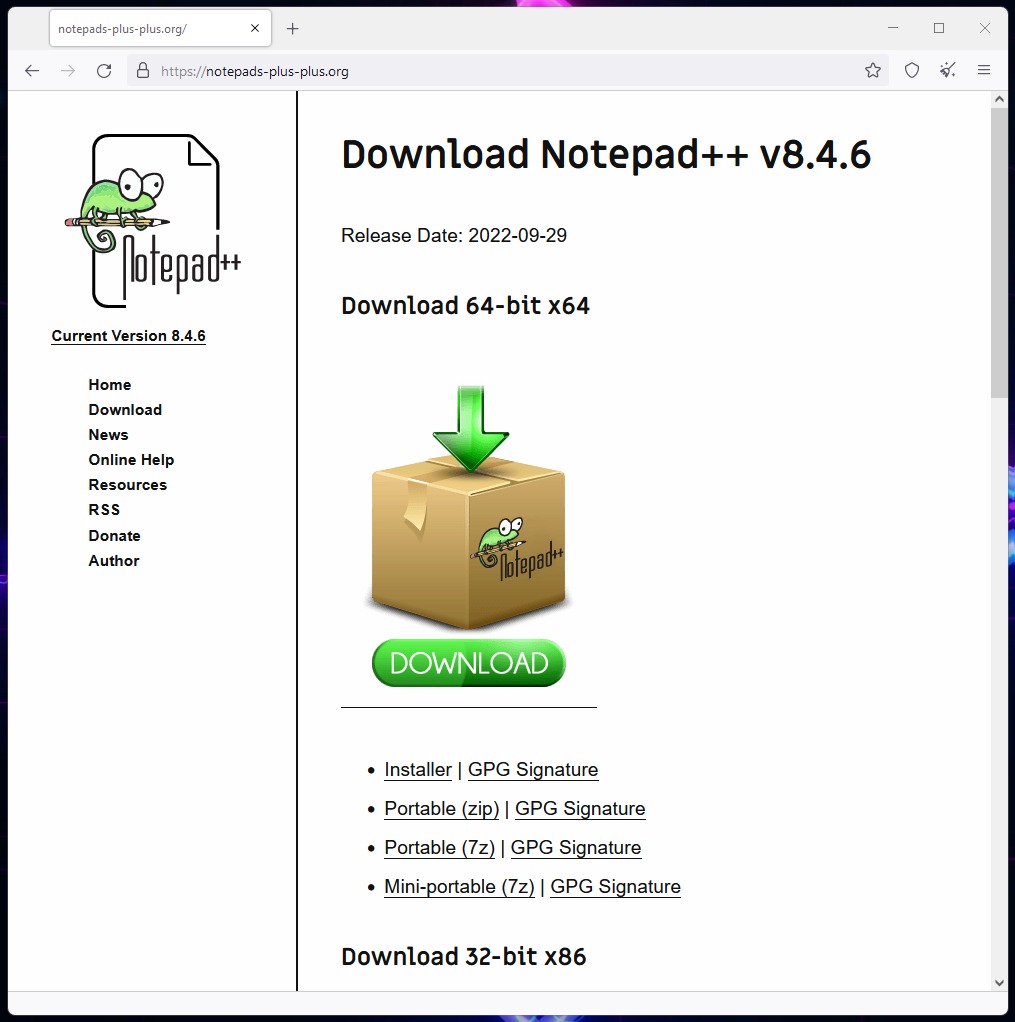

В качестве примера издание приводит фальшивый сайт популярного текстового редактора Notepad++. Поддельный сайт использует домен notepads-plus-plus[.]org, который отличается от подлинного домена notepad-plus-plus.org всего на один символ. Файлы с этого сайта содержат инфостилер Vidar, размер которого специально был увеличен до 700 МБ, чтобы избежать обнаружения.

Другой сайт, обнаруженный Bleeping Computer, выдает себя за Tor Project, используя домен tocproject[.]com. В этом случае ресурс распространяет RAT и кейлоггер Agent Tesla.

Среди других примеров:

- thundersbird[.]org: имитирует Thunderbird, распространяет инфостилер Vidar;

- codevisualstudio[.]org: имитирует Visual Studio Code от Microsoft, распространяет инфостилер Vidar;

- braves-browsers[.]org: имитирует браузер Brave, распространяет инфостилер Vidar.

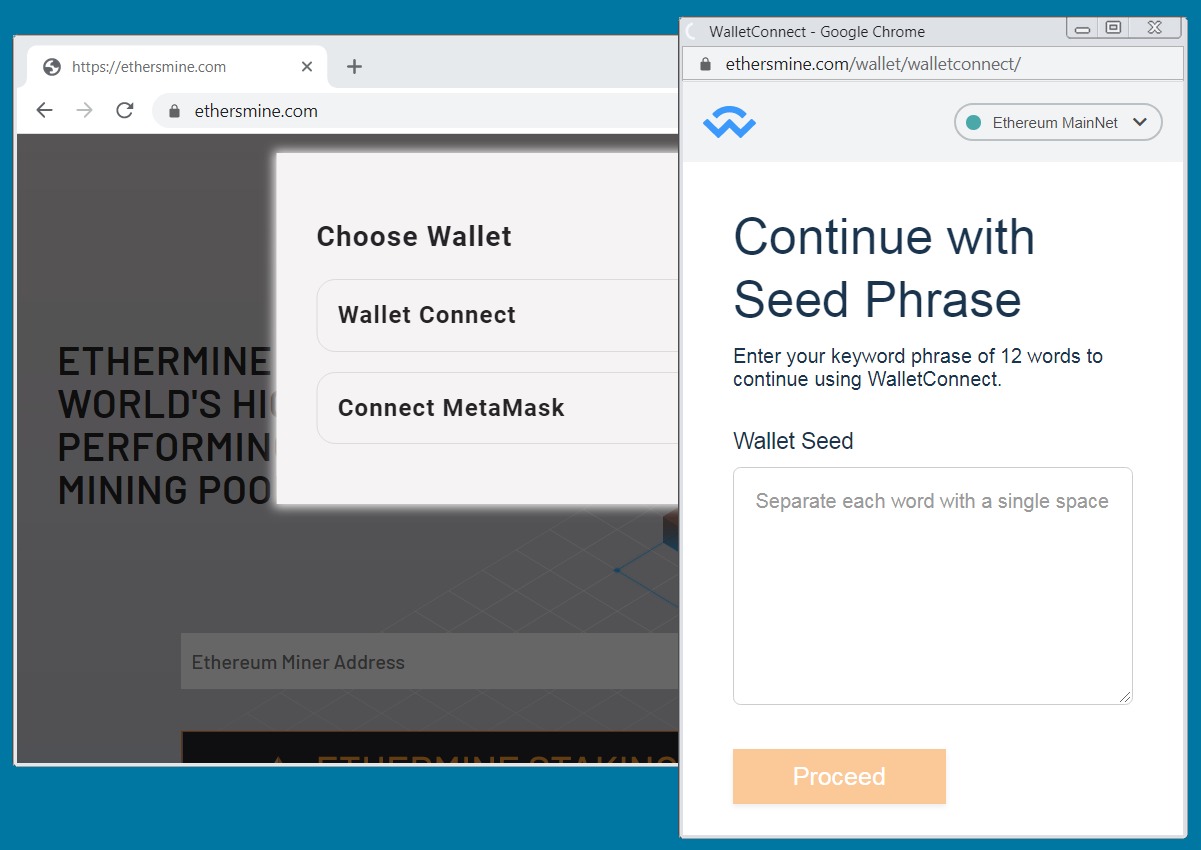

Еще один кластер мошеннических сайтов нацелен на криптовалютные кошельки и seed-фразы жертв. Например, ethersmine[.]com, который сходу пытается похитить seed-фразу от Ethereum-кошелька посетителя. Прочие сайты из этой группы так же атакуют держателей криптовалюты и инвесторов, и маскируются под сайты популярных криптокошельков, трейдинговые приложения и сайты NFT.

Отмечается, что злоумышленники используют несколько вариантов адресов для каждого домена, чтобы покрыть большее количество возможных опечаток, так что обнаруженные исследователями домены, скорее всего, являются лишь небольшой частью этой кампании.