Эксперты Qihoo 360 (360 Netlab) предупредили о появлении новой версии ботнета Fodcha, которая встраивает требования выкупа прямо в DDoS-пакеты и обладает новой функциональность для сокрытия инфраструктуры.

Напомню, что ботнет Fodcha был обнаружен весной текущего года, и уже тогда специалисты сообщали, что угроза быстро растет и пополняется новыми ботами, в числе которых маршрутизаторы, DRV и уязвимые серверы.

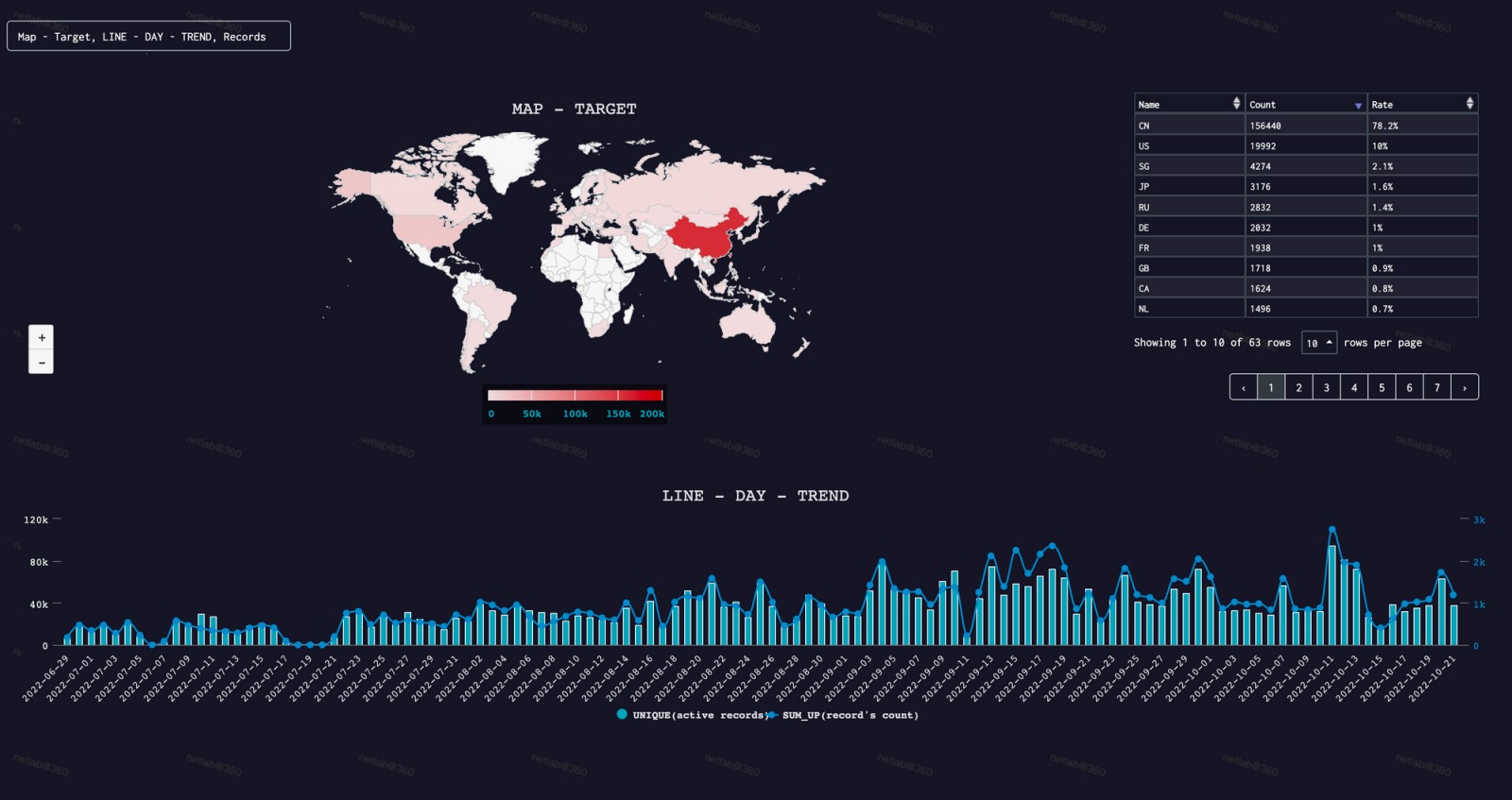

Если в апреле текущего года Fodcha ежедневно атаковал около 100 целей, то теперь, по словам исследователей, ботнет значительно вырос, и среднее количество целей в день увеличилось до 1000. Своего пика обновленный Fodcha достиг 11 октября 2022 года, атаковав сразу 1396 целей за день. Среди подтвержденных атак ботнета:

- DDoS-атака на организацию здравоохранения, длившаяся с 7 по 8 июня 2022 года;

- DDoS-атака на коммуникационную инфраструктуру неназванной компании в сентябре 2022 года;

- DDoS-атака со скоростью 1 Тб/сек против известного поставщика облачных услуг 21 сентября 2022 года.

В настоящее время ботнет использует 42 C&C-домена для ежедневной работы 60 000 активных ботов, которые способны генерировать атаки мощностью до 1 Тб/сек.

Большинство целей Fodcha расположены в Китае и США, зато сам ботнет уже смело можно назвать международным, так как он заразил системы в Европе, Австралии, Японии, России, Бразилии и Канаде.

Аналитики считают, что операторы Fodcha зарабатывают деньги, сдавая свой ботнет в аренду другим злоумышленникам, желающим проводить DDoS-атаки. Более того, новая версия Fodcha занимается еще и вымогательством: за прекращение атак требуя от жертв выкуп в криптовалюте Monero.

Fodcha требует у целей от 10 XMR (Monero), то есть около 1500 долларов. Интересно, что сами требования встроены в DDoS-пакеты ботнета, где злоумышленники предупреждают, что атаки будут продолжаться до тех пор, пока не будет произведена оплата.

Также в отчете исследователей отмечается, что теперь ботнет использует шифрование для связи с управляющим сервером, что затрудняет анализ малвари, а также потенциальное уничтожение ее инфраструктуры ИБ-специалистами.