Операторы малвари все чаще злоупотребляют рекламой Google Ads для распространения вредоносных программ среди пользователей, которые ищут популярное ПО. Так, столкнуться с вредоносными объявлениями можно при поиске Grammarly, MSI Afterburner, Slack, Dashlane, Malwarebytes, Audacity, μTorrent, OBS, Ring, AnyDesk, Libre Office, Teamviewer, Thunderbird и Brave.

О проблеме в деталях рассказали специалисты компаний Trend Micro и Guardio Labs. По их данным, хакеры все чаще используют тайпсквоттинг, клонируют официальные сайты вышеуказанных программ и производителей, а затем распространяют через них троянизированные версии ПО, которые в итоге загружают пользователи.

Среди малвари, доставляемой таким способом, встречаются версии стилера Raccoon, кастомная версия стилера Vidar, а также загрузчик малвари IcedID. К примеру, совсем недавно мы писали об одной из таких кампаний, в рамках которой злоумышленники распространяли майнеры и инфостилера RedLine с помощью фальшивых сайтов утилиты MSI Afterburner.

Однако до недавнего времени было неясно, как именно пользователи попадают на такие вредоносные сайты. Оказалось, всё дело в злоупотреблениях рекламой в Google.

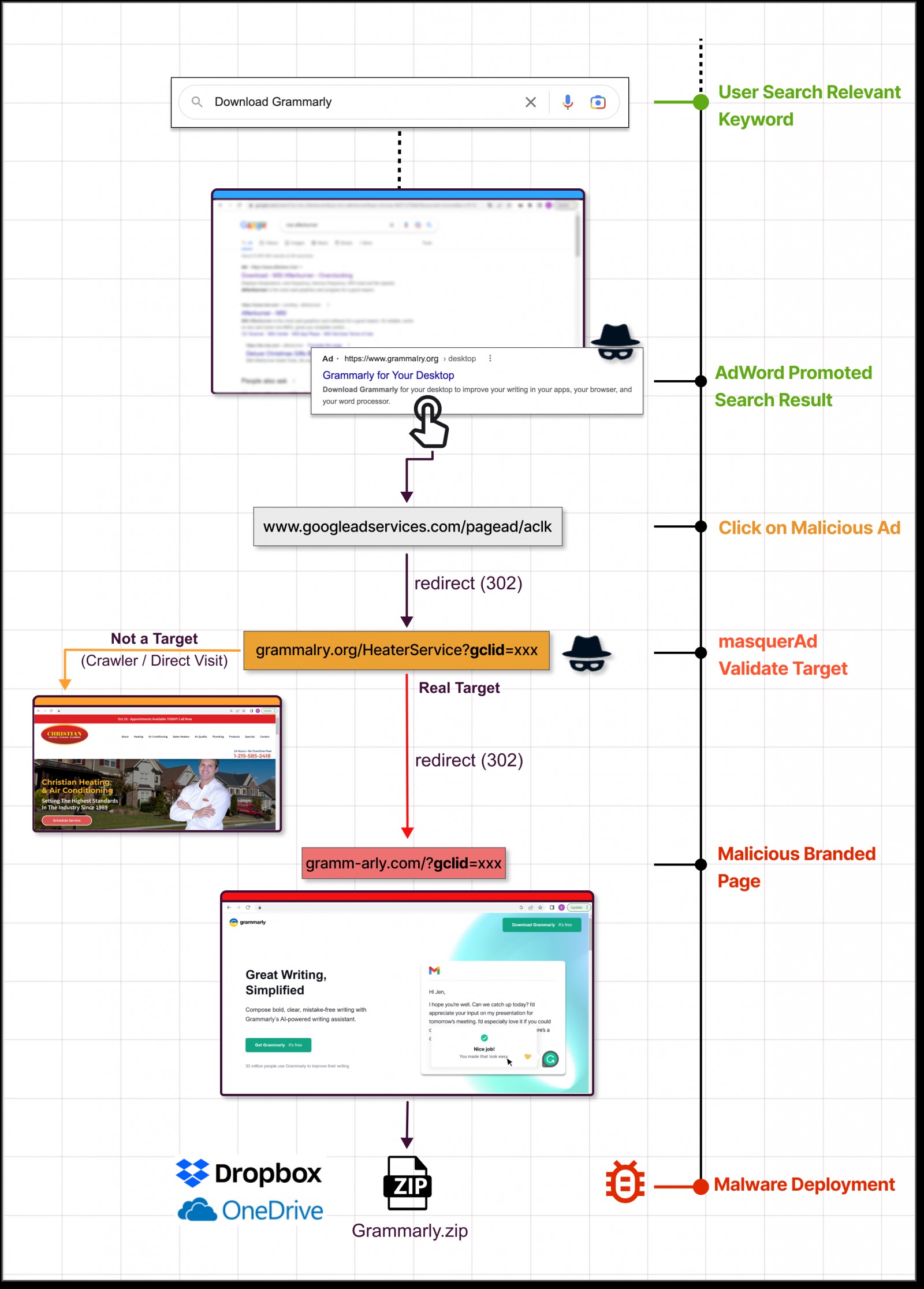

Эксперты Trend Micro и Guardio Labs рассказывают, что у Google, конечно, есть защитные механизмы на такой случай, однако злоумышленники научились их обходить. Дело в том, что если Google обнаружит, что лендинг, стоящий за рекламным объявлением, является вредоносным, кампания будет немедленно заблокирована, а реклама удалена. Поэтому злоумышленники действуют осторожно: сначала пользователей, кликнувших на рекламу, перенаправляют на нерелевантный, но безопасный сайт, так же подготовленный хакерами. Лишь оттуда жертву уже перенаправят непосредственно на вредоносный ресурс, маскирующийся под официальный сайт какого-то ПО.

Что касается полезных нагрузок, обычно они представлены в форматах ZIP или MSI и загружаются из авторитетных служб для обмена файлами и хостинга кода, включая GitHub, Dropbox или CDN Discord. Благодаря этому, антивирусные программы, работающие на компьютере жертвы, вряд ли станут возражать против таких скачиваний.

Эксперты Guardio Labs говорят, что в ходе одной кампании, которую они наблюдали в ноябре текущего года, злоумышленники распространяли среди пользователей троянизированную версию Grammarly, которая содержала стилер Raccoon. При этом малварь шла «в комплекте» с легитимным ПО, то есть пользователь получал ту программу, которую искал, а малварь устанавливалась «в довесок», автоматически.

Guardio Labs, давшая таким атакам название MasquerAds, приписывает большую часть этой вредоносной активности группировке Vermux, отмечая, что хакеры «злоупотребляют большим количеством брендов и продолжают развиваться». По их данным, Vermux в основном атакует пользователей в Канаде и США, используя фальшивые сайты для распространения вредоносных версий AnyDesk и MSI Afterburner, зараженных майнерами криптовалюты и стилером Vidar.

Интересно, что именно эта активность хакеров, о которой теперь в деталях рассказали эксперты, недавно вынудила ФБР опубликовать предупреждение и рекомендацию по использованию блокировщиков рекламы (чтобы не видеть потенциально опасных объявлений в поисковиках вовсе).