Специалисты сообщили, что в открытый доступ попали данные, принадлежащие российскому производителю оборудования и разработчику программного обеспечения для автоматизации торговли «Атол». В компании подтвердили факт взлома и отметили, что около 5% клиентов и партнеров получили спам-сообщения от злоумышленников.

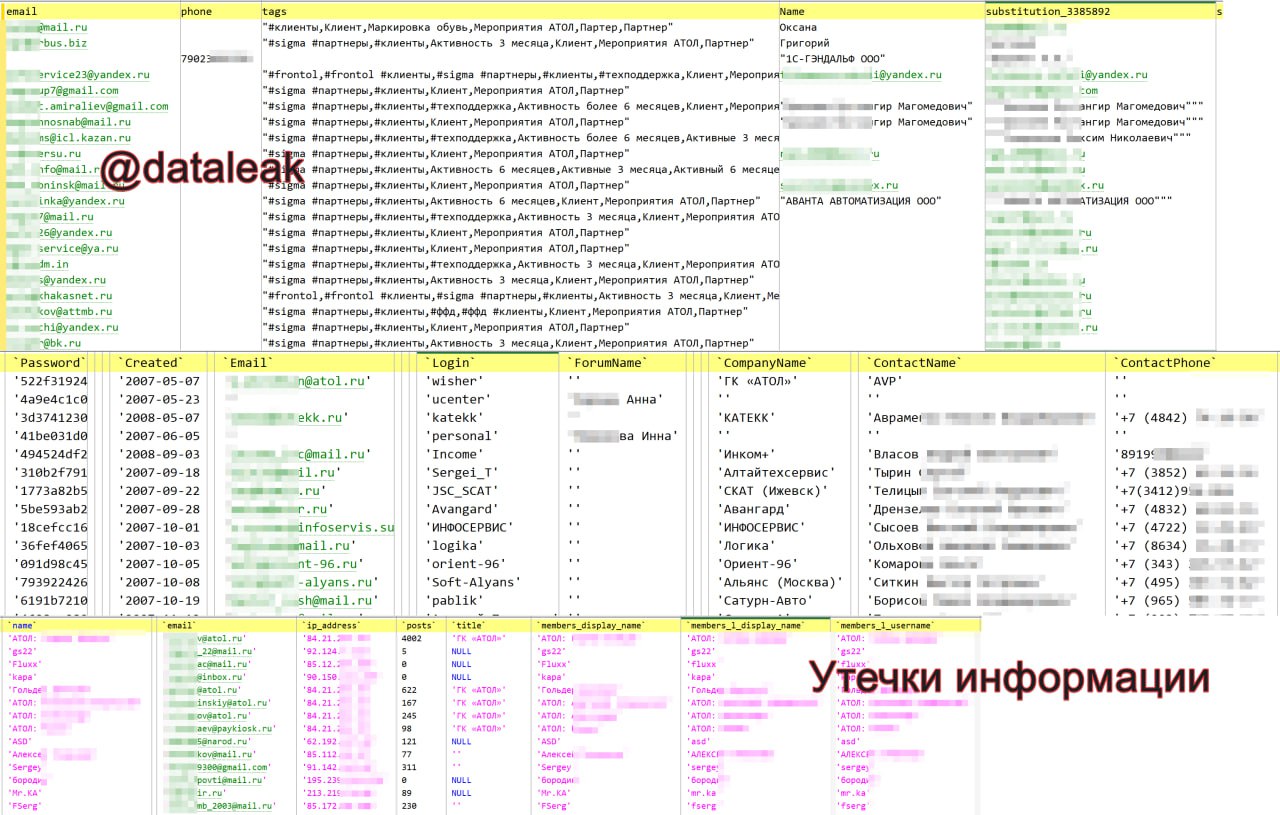

По информации Data Leakage & Breach Intelligence (DLBI), интерес для анализа представляют несколько файлов из этой утечки, в частности, дампы баз данных сайтов partner.atol.ru и forum.atol.ru, содержащие 13 238 и 30 464 строк, соответственно. Судя по информации из этих файлов, утечка датирована 31 января 2023 года.

Дампы содержат такую информацию, как:

- логины;

- ФИО;

- Email-адреса;

- телефоны (не для всех);

- хешированные пароли;

- названия компаний;

- данные о городах;

- IP-адреса.

Также в архиве был обнаружен текстовый файл, судя по всему, содержащий данные для почтовых и SMS-рассылок, в котором насчитывается 157 101 строка. Сообщается, что в файле можно найти сведении о клиентах и партнерах компании, в том числе адресе электронной почты, ФИО, ИНН, наименования организаций и контактные телефоны. Помимо активных клиентов в базе присутствуют строки со статусом «Заблокирован» или «Приглашен».

Кроме того, по данным исследователей, злоумышленники опубликовали около 9 ГБ других данных (более 100 ГБ в распакованном виде), включая исходники веб-ресурсов, логи, скрипты и внутреннюю документацию компании, включая сканы актов о поставке оборудования, а также другие БД, например, список участников форума.

Вскоре после появления первых сообщений об утечке представители «Атол» подтвердили факт взлома.

«Сегодня произошел взлом ИТ-сервисов, используемых нашей компанией. Вследствие менее 5% клиентов и партнеров АТОЛ получили спам-сообщения, а ряд сайтов компании могут быть недоступны в течение короткого периода времени.

Мы оперативно устранили уязвимость и принимаем дополнительные меры к тому, чтобы в дальнейшем эта ситуация не повторилась. Важно отметить, что злоумышленники не получили доступ к клиентским и партнерским данным. Сервисы и оборудование АТОЛ продолжают работать в нормальном режиме», — сообщили в компании.

По мнению аналитика центра мониторинга и противодействия кибератакам IZ:SOC компании «Информзащита» Шамиля Чича, злоумышленники могли атаковать «Атол» через основной сайт, а затем заблокировали доступ к базам данных, изменив учетные данные для подключения. Также он полагает, что хакеры могли зашифровать данные сайта, а выгруженная в сеть информация необходима для подтверждения инцидента и требования выкупа.