Обнаружена новая малварь GoBruteforcer, написанная на Go и нацеленная на веб-серверы, где запущены phpMyAdmin, MySQL, FTP и Postgres. На зараженных машинах найдены веб-шеллы PHP, которые предоставляют злоумышленникам возможности по созданию реверс-шеллов и бинд-шеллов.

Эксперты Palo Alto Networks сообщают, что малварь в основном ориентирована на Unix-системы и платформы с архитектурами x86, x64 и ARM. GoBruteforcer пытается получить доступ к целям с помощью брутфорса, используя список жестко закодированных учетных данных.

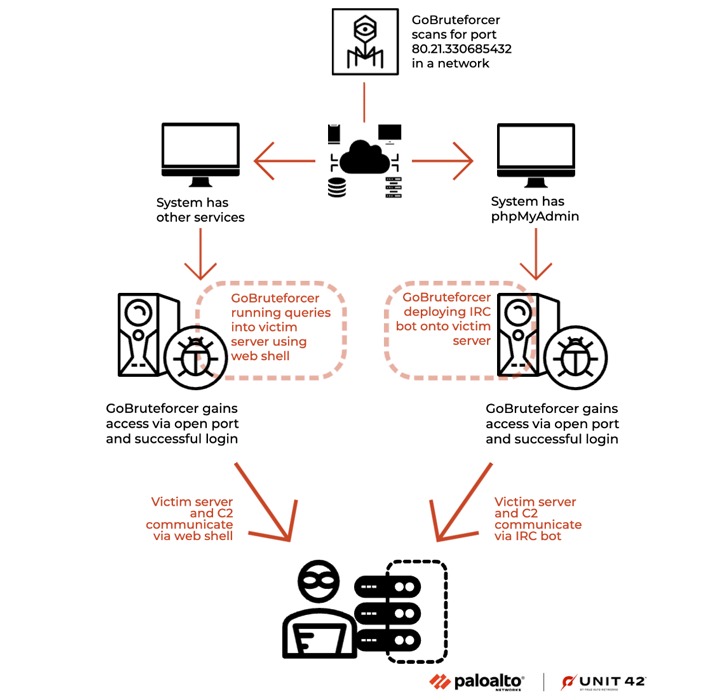

«GoBruteforcer выбирает блок CIDR (Classless Inter-Domain Routing) для сканирования сети во время атак и нацеливается на все IP-адреса в пределах этого диапазона. Злоумышленники выбрали сканирование блоков CIDR в качестве способа получения доступа к широкому спектру целевых хостов на разных IP-адресах, вместо использования одного IP-адреса в качестве цели», — пишут исследователи.

Аналитики полагают, что GoBruteforcer еще находится в разработке. Вредонос упакован с помощью UPX и имеет модуль для мультисканирования, который используется для обнаружения открытых портов для целевых служб. Как только порт идентифицирован, вредонос задействует жестко закодированные учетные данные и переходит к брутфорсу.

Так, для phpMyAdmin малварь ищет открытый порт 80, для MySQL и Postgres проверяются порты 3306 и 5432, а затем GoBruteforcer пингует БД хоста, используя определенные учетные данные. Для FTP вредонос проверяет открытый порт 21, а затем пытается пройти аутентификацию с помощью Goftp.

Если атака удается, на скомпрометированном сервере развертывается IRC-бот, с помощью которого устанавливается связь с сервером хакеров. После этого GoBruteforcer использует веб-шелл PHP, установленный на сервер жертвы, чтобы получить более подробную информацию о целевой сети.

Точный вектор, используемый для доставки как самого GoBruteforcer, так и веб-шелла, пока определить не удалось. Улики, собранные исследователями, свидетельствуют том, что операторы GoBruteforcer прикладывают немало усилий для уклонения от обнаружения.

«Веб-серверы всегда были выгодными мишенями для злоумышленников, — резюмируют специалисты. — Слабые пароли могут повлечь за собой серьезные риски, поскольку веб-серверы являются неотъемлемой частью почти любой организации. Вредоносное ПО, такое как GoBruteforcer, эксплуатирует слабые пароли и пароли по умолчанию».