Специалисты компании ESET говорят, что работа малвари RedLine была нарушена благодаря удалению с GitHub нескольких репозиториев, которые использовались для управления вредоносным ПО.

Redline — весьма мощная малварь, предназначенная для кражи информации и активная с 2020 года. Она способна извлекать учетные данные из браузеров, клиентов FTP, электронной почты, мессенджеров, VPN и так далее. Кроме того, вредонос может воровать аутентификационные файлы cookie и номера карт, хранящиеся в браузерах, логи чатов, локальные файлы и БД криптовалютных кошельков.

RedLine продается в даркнете и через Telergam по подписке, и, по данным экспертов, он предлагался 23 из 34 русскоязычных хак-групп, которые в прошлом году распространяли инфостилеры. Фактически, клиенты приобретают у хакеров доступ к универсальной панели управления, которая действует как управляющий сервер малвари, позволяя создавать новые образцы вредоноса и управлять украденной информацией.

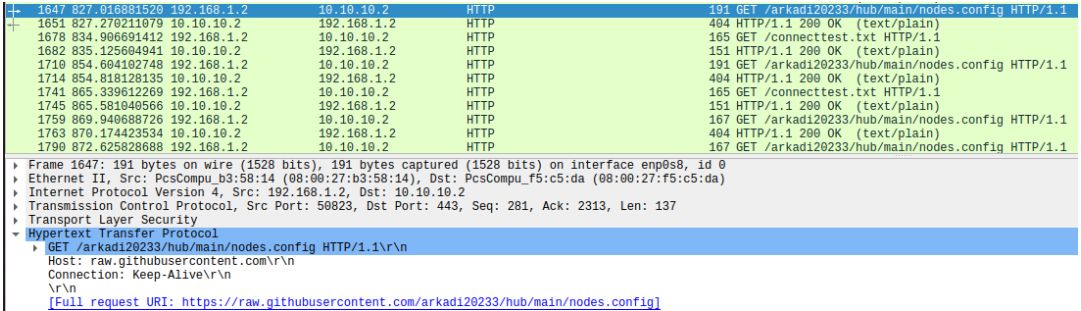

Совместно со специалистами SaaS-компании Flare, аналитики ESET обнаружили, что панели управления RedLine используют репозитории GitHub в качестве резолверов для своих тайников.

Исследователи обнаружили сразу четыре таких репозитория и поспешили предупредить о них разработчиков GitHub. В результате работа этих репозиториев была приостановлена, что помогло нарушить и функционирование самого RedLine.

«Резервных каналов мы не обнаружили. Удаление этих репозиториев должно было нарушить аутентификацию используемых в настоящее время панелей [управления]. Хотя это не повлияло на сами внутренние серверы, это вынудит операторов RedLine распространять новые панели среди своих клиентов», — объясняют в ESET.